Specops Authentifizierungs-Web

Das Authentication Web kann verwendet werden, um Systeminformationen anzuzeigen und verschiedene Aspekte des Produkts zu verwalten, einschließlich systemweiter Konfigurationen und Multi-Faktor-Authentifizierungsrichtlinien für seine verschiedenen Ressourcen.

Sobald Sie den Gatekeeper installiert und konfiguriert haben, können Benutzer, die Mitglieder der Authentication Admin Group sind, die Lösung weiter über das Authentication Web konfigurieren:

- https://login.specopssoft.com/authentication/admin (US-Datenzentrum)

- https://eu.login.specopssoft.com/authentication/admin (EU-Datenzentrum)

Gatekeepers

Im Gatekeepers-Menü können Sie eine Liste Ihrer Gatekeepers und deren Verbindungsstatus sehen. Für Redundanz richten Sie zusätzliche Gatekeepers ein und konfigurieren diese.

Erstellen und Installieren eines neuen Gatekeepers

- Melden Sie sich beim Specops Authentication Web an.

- Klicken Sie auf Gatekeepers.

- Klicken Sie auf Neu.

-

Klicken Sie auf Download beim Standard-Selbstentpackendes Installationspaket.

Hinweis

Notieren Sie sich den auf dem Bildschirm angezeigten Aktivierungscode, da Sie während der Installation danach gefragt werden.

-

Führen Sie die Installationsdatei aus.

- Schließen Sie die Installationsschritte ab.

- Gehen Sie zurück zur Gatekeepers-Seite im Specops Authentication Web und stellen Sie sicher, dass die Gatekeeper-Priorität wie gewünscht ist.

Abmelden von Gatekeepers

Durch Klicken auf einen Gatekeeper in der Liste gelangen Sie zur Detailseite dieses Gatekeepers. Hier können Sie den betreffenden Gatekeeper auch abmelden. Es wird jedoch empfohlen, alle Gatekeepers über das Gatekeeper Admin Tool abzumelden. Weitere Informationen zum Abmelden von Gatekeepers finden Sie im Abschnitt Verwalten von Offline-Gatekeepers auf der Seite des Gatekeeper Admin Tools.

Cloud-Konten

Im Cloud-Konten-Menü können Sie:

- Eine Liste bestehender Cloud-Konten anzeigen

- Neue Cloud-Konten hinzufügen

- Cloud-Konten löschen

- Eine Registrierungs-URL für ein neues Cloud-Konto generieren

Bestehende Cloud-Konten anzeigen

Sie können eine Liste bestehender Cloud-Konten anzeigen. Sie können auch zusätzliche Details anzeigen, wie z.B.: den Kontonamen, die Handynummer, den Zeitpunkt der letzten Passwortänderung und das Ablaufdatum der Registrierungssitzung, falls der Benutzer eine ausstehende Registrierung hat.

Hinzufügen eines neuen Cloud-Kontos

Um ein neues Cloud-Konto hinzuzufügen, müssen Sie mit einem Cloud-Konto oder einem Active Directory-Benutzerkonto in der User Admin Group angemeldet sein.

- Klicken Sie auf Cloud-Konto hinzufügen.

- Geben Sie im Feld Cloud-Konto-E-Mail-Adresse den Kontonamen (UPN) des Benutzerkontos ein. Zum Beispiel: username@domain.com

- Das Feld Vollständiger Cloud-Kontoname (upn) ist schreibgeschützt. Der vollständige Cloud-Kontoname wird automatisch aus dem im Feld Cloud-Konto-E-Mail-Adresse angegebenen Kontonamen (UPN) generiert.

- Klicken Sie auf Speichern.

Generieren einer Registrierungs-URL für ein Cloud-Konto

Sie können eine Registrierungs-URL für ein Cloud-Konto im Cloud-Konten-Menü generieren. Eine Registrierungs-URL ermöglicht es einem Cloud-Konto, sich zu registrieren, sodass es auf die Admin-Seiten im Specops Authentication Web zugreifen kann. Die URL muss kopiert und per E-Mail oder SMS gesendet werden.

Hinweis

Eine Registrierungs-URL läuft 2 Stunden nach ihrer Erstellung ab. Wenn die URL abläuft, bevor sie verwendet wird, muss eine neue generiert werden.

Administratoren können den Link aktiv widerrufen, bevor die Ablaufzeit endet, indem sie auf den Link widerrufen am unteren Rand des Fensters klicken.

- Wählen Sie ein Cloud-Konto aus der Liste aus.

- Klicken Sie auf Generieren neben dem Feld Registrierungs-URL.

- Wenn die URL generiert wurde, klicken Sie auf den Link kopieren-Link, um ihn zu kopieren.

Löschen eines Cloud-Kontos

Sie können ein Cloud-Konto im Cloud-Konten-Menü löschen.

Warnung

Wenn Sie Mitglied der „Admin-Gruppe“ sind, haben Sie die Möglichkeit, ein anderes Cloud-Konto zu löschen.

- Wählen Sie ein Konto aus der Liste aus.

- Klicken Sie auf Konto löschen.

- Klicken Sie im Bestätigungsdialogfeld auf Löschen.

Richtlinien

Specops-Richtlinien sind Sammlungen von Multi-Faktor-Authentifizierungsregeln für die grundlegende Funktionalität von Specops Authentication. Separate Richtlinien können für verschiedene Specops Authentication-Anwendungen sowie für die Administratoren für die Authentifizierung für Authentication Web konfiguriert werden.

Konfigurieren einer Richtlinie

Um eine Richtlinie zu konfigurieren, klicken Sie neben jeder Richtlinie auf Konfigurieren, um deren Authentifizierungsanforderungen festzulegen.

- Klicken Sie auf Konfigurieren oder Authentifizierungsregeln bearbeiten.

- Verschieben Sie alle Identitätsdienste, die Sie verwenden möchten, aus dem Feld Nicht ausgewählte Identitätsdienste auf der rechten Seite in die Ausgewählten Identitätsdienste auf der linken Seite, indem Sie auf das Plus-Symbol neben dem Identitätsdienst klicken.

- Sie müssen jedem ausgewählten Identitätsdienst ein Gewicht (Sternwert) zuweisen. Dies ermöglicht es Ihnen, denjenigen Identitätsdiensten, die Ihrer Meinung nach ein höheres Maß an Sicherheit bieten, einen höheren Wert zuzuweisen. Beispielsweise entspricht die Zuweisung von Specops Authenticator mit 2 Sternen zwei Identitätsdiensten im Wert von 1 Stern. Weitere Informationen finden Sie auf der Seite Zuweisung von Identitätsdienstgewichten.

- Um den Benutzer zur Verwendung eines bestimmten Identitätsdienstes zu verpflichten, aktivieren Sie das Kontrollkästchen Erforderlich.

- Konfigurieren Sie das erforderliche Gewicht (Sterne) für die Registrierung.

-

Konfigurieren Sie das erforderliche Gewicht (Sterne) für die Authentifizierung.

Hinweis

Die Anzahl der für die Authentifizierung erforderlichen Sterne muss gleich oder kleiner sein als die Anzahl der für die Registrierung erforderlichen Sterne.

-

Um den Registrierungs- oder Authentifizierungsprozess abzuschließen, muss der Benutzer die Sternleiste mit der von der Richtlinie festgelegten Anzahl von Sternen füllen.

- Klicken Sie auf Speichern, wenn Sie fertig sind.

Beachten Sie, dass Richtlinien auch von den Einstellungen für Geoblocking und Vertrauenswürdige Netzwerkstandorte beeinflusst werden können.

Entfernen eines Identitätsdienstes

Um einen Identitätsdienst aus einer Richtlinie zu entfernen, gehen Sie wie folgt vor:

- Klicken Sie auf Konfigurieren oder Authentifizierungsregeln bearbeiten.

- Entfernen Sie alle Identitätsdienste aus Ihrer Richtlinie, indem Sie auf das Minus-Symbol neben dem Identitätsdienst klicken. Der Identitätsdienst wird in das Feld Nicht ausgewählte Identitätsdienste auf der rechten Seite verschoben.

Beste Praktiken für die Richtlinienkonfiguration

Beim Konfigurieren von Richtlinien für mehrere Specops-Anwendungen (uReset, Authentication for O365 und Key Recovery) ist es wichtig zu beachten, dass bestimmte Konfigurationen den Registrierungsprozess für Benutzer negativ beeinflussen können.

Wenn Richtlinien für verschiedene Anwendungen eingerichtet sind, die unterschiedliche Identitätsdienste erfordern, muss sich der Benutzer mit mehr Diensten identifizieren, um die Anforderungen aller Anwendungen zu erfüllen. Die Konfiguration von Richtlinien zur Verwendung derselben Identitätsdienste verkürzt den Registrierungsprozess für Benutzer.

Weitere Informationen zur Registrierung finden Sie im Best Practices-Dokument.

Schwache Identitätsdienste

Aufgrund der Natur einiger (selbstregistrierter) Identitätsdienste gelten diese als schwächer als andere. Die unten aufgeführten Identitätsdienste gelten als schwach:

- Sicherheitsfragen

- Mobiler Code (SMS)

- Persönliche E-Mail

Sicherheitsmodi für die Registrierung

Wenn sich Benutzer zum ersten Mal registrieren, müssen sie sich durch Eingabe ihres Windows-Passworts identifizieren. Nachfolgende Änderungen an der Registrierung (Neuregistrierung) erfordern die Identifizierung mit einem zuvor verwendeten Identitätsdienst zusätzlich zu ihrem Windows-Passwort, wenn der Sicherheitsmodus auf Mittel oder Hoch eingestellt ist.

Es stehen drei Sicherheitsmodi für Administratoren zur Verfügung: Niedrige Sicherheit, Mittlere Sicherheit und Hohe Sicherheit. Diese Sicherheitsmodi spiegeln die relative Stärke der konfigurierten Richtlinien wider und bestimmen teilweise, mit welchen Identitätsdiensten der Benutzer sich erneut registrieren muss (wann immer Benutzer ihre Registrierung ändern müssen).

-

Niedrige Sicherheit Benutzer müssen sich nur mit ihrem Windows-Passwort identifizieren.

-

Mittlere Sicherheit Bei der Neuregistrierung müssen sich Benutzer mit einem zuvor verwendeten Identitätsdienst zusätzlich zu ihrem Windows-Passwort identifizieren.

-

Hohe Sicherheit Bei der Neuregistrierung müssen sich Benutzer mit einem zuvor verwendeten starken Identitätsdienst oder zwei schwachen (falls sie sich nicht mit starken Identitätsdiensten registriert haben) zusätzlich zu ihrem Windows-Passwort identifizieren. Schwache Identitätsdienste, wie Sicherheitsfragen, werden dem Benutzer nicht als Option präsentiert, es sei denn, sie haben sich nur mit schwachen Identitätsdiensten registriert.

Hinweis: Benutzern werden Identitätsdienste für die (Neu-)Registrierung präsentiert, wenn der Benutzer zuvor mit diesem Dienst registriert wurde und er Teil einer den Benutzer betreffenden Richtlinie ist. Die Windows-Identität des Benutzers ist immer Teil des (Neu-)Registrierungsverfahrens.

Hinweis: Die niedrigen oder mittleren Modi werden automatisch eingestellt, abhängig von den Richtlinienkonfigurationen. Der hohe Sicherheitsmodus muss von Administratoren aktiviert werden, um die Neuregistrierung mit starken Identitätsdiensten zu erzwingen.

Automatisch registrierte Identitätsdienste und Sicherheitsmodi

Für mittlere und hohe Sicherheitsmodi müssen Benutzer, die von Richtlinien betroffen sind, die automatisch registrierte Identitätsdienste wie Duo Security und Okta umfassen, sich mit dem automatisch registrierten Identitätsdienst auf der Registrierungsseite authentifizieren. Das bedeutet, dass Benutzer ihre Registrierung bei Duo Security oder Okta abgeschlossen haben müssen, bevor sie sich bei Specops Authentication registrieren können.

Sperreinstellungen

Die Identitätsdienste Mobiler Code (SMS), E-Mail und Persönliche E-Mail können so konfiguriert werden, dass sie nach falschen Eingaben durch den Benutzer gesperrt werden. Um diese Sperreinstellungen zu konfigurieren, gehen Sie zum Menü Identitätsdienste im Authentication Web und klicken Sie auf das Einstellungssymbol neben dem betreffenden Identitätsdienst. Folgendes kann konfiguriert werden:

- Sperrschwelle: Bestimmt, wie oft falsche Eingaben gemacht werden können.

- Sperrdauer in Minuten: Bestimmt, wie lange der Identitätsdienst gesperrt wird.

Einstellung für vertrauenswürdige Netzwerkstandorte

Wenn diese Einstellung aktiviert ist, können sich Benutzer nur registrieren, wenn sie sich von einem der von Administratoren angegebenen vertrauenswürdigen Netzwerkstandorte aus authentifizieren. Weitere Informationen finden Sie unter Vertrauenswürdige Netzwerkstandorte.

Identitätsdienste

Sie finden eine vollständige Liste der verfügbaren Identitätsdienste unter dem Tab Identitätsdienste. Sie können alle Identitätsdienste in dieser Liste aktivieren/deaktivieren. Sie konfigurieren einige dieser Identitätsdienste und verwalten deren systemweite Einstellungen auf dieser Seite.

Wenn ein Identitätsdienst konfigurierbar ist, sehen Sie ein  daneben.

daneben.

Wenn ein Identitätsdienst deaktiviert ist, sehen Sie ein  daneben.

daneben.

Wenn ein Identitätsdienst aktiviert wurde, sehen Sie ein  daneben.

daneben.

Beispiele:

-

Ein konfigurierbarer Identitätsdienst, der derzeit deaktiviert ist.

-

Ein konfigurierbarer Identitätsdienst, der derzeit deaktiviert ist.

Sobald Sie einen Identitätsdienst konfigurieren und aktivieren, kann sich Ihr Benutzer damit registrieren und authentifizieren. Wenn Sie ihn deaktivieren, steht der Identitätsdienst nicht mehr zur Verfügung.

Die folgenden Identitätsdienste können konfiguriert werden:

-

Duo Security: Duo Security ist ein Zwei-Schritt-Verifizierungsdienst. Wenn sich Benutzer authentifizieren, erhalten sie einen einmaligen Verifizierungscode in der Duo Security Mobile App. Sie müssen dann den Code eingeben, um sich erfolgreich zu authentifizieren. Um Duo Security zu konfigurieren, siehe Duo.

-

E-Mail und Persönliche E-Mail: Die E-Mail des Benutzers wird als Identitätsdienst verwendet, indem ein Code an die registrierte E-Mail-Adresse gesendet wird, den der Benutzer dann im Feld auf dem Bildschirm eingeben muss. E-Mail erfordert keine Registrierung, da sie sich auf die E-Mail-Adresse im E-Mail-Attribut in AD (oder einem anderen Attribut, wenn es überschrieben wird) bezieht; sie kann nur mit Domains verwendet werden, die mit Specops Authentication verbunden sind. Persönliche E-Mail muss bei der Registrierung vom Benutzer registriert werden und sie können jede E-Mail-Adresse ihrer Wahl verwenden.

-

Freja: Wenn Benutzer sich für die Registrierung mit Freja entscheiden, müssen sie sich in der Freja-App auf ihrem Gerät authentifizieren. Um Freja zu konfigurieren, siehe Freja.

-

Manager-Identifikation: Wenn sich ein Benutzer mit der Manager-Identifikation authentifiziert, wird eine E-Mail oder SMS-Nachricht an seinen Manager gesendet. Der Manager muss dann die Authentifizierungsanfrage genehmigen. Dieser Identitätsdienst ist vollständig konfigurierbar, was bedeutet, dass Administratoren den Inhalt der Authentifizierungsanfrage-Benachrichtigung festlegen können und ob ein Manager sich authentifizieren muss, bevor er eine Authentifizierungsanfrage genehmigen kann. Jeder Benutzer muss in Active Directory einen Manager zugewiesen haben, und Managerkonten müssen eine E-Mail-Adresse/Handynummer in ihrem Profil haben, um Authentifizierungsanfragen von Benutzern zu erhalten. Um die Manager-Identifikation zu konfigurieren, siehe Manager-Identifikation.

-

Entra ID: Ermöglicht Specops Authentication die Integration mit Microsoft Authentication Libraries. Microsoft Authenticator kann verwendet werden, um sich ohne Passwort bei Specops Authentication zu authentifizieren.

-

Mobiler Code (SMS): Wenn Benutzer sich für die Registrierung mit Mobile Code (SMS) entscheiden, müssen sie ihre Handynummer eingeben. Sie erhalten dann einen einmaligen vierstelligen Code per SMS, der eingegeben werden muss, um sich erfolgreich zu authentifizieren. Um Mobile Code (SMS) zu konfigurieren, siehe Mobiler Code.

-

Okta: Okta ist ein Zwei-Schritt-Verifizierungsdienst. Wenn sich Benutzer authentifizieren, erhalten sie eine Benachrichtigung in ihrer Okta Mobile App. Sie müssen dann diese Benachrichtigung bestätigen, um ihre Identität zu verifizieren. Benutzer können auch wählen, dass ihnen ein Okta-Code in einer SMS-Nachricht gesendet wird. Um Okta zu konfigurieren, siehe Okta.

-

Passkeys: Benutzer können sich mit Passkeys authentifizieren, die sie bereits auf ihrem Gerät eingerichtet haben. Passkeys sind digitale Anmeldeinformationen (Authentifikatoren), die an ein Benutzerkonto und eine Website oder Anwendung gebunden sind. Einige Beispiele für Passkeys sind Windows Hello, Yubikey, Bitwarden und jede Authentifizierungs-App wie Google Authenticator.

-

PingID: Mit PingID können sich Benutzer mit der PingID Mobile App authentifizieren.

-

Geheime Fragen: Benutzer können Fragen aus einer vorgegebenen Liste auswählen und die Antworten darauf festlegen. Sie müssen dann diese Fragen beantworten, um sich erfolgreich zu authentifizieren. Um Geheime Fragen zu konfigurieren, siehe Geheime Fragen.

-

SITHS eID: SITHS eID ist ein auf Smartcards basierender Authentifizierungsdienst, der es Mitarbeitern (wie medizinischem Fachpersonal) von Behörden, Gemeinden und Landkreisen in Schweden ermöglicht, sich elektronisch zu identifizieren. Um SITHS eID zu konfigurieren, siehe SITHS.

-

Specops Fingerprint: Specops Fingerprint ermöglicht es Benutzern, sich mit Geräten mit Fingerabdruckscannern, wie Smartphones und Tablets, zu registrieren und zu authentifizieren. Benutzer können ihren Finger auf den Fingerabdruckscanner ihres Geräts legen, um sich sofort zu identifizieren. Benutzer können auch Face ID verwenden, um sich zu authentifizieren, wenn sie ein iPhone X oder höher besitzen. Um diesen Identitätsdienst zu nutzen, müssen Benutzer die App auf ihrem mobilen Gerät installiert haben.

-

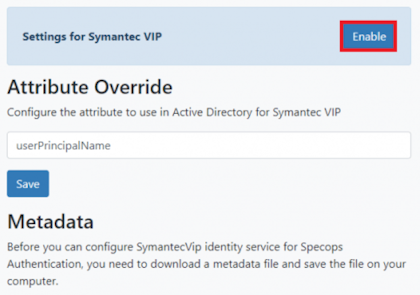

Symantec VIP: Symantec VIP ist ein Zwei-Schritt-Verifizierungsdienst. Wenn sich Benutzer authentifizieren, erhalten sie einen einmaligen Verifizierungscode in der Symantec VIP Mobile App. Sie müssen dann den Code eingeben, um sich erfolgreich zu authentifizieren. Um Symantec VIP zu konfigurieren, siehe Symantec VIP.

-

Yubikey: Der Yubikey ist ein Hardware-Authentifizierungsgerät. Benutzer können sich authentifizieren, indem sie Einmalpasswörter (OTP) mit ihrem Yubikey generieren (nur wenn der Yubikey Yubico OTP als Sicherheitsfunktion unterstützt). Weitere Informationen zu Yubikey finden Sie auf der Seite Yubikey.

Anpassung

Es gibt eine Reihe von Anpassungsfunktionen, die Ihnen die Kontrolle über die Specops Authentication-Benutzeroberfläche geben, einschließlich: Logos, Text und Farben.

Ändern des Hauptlogos

Das Logo oben links auf der Seite, sowohl im Authentication Web als auch im Specops Client, kann geändert werden, um Ihren Anforderungen zu entsprechen.

- Klicken Sie im Tab Bild unter Hauptlogo auf Durchsuchen und wählen Sie das Bild aus, das Sie verwenden möchten.

- Klicken Sie auf OK.

- Klicken Sie auf Hochladen, um das Bild zu platzieren.

Um zum Standardbild zurückzukehren, klicken Sie auf Standard.

Spezifikationen für das Hauptlogo-Bild

Die folgenden Spezifikationen gelten für das Hauptlogo-Bild:

- Unterstützte Dateitypen: png, gif, jpg.

- Maximale Dateigröße: ein Megabyte (1 MB).

- Transparenz in png-Bildern wird wie erwartet gerendert, wobei die Hintergrundfarbe durch die transparenten Teile hindurchscheint.

- Das Bild wird mit einer Höhe von 40 Pixeln gerendert.

- Das Seitenverhältnis der hochgeladenen Datei bleibt immer intakt.

- Bilder mit einer Höhe von weniger als 40 Pixeln werden auf 40 Pixel hochskaliert. Die Qualität des gerenderten Bildes wird abnehmen.

- Bilder mit einer Höhe von mehr als 40 Pixeln werden auf 40 Pixel herunterskaliert. Die Qualität wird nicht unbedingt beeinträchtigt.

- Für die besten Ergebnisse verwenden Sie ein Bild mit einer Höhe von genau 40 Pixeln und einer Breite, die nicht größer als 300 Pixel ist. Wenn das Bild zu breit ist, gibt es nicht genügend Platz, um die Menüelemente in der Kopfzeile darzustellen.

Ändern des Anmeldebildes

Sie können auch das Bild auf der Anmeldeseite ändern, das den Benutzern angezeigt wird.

- Klicken Sie im Tab Bild unter Anmeldebild auf Durchsuchen und wählen Sie das Bild aus, das Sie verwenden möchten.

- Klicken Sie auf OK.

- Klicken Sie auf Hochladen, um das Bild zu platzieren. Das Bild wird oben links auf der Seite angezeigt.

Um zum Standardbild zurückzukehren, klicken Sie auf Standard.

Spezifikationen für das Anmeldebild

Die Spezifikationen für das Anmeldebild sind dieselben wie für das Logo (oben), außer der Größe. Das Anmeldebild hat eine maximale Breite von 235 Pixeln. Bilder, die weniger als 235 Pixel breit sind, werden hochskaliert (was die Qualität des Bildes verringert), und Bilder, die mehr als 235 Pixel breit sind, werden herunterskaliert. Das Seitenverhältnis des Originalbildes bleibt im gerenderten Bild immer erhalten.

Ändern der Farben

Verschiedene Farben in der Benutzeroberfläche können geändert werden, um das Erscheinungsbild Ihres Unternehmens widerzuspiegeln. Die Farben, die geändert werden können, sind:

- Seitenhintergrund (Hauptinhalt der Seite)

- Menü-Hintergrund (obere und seitliche Navigation)

- Anmelde-Hintergrund (Anmeldeseite)

- Standard-Schaltfläche (primäre Schaltflächen)

- Sekundäre Schaltfläche (Schaltflächen wie Abbrechen usw.)

- Hintergrund des Informationsfeldes (Textfelder mit zusätzlichen Informationen)

Um die Farbe zu ändern:

- Wählen Sie im Stil-Tab das Kontrollkästchen in der Spalte Angepasst neben der Farbe, die Sie ändern möchten.

- Wählen Sie die Farbe, die Sie verwenden möchten:

- Klicken Sie auf das Farbauswahl-Symbol in der Spalte Farbe auswählen und wählen Sie die gewünschte Farbe aus, dann klicken Sie auf OK ODER

- Geben Sie den HTML-Farbcode (hexadezimaler Farbcode) in das Textfeld ein.

Um ein bestimmtes Element auf seine Standardfarbe zurückzusetzen, deaktivieren Sie das Kontrollkästchen Angepasst für dieses Element und klicken Sie auf Speichern.

Um alle Elemente auf die Standardfarbe zurückzusetzen, klicken Sie auf Standard.

Ändern der Texte

Verschiedene Texte, die dem Benutzer in Nachrichten und Benachrichtigungen präsentiert werden, können ebenfalls geändert werden.

- Wählen Sie im Text-Tab die Sprache aus, die Sie ändern möchten, indem Sie auf den Tab für diese Sprache klicken.

- Klicken Sie auf das Textelement, das Sie ändern möchten, zum Beispiel Zufrieden, Kopfzeile.

- Wählen Sie Benutzerdefiniert verwenden.

- Geben Sie den Text, den Sie verwenden möchten, in das Feld Benutzerdefinierter Text ein und klicken Sie auf Speichern. Die Spalte Angepasst in der Liste zeigt jetzt ein Häkchen beim geänderten Textelement, während der Aktuelle Wert den neuen Text anzeigt.

Um zum Standardtext zurückzukehren, klicken Sie auf das Textelement und wählen Sie Original verwenden, dann Speichern. Dadurch wird der benutzerdefinierte Text gelöscht. Beachten Sie, dass nur das Löschen des benutzerdefinierten Textes das Textelement nicht auf den Standardzustand zurücksetzt (stattdessen bleibt das Textfeld dann leer).

Ändern der Namen von Identitätsdiensten

Die Namen einiger Identitätsdienste können geändert werden, um besser widerzuspiegeln, wie sie in Ihrer Organisation verwendet werden. Die Identitätsdienstnamen, die geändert werden können, sind:

- E-Mail (IdService_PrimaryEmail)

- Manager-Identifikation (IdService_ManagerIdentification)

- Mobiler Code (IdService_MobileCode)

- Persönliche E-Mail (IdService_AlternateEmail)

- Sicherheitsfragen (IdService_QAndA)

- Windows-Identität (IdService_WindowsIdentity)

Identitätsdienstnamen werden auf die gleiche Weise wie andere Texte in der Texttabelle geändert.

Registrierung

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Zufrieden, Kopfzeile | Wenn ein Benutzer sich mit genügend Identitätsdiensten registriert hat, um die Gewichtungsanforderungen zu erfüllen, wird er auf eine Seite weitergeleitet, die ihm dies mitteilt und ihm die Möglichkeit gibt, den Registrierungsprozess fortzusetzen oder zu beenden. Dies ist die Kopfzeile auf dieser Seite. | Alles erledigt! |

| Zufrieden, Nachricht | Wenn ein Benutzer sich mit genügend Identitätsdiensten registriert hat, um die Gewichtungsanforderungen zu erfüllen, wird er auf eine Seite weitergeleitet, die ihm dies mitteilt und ihm die Möglichkeit gibt, den Registrierungsprozess fortzusetzen oder zu beenden. Dies ist der Informationstext auf dieser Seite. | Sie haben genug Sterne für Ihre Registrierung gesammelt. Fühlen Sie sich frei, Ihre Registrierungsinformationen zu verbessern, indem Sie mehr Sterne sammeln. |

| Registrierungen ändern, Nachricht | Dieser Text wird auf der Seite angezeigt, auf der der Benutzer während des Registrierungsprozesses Identitätsdienste auswählt. Insbesondere wird dieser Text verwendet, wenn der Benutzer Änderungen an einer bereits abgeschlossenen Registrierung vornehmen möchte. | Fügen Sie Identitätsdienste aus den unten stehenden Listen hinzu oder ändern Sie sie. Stellen Sie sicher, dass Ihre Sternleiste nach den Änderungen noch voll ist. |

| Anweisungen | Dieser Text wird auf der Seite angezeigt, auf der der Benutzer während des Registrierungsprozesses Identitätsdienste auswählt. | Verwenden Sie die unten stehenden Identitätsdienste, um sich zu identifizieren, bis Sie genug Sterne gesammelt haben, um die Sternleiste zu füllen. |

| Erinnerung, Kopfzeile | Dies ist die Kopfzeile, die auf der ersten Seite des Registrierungsassistenten angezeigt wird, bevor der Benutzer sein Passwort eingeben muss. | Registrierungs-Erinnerung |

| Erinnerung, Nachricht | Dieser Text wird auf der ersten Seite des Registrierungsassistenten angezeigt, bevor der Benutzer sein Passwort eingeben muss. | Sie müssen sich für den Password Reset-Dienst registrieren. Drücken Sie die Schaltfläche unten, um den Registrierungsassistenten zu starten. |

| Fertig, Nachricht | Dies wird auf der letzten Seite des Registrierungsprozesses angezeigt, nachdem der Benutzer sich mit allen verfügbaren Identitätsdiensten registriert hat oder die Option "Ich bin fertig" und nicht "Mehr Sterne sammeln" ausgewählt hat. | Sie haben die Registrierung abgeschlossen, Sie können jetzt diesen Browser schließen und mit Ihrem Tag fortfahren. |

| Bereits registriert, Kopfzeile | Bereits registriert, Kopfzeile | Registriert |

| Bereits registriert, Nachricht | Bereits registriert, Nachricht | Sie sind bereits registriert! Wenn Sie möchten, können Sie sich mit zusätzlichen Identitätsdiensten registrieren oder Änderungen an den Identitätsdiensten vornehmen, mit denen Sie registriert sind. |

Mfa

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Identitätsdienst auswählen, Nachricht | Dieser Text wird auf der Seite angezeigt, auf der der Benutzer während des Anmeldeprozesses Identitätsdienste auswählt. | Verwenden Sie die unten stehenden Identitätsdienste, um sich zu identifizieren, bis Sie genug Sterne gesammelt haben, um die Sternleiste zu füllen. |

| Kann sich nicht registrieren, da keine Richtlinie vorhanden, Kopfzeile | Dieser Titel wird angezeigt, wenn ein Benutzer, der keine konfigurierte Richtlinie hat, versucht, sich anzumelden. | Sie können sich nicht für diesen Dienst registrieren |

| Kann sich nicht registrieren, da keine Richtlinie vorhanden, Nachricht | Diese Nachricht wird angezeigt, wenn ein Benutzer, der keine konfigurierte Richtlinie hat, versucht, sich anzumelden. | Es wurde keine Richtlinie für Sie für diesen Dienst konfiguriert. |

| Registrierung fehlt, Kopfzeile | Diese Kopfzeile wird angezeigt, wenn ein Benutzer nicht für uReset registriert ist und versucht, sein Passwort zurückzusetzen. | Registrierung fehlt |

| Kann Passwort nicht zurücksetzen, nicht bei uReset registriert | Dieser Text wird angezeigt, wenn ein Benutzer nicht für uReset registriert ist und versucht, sein Passwort zurückzusetzen. | Sie können Ihr Passwort nicht zurücksetzen, da Sie sich nicht für den Passwort-Reset-Dienst registriert haben. |

| Kann sich nicht von unzuverlässiger IP-Adresse anmelden | Dieser Text wird einem Endbenutzer angezeigt, wenn er versucht, sich anzumelden, aber aufgrund einer nicht vertrauenswürdigen Netzwerkverbindung nicht zugelassen wird. | Sie können sich nicht bei der {0}-Ressource anmelden, da Sie nicht von einem vertrauenswürdigen Netzwerkstandort aus verbinden. |

Service Desk

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Benutzer suchen | Dieser Text wird auf der {0} Startseite angezeigt. | Verwenden Sie das Suchfeld, um Benutzer zu finden. Sie können nach Kontonamen, E-Mail-Adressen oder echten Namen der Benutzer suchen. |

| Standardnachrichtentext für erweiterte Verifizierung | Während der erweiterten Verifizierung kann ein Service Desk-Agent dem Benutzer eine Textnachricht mit einem Verifizierungslink senden. Der Standardtext der Nachricht wird durch diese Textnachrichtenvorlage bestimmt. Er kann vom Service Desk-Agenten vor dem Senden geändert werden. | Überprüfen Sie Ihre Identität hier |

| Standard-E-Mail-Betreff für erweiterte Verifizierung | Während der erweiterten Verifizierung kann ein Service Desk-Agent dem Benutzer eine E-Mail mit einem Verifizierungslink senden. Der Standardtext der E-Mail wird durch diese E-Mail-Betreffvorlage bestimmt. Er kann vom Service Desk-Agenten vor dem Senden geändert werden. | Überprüfen Sie Ihre Identität |

| Standard-E-Mail-Inhalt für erweiterte Verifizierung | Während der erweiterten Verifizierung kann ein Service Desk-Agent dem Benutzer eine E-Mail mit einem Verifizierungslink senden. Der Standardtext der E-Mail wird durch diese E-Mail-Inhaltsvorlage bestimmt. Er kann vom Service Desk-Agenten vor dem Senden geändert werden. | Verwenden Sie diesen Link, um Ihre Identität zu überprüfen |

| Anweisungen zur RSA SecurID-Token-Verifizierung | Beschreibt, wie die Benutzer die Token-Verifizierung mit ihren RSA SecurID-Geräten handhaben. Dieser Text sollte angeben, ob die Verifizierung ein Token und/oder eine PIN erfordert. {0} wird durch 'RSA SecurID' ersetzt, aber das Hinzufügen dieses Platzhalters ist nicht erforderlich. | Geben Sie einen Code aus der {0}-App ein. |

| Anweisungen zur RSA SecurID-Code-Verifizierung | Beschreibt, wie die Benutzer die Token-Verifizierung mit ihren RSA SecurID-Geräten handhaben. Dieser Text sollte angeben, ob die Verifizierung ein Token und/oder eine PIN erfordert. {0} wird durch 'RSA SecurID' ersetzt, aber das Hinzufügen dieses Platzhalters ist nicht erforderlich. | Geben Sie einen Code aus der {0}-App ein. |

| Password Reset - Benachrichtigungsnachrichtentext für Benutzer | Beschreibt den Nachrichtentext für die Benachrichtigung über das Zurücksetzen des Benutzerpassworts. Dieser Text sollte die Details des Nachrichtentextes angeben. {password} wird durch das neue Benutzerpasswort ersetzt - dieser Platzhalter ist erforderlich. {upn} wird durch den Benutzer-UPN ersetzt - dieser Platzhalter ist nicht erforderlich. {changepasswordlink} wird durch den Passwort-Reset-Link ersetzt - dieser Platzhalter ist nicht erforderlich. |

Ihr neues Passwort lautet: |

| Password Reset - Benachrichtigungsnachrichtentext für Manager/Benutzerdefiniert | Beschreibt den Nachrichtentext für die Benachrichtigung über das Zurücksetzen des Manager-/benutzerdefinierten Passworts. Dieser Text sollte die Details des Nachrichtentextes angeben. {password} wird durch das neue Benutzerpasswort ersetzt - dieser Platzhalter ist erforderlich. {upn} wird durch den Benutzer-UPN ersetzt - dieser Platzhalter ist nicht erforderlich. {changepasswordlink} wird durch den Passwort-Reset-Link ersetzt - dieser Platzhalter ist nicht erforderlich. |

Das neue Passwort für {upn} lautet: {password} |

| Password Reset - Benachrichtigungs-SMS-Inhalt für Benutzer | Beschreibt den Nachrichtentext für die Benachrichtigung über das Zurücksetzen des Benutzerpassworts. {password} wird durch das neue Benutzerpasswort ersetzt - dieser Platzhalter ist erforderlich. {upn} wird durch den Benutzer-UPN ersetzt - dieser Platzhalter ist nicht erforderlich. {changepasswordlink} wird durch den Passwort-Reset-Link ersetzt - dieser Platzhalter ist nicht erforderlich. |

Neues Passwort: |

Passwortänderung/-zurücksetzung

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Passwortänderung - Erfolg, Nachricht | Dieser Text wird angezeigt, wenn der Benutzer mit einem Passwort-Reset oder einer Passwortänderung fertig ist. | Ihr Passwort wurde geändert! Wenn Sie einen Windows-Computer verwenden, wird empfohlen, sich abzumelden und sich mit Ihrem neuen Passwort erneut anzumelden. Vergessen Sie auch nicht, Ihr neues Passwort zum Beispiel in der E-Mail-App auf Ihrem Telefon zu aktualisieren, falls erforderlich. |

| Passwortänderung - Erfolg, Nachricht für sicheren Browser | Dieser Text wird angezeigt, wenn der Benutzer mit einem Passwort-Reset oder einer Passwortänderung fertig ist, die von der Windows-Identitätspasswortansicht aus gestartet wurde. | Ihr Passwort wurde geändert! Vergessen Sie nicht, Ihr neues Passwort zum Beispiel in der E-Mail-App auf Ihrem Telefon zu aktualisieren, falls erforderlich. |

| Passwortänderung/-zurücksetzung - Anweisungen, Nachricht | Dieser Text wird über den Passwortregeln angezeigt, wenn ein Benutzer dabei ist, eine Passwortänderung oder einen Passwort-Reset durchzuführen. | |

| Passwortänderung/-zurücksetzung - Anweisungen, Nachricht auf Mobilgeräten | Dieser Text wird auf kleinen Geräten angezeigt, auf denen der Benutzer klickt, um die Passwortanweisungen zu erweitern, über den Passwortregeln, wenn ein Benutzer dabei ist, eine Passwortänderung oder einen Passwort-Reset durchzuführen. | Anweisungen anzeigen |

| Passwortauswahlseite - Anweisungen | Dieser Text wird auf der Passwort-Startseite angezeigt, auf der der Benutzer zwischen einer Passwortänderung und einem Passwort-Reset wählen kann. | Müssen Sie Ihr Passwort ändern? Wenn Sie Ihr aktuelles Passwort kennen, können Sie sich damit anmelden, um es zu ändern. Wenn Sie Ihr Passwort vergessen haben, können Sie die zweite Option verwenden, um sich anzumelden und dann Ihr Passwort zurückzusetzen. |

| Passwortauswahlseite - Titel | Dieser Text wird auf der Passwort-Startseite angezeigt. Dies ist der Abschnittstitel. | Neues Passwort |

| Passwortauswahlseite - Passwort ändern-Schaltfläche | Diese Schaltfläche wird auf der Passwort-Startseite angezeigt. Diese Schaltfläche initiiert eine Passwortänderung, wenn das Passwort bekannt ist. | Ich kenne mein Passwort |

| Passwortauswahlseite - Passwort zurücksetzen-Schaltfläche | Diese Schaltfläche wird auf der Passwort-Startseite angezeigt. Diese Schaltfläche initiiert eine Passwortänderung, wenn das Passwort nicht bekannt ist. | Ich habe mein Passwort vergessen |

Sonstiges

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Benutzername-Etikett auf der Benutzernamenseite | Dieser Text wird angezeigt, wenn ein Benutzer während der Anmeldung seinen Benutzernamen eingibt. | Benutzername |

| Benutzername-Etikett auf der Passwortseite | Dieser Text wird angezeigt, wenn ein Benutzer während der Anmeldung seinen Benutzernamen eingibt. | Benutzername |

| Anweisungen zur RSA SecurID-Token-Verifizierung | Beschreibt, wie die Benutzer die Token-Verifizierung mit ihren RSA SecurID-Geräten handhaben. Dieser Text sollte angeben, ob die Verifizierung ein Token und/oder eine PIN erfordert. {0} wird durch 'RSA SecurID' ersetzt, aber das Hinzufügen dieses Platzhalters ist nicht erforderlich. | Geben Sie einen Code aus der {0}-App ein. |

| Anweisungen zur RSA SecurID-Code-Verifizierung | Beschreibt, wie die Benutzer die Token-Verifizierung mit ihren RSA SecurID-Geräten handhaben. Dieser Text sollte angeben, ob die Verifizierung ein Token und/oder eine PIN erfordert. {0} wird durch 'RSA SecurID' ersetzt, aber das Hinzufügen dieses Platzhalters ist nicht erforderlich. | Geben Sie einen Code aus der {0}-App ein. |

| Anweisungen zur Entsperrungsauswahlseite | Dieser Text wird auf der Entsperrungs-Startseite angezeigt, auf der der Benutzer sein Konto entsperren kann, wenn das Passwort bekannt ist. | Wenn Sie Ihr aktuelles Passwort kennen, das Konto jedoch gesperrt ist, können Sie es entsperren, um sich anmelden zu können. |

| Entsperrungsauswahlseite - Titel | Dieser Text wird auf der Entsperrungs-Startseite angezeigt. Dies ist der Abschnittstitel. | Konto entsperren |

Identitätsdienst

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| Anzeigename für Windows-Identität | Dieser Text ersetzt den Anzeigenamen für den Windows-Identitätsdienst, wo der Identitätsdienst verwendet wird. | Windows-Identität |

| Anzeigename für mobilen Code | Dieser Text ersetzt den Anzeigenamen für den mobilen Code-Identitätsdienst, wo der Identitätsdienst verwendet wird. | Mobiler Code |

| Anzeigename für E-Mail | Dieser Text ersetzt den Anzeigenamen für den E-Mail-Identitätsdienst, wo der Identitätsdienst verwendet wird. | |

| Anzeigename für persönliche E-Mail | Dieser Text ersetzt den Anzeigenamen für den persönlichen E-Mail-Identitätsdienst, wo der Identitätsdienst verwendet wird. | Persönliche E-Mail |

| Anzeigename für Manager-Identifikation | Dieser Text ersetzt den Anzeigenamen für den Manager-Identifikationsdienst, wo der Identitätsdienst verwendet wird. | Manager-Identifikation |

| Anzeigename für Sicherheitsfragen | Dieser Text ersetzt den Anzeigenamen für den Sicherheitsfragen-Identitätsdienst, wo der Identitätsdienst verwendet wird. | Sicherheitsfragen |

First Day Password

| Textelement | Beschreibung | Standardtext |

|---|---|---|

| First Day Password Startseitentitel | Titel für die First Day Password-Landingpage | Passwort festlegen |

| First Day Password Startseitenbeschreibung | Beschreibung auf der First Day Password-Landingpage | Es ist an der Zeit, Ihr erstes Passwort auszuwählen. Auf der nächsten Seite sehen Sie eine Liste von Regeln und Einschränkungen, wie ein Passwort aufgebaut sein kann. Sobald Sie mit Ihrem Passwort zufrieden sind, müssen Sie es im zweiten Feld wiederholen. |

| Ungültige First Day Password-URL-Nachricht | Information für den Endbenutzer, wenn der Link abgelaufen oder ungültig ist | Dieser Link zum Festlegen Ihres Passworts ist abgelaufen oder ungültig, wenden Sie sich an Ihren Administrator, um Hilfe zu erhalten. |

| Nicht berechtigt für First Day Password | Fehlermeldung, wenn ein Benutzer nach der Anmeldung nicht berechtigt ist für First Day Password | Sie sind derzeit nicht berechtigt für den First Day Password-Prozess. |

| First Day Password Informationen zum Festlegen des initialen Passworts | Optionale Informationen, die dem Benutzer oben auf der Zurücksetzungsseite angezeigt werden, wenn er sein erstes Passwort festlegt. | |

| First Day Password abgeschlossene Nachricht | Dieser Text wird angezeigt, wenn der First Day Password-Benutzer mit der Passwortkonfiguration fertig ist. | Ihr Windows-Passwort wurde jetzt festgelegt. |

Festlegen einer Fallback-Sprache

Die Fallback-Sprache ermöglicht es Administratoren, sekundäre angepasste Sprachstrings festzulegen, falls keine angepassten Strings in der Sprache existieren, die der Endbenutzer als seine Schnittstellensprache festgelegt hat. Dies bedeutet, dass Administratoren sicherstellen können, dass dem Benutzer immer der korrekte Text angezeigt wird.

- Gehen Sie in Authentication Web zu Anpassung > Texte

-

Klicken Sie auf den Tab der Sprache, die Sie als Fallback-Sprache festlegen möchten, und klicken Sie auf Als Fallback-Sprache festlegen. Die Fallback-Sprache wird fett markiert.

Hinweis

Wenn eine Sprache als Fallback-Sprache festgelegt wurde, ermöglicht die Schaltfläche, die Fallback-Sprache zu deaktivieren, andernfalls ermöglicht sie, sie festzulegen.

Die Reihenfolge, in der Textstrings dem Benutzer angezeigt werden, ist wie folgt:

- Angepasster Wert für die aktuelle Sprache des Benutzers.

- Angepasster Wert für die Fallback-Sprache (falls kein angepasster Wert für die aktuelle Sprache existiert).

- Standardtext für die aktuelle Sprache (falls keine angepassten Werte für die aktuelle Sprache oder die Fallback-Sprache vorhanden sind).

Diese Funktion kann verwendet werden, um sicherzustellen, dass wichtige benutzerdefinierte Nachrichten immer den Benutzern angezeigt werden, auch wenn nicht alle verfügbaren Sprachen mit derselben benutzerdefinierten Nachricht aktualisiert wurden. Beispiel: Wenn Sie eine benutzerdefinierte Nachricht für die Nachricht "Registrierung abgeschlossen" (Enroll_Completed_Message) in Französisch haben, können Sie Englisch als Fallback-Sprache festlegen und sicherstellen, dass die Enroll_Complete_Message-Zeichenfolge in Englisch ebenfalls einen angepassten Wert hat. Wenn ein Benutzer seine Sprache auf etwas anderes als Französisch oder Englisch eingestellt hat, sieht er trotzdem die englische Nachricht, auch wenn kein angepasster Text für seine aktuelle Sprache vorhanden ist.

Berichterstattung

Das Berichterstattungsmenü enthält mehrere hilfreiche Berichte. Durchsuchen Sie die verfügbaren Tabs, um die Berichte anzuzeigen.

- Nutzung: Im Nutzung-Tab können Sie abgeschlossene Registrierungen, abgeschlossene Authentifizierungen sowie Textnachrichtenaktivitäten (wie Benachrichtigungen oder Mobile Code (SMS)-Nutzung) anzeigen.

- Prüfung: Im Prüfung-Tab können Sie Ereignisänderungen in uReset nachverfolgen. Klicken Sie auf Ereignisse abrufen für eine vollständige Liste der Ereignisse. Alternativ können Sie nach Ressource oder Datum filtern. Die Ergebnisse werden angezeigt, und Sie können auf jedes Ereignis klicken, um weitere Details zu erhalten.

- Systemereignisse: Im Systemereignisse-Tab können Sie die von uReset durchgeführten Protokolloperationen anzeigen. Die angezeigten Informationen, Warnungen und Fehler sind für Administratoren gedacht, die für die Fehlerbehebung des Systems verantwortlich sind. Klicken Sie auf Finden ohne Filterinformationen für eine vollständige Liste der Aktivitäten. Alternativ können Sie die Aktivitäten nach Typ, Schweregrad, Datum, Benutzer, Ereignisname und Aktivitäts-ID filtern. Die Ergebnisse werden angezeigt. Sie können auf jedes Ereignis klicken, um weitere Details, einschließlich Fehlerbehebungsinformationen, zu erhalten.

- Nicht registrierte Benutzer: Im Nicht registrierte Benutzer-Tab können Sie den Registrierungsfortschritt verfolgen, indem Sie Berichte zu Benutzerregistrierungen generieren und exportieren.

Abonnements

Sie können den Status Ihres uReset-Abonnements, einschließlich aktivierter Funktionen und Identitätsdienste, im Abonnements-Tab sehen. Sie können auch Nutzungsstatistiken anzeigen, einschließlich abgeschlossener Authentifizierungen pro Monat und insgesamt.

Konto

Im Konto-Menü können Sie mehrere Domänen zu Ihrem Specops Authentication-Organisationskonto hinzufügen, CAPTCHA-Einstellungen verwalten und Ihre benutzerdefinierten E-Mail-Einstellungen verwalten.

Domänen

Um mehrere Domänen zu Ihrem uReset-Organisationskonto hinzuzufügen.

- Wählen Sie Konto in Authentication Web.

- Klicken Sie im Domänennamen-Tab auf Neu hinzufügen.

- Geben Sie den Domänennamen in das Feld Domänenname ein und klicken Sie auf Speichern.

Sie können Domänen, die mit Ihrem Konto verknüpft sind, als verifiziert kennzeichnen, um ein zusätzliches Maß an Sicherheit zu gewährleisten. Mehr über Domänenverifizierung hier lesen.

Domänennamenschutz stellt sicher, dass auf Ihr Specops Authentication-Konto nicht automatisch mit Ihrem registrierten Domänennamen zugegriffen werden kann. Mehr über Domänennamenschutz hier lesen.

Bevorzugte Domäne

Wenn Sie mehrere registrierte Domänen haben, können Sie eine davon als bevorzugte Domäne festlegen. Diese wird dann in allen mit Specops Authentication verknüpften URLs nach dem ?domain= Parameter angezeigt (Admin-Seiten, Registrierung usw.).

Festlegen der bevorzugten Domäne

- Wählen Sie Konto in Authentication Web

- Klicken Sie in der Domänennamen-Liste auf Bearbeiten für die Domäne, die Sie als bevorzugte Domäne festlegen möchten.

- Wählen Sie das Kontrollkästchen Als bevorzugte Domäne festlegen.

- Klicken Sie auf Speichern

CAPTCHA

In diesem Tab können Sie die Einstellungen konfigurieren, um ein CAPTCHA dynamisch anzuzeigen. CAPTCHA wird verwendet, um das automatisierte Sammeln von Benutzernamen zu verhindern. Diese Einstellung schützt die Endpunkte, an denen ein Benutzer seinen Benutzernamen eingibt. Wenn CAPTCHA aktiviert ist, wird bei verdächtigen Versuchen, auf die Endpunkte zuzugreifen, der Benutzer mit einer CAPTCHA-Herausforderung konfrontiert. Die Google reCAPTCHA-Technologie wird verwendet. Es wird empfohlen, CAPTCHA zu aktivieren.

Sie können CAPTCHA auf eine der folgenden Optionen einstellen:

- Captcha deaktivieren: deaktiviert CAPTCHA vollständig.

- Captcha für Anfragen von nicht vertrauenswürdigen Netzwerkstandorten aktivieren: Wenn Vertrauenswürdige Netzwerkstandorte aktiviert sind, wird diese Option CAPTCHA nur für Benutzer aktivieren, die sich von IP-Adressen außerhalb Ihrer vertrauenswürdigen Netzwerkstandorte verbinden.

- Captcha immer aktivieren: aktiviert Captcha für alle Benutzer.

CAPTCHA für ADAL-Browser

Der ADAL-Browser ist ein benutzerdefinierter Browser von Microsoft, der verwendet wird, um eine delegierte Authentifizierung durchzuführen, zum Beispiel von Microsoft Outlook oder Microsoft Word. Diese Browser sind nicht vollständig mit Google reCAPTCHA kompatibel und der Endbenutzer kann mit vielen CAPTCHA-Herausforderungen nacheinander konfrontiert werden. Um zu verhindern, dass Benutzer mit mehreren CAPTCHA-Herausforderungen konfrontiert werden, können Sie das Kontrollkästchen CAPTCHA in ADAL-Browsern aktiviert aktivieren.

E-Mail-Einstellungen

Hinweis

Wenn SMTP-Einstellungen im Gatekeeper Admin Tool konfiguriert wurden, um Ihren eigenen SMTP-Anbieter anstelle der Standardkonfiguration von Specops zu verwenden (die Drittanbieter wie SendGrid verwendet), wird dieser Abschnitt deaktiviert. Um die Standardkonfiguration zu verwenden und die E-Mail-Einstellungen hier zu konfigurieren, melden Sie sich im Gatekeeper Admin Tool an, gehen Sie zu E-Mail-Konfiguration, klicken Sie auf Bearbeiten und ändern Sie das Dropdown-Menü auf Specops Standardkonfiguration. Klicken Sie dann zweimal auf OK.

Wenn Sie möchten, dass Registrierungs-, Authentifizierungs- und Benutzeridentitätsüberprüfungs-E-Mails von einer benutzerdefinierten E-Mail-Adresse gesendet werden, können Sie dies hier konfigurieren.

Hinweis

Das Festlegen dieser E-Mail-Adresse ändert nicht Ihre Benachrichtigungseinstellungen (z. B. für Specops uReset-Benachrichtigungen).

- Klicken Sie auf den Tab E-Mail-Einstellungen

- Klicken Sie auf die aktuelle E-Mail, um die E-Mail-Einstellungen einzugeben

-

Legen Sie den Anzeigenamen des Absenders, die Absenderadresse fest und wählen Sie die Domain aus dem Dropdown-Menü aus.

Hinweis

Nur Ihre verifizierten Domains und alle zusätzlichen Domains, die Sie registriert haben, werden im Dropdown-Menü angezeigt. Weitere Informationen zu E-Mail-Benachrichtigungen von SA finden Sie in diesem Knowledge Base-Artikel.

-

Klicken Sie auf Speichern

Hinweis

Durch Klicken auf Auf Systemstandard zurücksetzen werden die E-Mail-Einstellungen auf die von Specops festgelegte Standard-E-Mail-Adresse (von specopssoft.com) zurückgesetzt. Dadurch wird die aktuelle E-Mail-Einstellung gelöscht.

DKIM-Einträge für E-Mails konfigurieren

DomainKeys Identified Mail (DKIM) ist ein Authentifizierungsstandard, der verwendet wird, um E-Mail-Spoofing zu verhindern. Insbesondere versucht DKIM, das Spoofing einer Domain zu verhindern, die zum Versenden von E-Mails verwendet wird.

DKIM verwendet das Konzept eines Domaininhabers, der die DNS-Einträge für eine Domain kontrolliert. Beim Senden von E-Mails mit aktiviertem DKIM signiert der sendende Server die Nachrichten mit einem privaten Schlüssel. Ein Domaininhaber fügt auch einen DKIM-Eintrag hinzu, der ein modifizierter TXT-Eintrag ist, zu den DNS-Einträgen der sendenden Domain. Dieser TXT-Eintrag enthält einen öffentlichen Schlüssel, der von empfangenden Mail-Servern verwendet wird, um die Signatur einer Nachricht zu überprüfen.

- Senden Sie eine Anfrage für DKIM an den Produktsupport (Sie können dieses Formular verwenden).

- Der Produktsupport erstellt einen DKIM-Eintrag, der Ihnen zugesandt wird.

- Fügen Sie den DKIM-Eintrag zu Ihrem DNS-Eintrag hinzu.

- Sobald er hinzugefügt wurde, kann der Produktsupport das Vorhandensein des Eintrags überprüfen.

Informationen

Der Informationen-Tab zeigt Informationen zum Erstellungsdatum des Kontos und dem Datum, an dem die Nutzungsbedingungen akzeptiert wurden.

Konto löschen

Konten können durch Kontaktaufnahme mit Specops gelöscht werden.

Benutzerzählung

Sie können die Registrierungsstatistiken, die auf der Berichtsseite zu finden sind, aktualisieren, indem Sie eine neue Benutzerzählung starten. Standardmäßig wird die nächtliche Benutzerzählung um 4:00 Uhr UTC durchgeführt.

Die letzten Zählstatistiken sind ebenfalls auf der Seite zu finden.

Benutzerzählungszeit konfigurieren

Hier können Sie konfigurieren, zu welcher Zeit die Benutzerzählung auf dem Gatekeeper ausgeführt wird.

-

Legen Sie die Zeit fest, zu der die Benutzerzählung ausgeführt werden soll.

Hinweis

Die Zeit wird in koordinierter Weltzeit (UTC) festgelegt.

-

Markieren Sie das Kontrollkästchen Registrierungserinnerungen senden, wenn die Zählung abgeschlossen ist, um den Benutzern bei jeder Ausführung der Benutzerzählung Registrierungserinnerungen zu senden.

- Klicken Sie auf Einstellungen speichern.

Benutzerzählung manuell starten

Die Benutzerzählung kann jederzeit durch Klicken auf die Schaltfläche Zählung starten gestartet werden.

Office 365

Im Office 365-Menü können Sie Föderation, Bereitstellung und Authentifizierungsregeln konfigurieren. Wählen Sie die Domain aus, die Sie für O365 verwenden möchten, und klicken Sie auf Lass uns anfangen.

Die Domain vorbereiten > Die Domain einrichten

-

Sie werden weitergeleitet, um sich mit Ihrem O365-Administratorkonto bei Microsoft Entra anzumelden und Specops Authentication die Erlaubnis zu erteilen.

Hinweis

Ihre Zustimmung erteilt Specops Authentication delegierte Berechtigungen, um die Einrichtung als Administrator abzuschließen. Die Specops Authentication App hat keine globalen Administratorberechtigungen in Ihrem Office 365 Mandanten. Dies ist nur während der Einrichtung erforderlich.

-

Um Ihre Domain einzurichten, müssen Sie den TXT-Verifizierungseintrag von der Specops Authentication-Webseite in die DNS-Einträge Ihres Domain-Hosts kopieren.

Hinweis

Wenn Sie Ihre Domain bereits verifiziert haben, werden Sie für diesen Schritt nicht aufgefordert.

Benutzerbereitstellung > Konfigurieren

- Wenn Sie bereits Microsoft Entra ID Connect für die Bereitstellung verwenden, klicken Sie auf Überspringen.

- Sie werden aufgefordert, die Standard-O365-Benutzerregeln zu bearbeiten. Die Benutzerregeln werden verwendet, um die Bereitstellung von Benutzerobjekten von Active Directory zu Microsoft Entra ID zu konfigurieren.

- In O365 wird der UPN (UserPrincipalName) des Benutzers zu seinem Benutzernamen. Einige Apps können sogar nach einer E-Mail-Adresse fragen, wenn sie tatsächlich den UPN meinen. Wenn Benutzer mit nicht übereinstimmendem UPN und E-Mail zulassen auf Aus gesetzt ist, werden Benutzer mit nicht übereinstimmenden Werten nicht bereitgestellt und es wird ein Fehler beim Anmelden angezeigt.

- Bei Bedarf können Sie die optionalen Benutzer- und Gruppenattribute deaktivieren.

- Klicken Sie auf Speichern, wenn Sie fertig sind.

Office 365 Lizenzen > Konfigurieren

Specops Authentication kann Ihnen bei der Verwaltung Ihrer O365-Lizenzen helfen. Wenn die Bereitstellung aktiviert ist, ermöglichen die Lizenzierungseinstellungen, O365-Abonnements Benutzern zuzuweisen, die sich über Specops Authentication bei O365 anmelden.

- Für Lizenzierungszwecke ist das Nutzungsstandort-Feld erforderlich, wenn ein Microsoft Entra-Benutzer erstellt wird. Standardmäßig wird das Attribut msExchUsageLocation in Active Directory verwendet. Wenn das Attribut fehlt, wird standardmäßig das Land Ihrer Microsoft Entra-Organisation verwendet.

- Sie können spezifische Pläne für das ausgewählte O365-Abonnement weiter aktivieren/deaktivieren. Wenn beispielsweise nur Skype for Business aktiviert ist, erhält der Benutzer nur die Skype-Lizenz. Wenn der Benutzer vor dem Anmelden mehr Pläne hatte, werden diese entfernt, um genau Ihrer Konfiguration zu entsprechen.

- Klicken Sie auf Speichern, wenn Sie fertig sind.

Authentifizierungsregeln > Konfigurieren

Die Authentifizierungseinstellungen fordern alle betroffenen Benutzer auf, ihre Identität mit Specops Authentication zu überprüfen, wenn sie sich bei O365 anmelden.

- Verschieben Sie alle Identitätsdienste, die Sie verwenden möchten, aus dem Feld Nicht ausgewählte Identitätsdienste in das Feld Ausgewählte Identitätsdienste.

- Sie müssen jedem ausgewählten Identitätsdienst ein Gewicht (Sternwert) zuweisen. Dies ermöglicht es Ihnen, denjenigen Identitätsdiensten, von denen Sie glauben, dass sie ein höheres Sicherheitsniveau bieten, einen höheren Wert zuzuweisen. Beispielsweise entspricht die Zuweisung des Specops Authenticators mit 2 Sternen zwei Identitätsdiensten im Wert von 1 Stern. Weitere Anleitungen finden Sie unter Gewichtszuteilung für Identitätsdienste.

- Um den Benutzer zu zwingen, einen bestimmten Identitätsdienst zu verwenden, aktivieren Sie das Kontrollkästchen Erforderlich.

- Konfigurieren Sie das erforderliche Gewicht (Sterne) für die Registrierung.

-

Konfigurieren Sie das erforderliche Gewicht (Sterne) für die Authentifizierung.

Hinweis

Die Anzahl der für die Authentifizierung erforderlichen Sterne muss gleich oder kleiner sein als die Anzahl der für die Registrierung erforderlichen Sterne.

-

Um den Registrierungs- oder Authentifizierungsprozess abzuschließen, muss der Benutzer die Sternleiste mit der von der Richtlinie festgelegten Anzahl von Sternen füllen.

- Klicken Sie auf Speichern, wenn Sie fertig sind.

Hinweis

Konfigurieren einer reinen SSO-Richtlinie

Bei Verwendung des GPO-Konfigurationstyps können Sie eine reine SSO-Richtlinie neben einer Multi-Faktor-Authentifizierungsrichtlinie erstellen. Um eine reine SSO-Richtlinie zu konfigurieren, wählen Sie Windows Identity und keine anderen Identitätsdienste aus. Sie weisen der Windows Identity 1 Stern zu und setzen das Gewicht für Registrierung und Authentifizierung auf 1 Stern.

Föderation aktivieren > Aktivieren

Aktivieren Sie die Föderation, damit alle betroffenen Benutzer sich über Specops Authentication anmelden. Wenn Sie den Benutzern die Möglichkeit geben möchten, sich zuerst zu registrieren, können Sie zu diesem Schritt später zurückkehren. Sie sehen eine Nachricht, dass die Einrichtung erfolgreich abgeschlossen wurde. Klicken Sie auf Weiter.

Sie sehen eine Übersicht über alle Ihre Einstellungen.

Bereitstellung und Konfigurationen

-

Geben Sie an, ob Specops Authentication Ihre markierten GPOs oder den während der Gatekeeper-Installation ausgewählten Bereich verwenden soll. Wählen Sie entweder Gruppenrichtlinie oder Cloud (den ausgewählten Bereich) als Konfigurationstyp aus und klicken Sie auf Konfigurieren.

- Wenn Gruppenrichtlinie ausgewählt ist, müssen Sie die Benutzerbereitstellung, Lizenzen und Authentifizierungsregeln wie oben beschrieben konfigurieren.

-

Klicken Sie im Bereitstellungs-Setup auf Details, um den Servicestatus zu überprüfen. Dies überprüft, ob das Exchange-Administratorkonto eingerichtet ist. Es kann bis zu einer Stunde dauern, bis das Konto verwendet werden kann. Wenn der Status Läuft lautet, sollte die Bereitstellung beginnen zu funktionieren.

Hinweis

Diese Seite muss manuell aktualisiert werden.

Sie können mit anderen Konfigurationen fortfahren und später hierher zurückkehren.

Specops Secure Access

Specops Secure Access bringt die Zwei-Faktor-Authentifizierung auf den Windows-Anmeldebildschirm; es erfordert, dass Benutzer sich mit einem zusätzlichen Identitätsdienst neben ihrem Haupt-Windows-Passwort authentifizieren, wenn sie sich an ihrem Computer anmelden. Dies bietet eine zusätzliche Sicherheitsebene. Secure Access ist darauf ausgelegt, die Sicherheit mit minimalen Auswirkungen auf die Benutzer zu erhöhen. Der Authentifizierungsprozess ist flexibel, da die Benutzer selbst wählen können, welchen zusätzlichen Identitätsdienst sie als zweiten Faktor verwenden möchten.

Derzeit können die folgenden Identitätsdienste mit Secure Access konfiguriert werden:

- Mobiler Code

- Yubikey

- Specops:ID

- Duo

Eine Secure Access-Richtlinie konfigurieren

Das Einrichten von Secure Access besteht darin, eine Richtlinie zu konfigurieren, die die Identitätsdienste umfasst, auf die Ihre Benutzer Zugriff haben.

- Gehen Sie in der linken Navigation der Specops Authentication-Webseite zu MFA für Windows

- Klicken Sie auf den Tab MFA für Windows und dann auf Konfigurieren für die Richtlinie.

- Klicken Sie auf das Plus-Symbol für die Identitätsdienste, die Sie in die Richtlinie aufnehmen möchten.

- Klicken Sie auf Speichern

Eine NPS Companion-Richtlinie konfigurieren

Der Microsoft Network Policy Server (NPS) wird über den NPS Companion mithilfe von RADIUS aufgerufen, um die Zwei-Faktor-Authentifizierung für den Fernzugriff zu ermöglichen. Hier können Sie eine Richtlinie für diese Benutzer konfigurieren.

- Gehen Sie in der linken Navigation der Specops Authentication-Webseite zu MFA für Windows

- Klicken Sie auf den Tab NPS Companion und dann auf Konfigurieren für die Richtlinie.

- Klicken Sie auf das Plus-Symbol für die Identitätsdienste, die Sie in die Richtlinie aufnehmen möchten.

- Klicken Sie auf Speichern

Endbenutzer

Um eine Backup-Authentifizierungsmethode bereitzustellen (z. B. in Fällen, in denen kein Online-Zugriff verfügbar ist), müssen Benutzer einen Registrierungseintrag in ihrer Authenticator-App konfigurieren.

Hinweis

Wenn dies das erste Mal ist, dass Benutzer auf Secure Access zugreifen und sie sich noch nicht bei Specops Authentication registriert haben, müssen sie sich zuerst registrieren.

- Klicken Sie auf die Schaltfläche Registrieren.

- Ein sicheres Browserfenster wird geöffnet. Folgen Sie den Anweisungen im Browser, um sich bei Specops Authentication zu registrieren.

Offline-Authentifizierungsregistrierung einrichten (Initiales Anmeldeverfahren)

Hinweis

Eine Authenticator-App wie Microsoft Authenticator oder Google Authenticator ist erforderlich, um die Offline-Authentifizierung einzurichten.

- Melden Sie sich mit Ihrem Haupt-Windows-Passwort und einem zweiten Faktor, den Sie aus der Liste ausgewählt haben, an Ihrem Computer an.

- Der Secure Access-Bildschirm zeigt einen QR-Code

- Öffnen Sie Ihre Authenticator-App und erstellen Sie einen neuen Eintrag.

- Scannen Sie den QR-Code innerhalb der Authenticator-App.

- Geben Sie den von der Authenticator-App generierten Code ein.

- Klicken Sie auf OK.

Bei nachfolgenden Anmeldungen muss sich der Benutzer mit seinem Haupt-Windows-Passwort und einem zweiten Faktor seiner Wahl anmelden.

Offline-Authentifizierung

In Situationen, in denen Benutzer keine Verbindung zum Internet herstellen können, kann Secure Access weiterhin verwendet werden, indem die Authenticator-App des Benutzers als zweiter Faktor verwendet wird (siehe oben, vorheriger Abschnitt zum initialen Login).

In Fällen, in denen der Computer des Benutzers offline ist, wird ihm Folgendes angezeigt:

- Melden Sie sich mit Ihrem Haupt-Windows-Passwort an Ihrem Computer an.

- Der Secure Access-Bildschirm zeigt einen Serververbindungsfehler an.

- Klicken Sie auf die Schaltfläche Offline-Code.

- Öffnen Sie Ihre Authenticator-App und finden Sie den MFA-Kontoregistrierungseintrag.

- Geben Sie den Code aus Ihrer Authenticator-App ein.

- Klicken Sie auf OK.