Specops Authentication for O365

Specops Authentication for O365 ist die ideale Lösung für Organisationen, die einen einfachen und automatisierten Ansatz für das O365-Benutzermanagement und die Authentifizierung benötigen. Specops Authentication wird in Ihrem Active Directory installiert. Dadurch können Sie vorhandene Gruppenrichtlinien verwenden, um die Bereitstellung zu konfigurieren und Lizenzen an Benutzer zu vergeben, wenn sie sich bei O365 anmelden.

Die leistungsstarke Multi-Faktor-Authentifizierungs-Engine der Lösung unterstützt eine Vielzahl von Authentifizierungsfaktoren, die dazu beitragen können, die allgemeine Sicherheit Ihrer Organisation zu verbessern. Mit über 15 Identitätsanbietern, die während der Authentifizierung verfügbar sind, haben Benutzer immer eine sichere Möglichkeit, auf wichtige Ressourcen zuzugreifen.

Specops Authentication for O365 kann ohne umfangreiche Fachkenntnisse des Administrators verwendet werden. Unabhängig davon, wo Sie sich in Ihrer O365-Bereitstellung befinden, kann Specops Authentication die O365-Verwaltungszeit verkürzen und die Sicherheit erhöhen, ohne das Benutzererlebnis zu beeinträchtigen.

Zentrale Konzepte

Authentifizierung

Authentifizierung ist der Prozess der Überprüfung der Identität eines Benutzers. In der Regel muss der Benutzer eine Behauptung über seine Identität aufstellen, indem er seinen Benutzernamen und sein Passwort eingibt.

Registrierung

Benutzer müssen sich bei Specops Authentication registrieren. Der Registrierungsprozess variiert je nach Art des Identitätsdienstes. Um sich bei einem persönlichen Identitätsdienst wie Google zu registrieren, müssen Benutzer dem Link von der Specops-Webanwendung zur Google-Webseite folgen und sich mit der E-Mail-Adresse und dem Passwort anmelden, die mit ihrem Google-Konto verknüpft sind.

Multi-Faktor-Authentifizierung

Multi-Faktor-Authentifizierung erfordert mehr als eine Authentifizierungsmethode aus unabhängigen Kategorien von Anmeldeinformationen: etwas, das Sie wissen (z.B. Passwort), etwas, das Sie haben (z.B. Mobilgerät), und etwas, das Sie sind (z.B. Fingerabdruck). Specops uReset geht über die Zwei-Faktor-Authentifizierung hinaus, indem es eine breite Palette von Identitätsdiensten unterstützt, die zur Erhöhung der Sicherheit und Flexibilität verwendet werden können. Die Lösung unterstützt nicht nur gängige Authentifikatoren wie Fragen und Antworten sowie mobile Verifizierungscodes, sondern auch verschiedene digitale Identitätsdienste, die von persönlichen Identitätsdiensten (z.B. LinkedIn) bis hin zu Unternehmensidentitätsdiensten (z.B. salesforce.com) reichen, zusätzlich zu Methoden mit höherem Vertrauen wie Smart Cards. Das Specops-Multi-Faktor-Authentifizierungsmodell ist dynamisch. Benutzer können wählen, welche Identitätsdienste sie für die Registrierung und Authentifizierung kombinieren möchten, solange sie die Anforderungen der Richtlinie erfüllen. Benutzer, die mit mehr Identitätsdiensten registriert sind, als für ihre Authentifizierung erforderlich sind, haben die Wahl der Authentifizierung. Dies garantiert, dass Endbenutzer immer in der Lage sein werden, die Authentifizierungsrichtlinie zu erfüllen, selbst wenn ein Identitätsdienst nicht verfügbar ist (z.B. wenn sie ihr Mobiltelefon nicht in der Nähe haben).

Administratoren können basierend auf Rolle und Sicherheitsrichtlinie auswählen, welche Identitätsdienste/Authentifikatoren sie Endbenutzern zur Verfügung stellen möchten, um ihre Identität beim Zurücksetzen oder Entsperren ihrer Konten zu überprüfen. Diese Flexibilität kann sicherstellen, dass unterschiedliche Sicherheits- und Flexibilitätsanforderungen erfüllt werden. Zum Beispiel:

- Für Benutzer mit einer niedrigen Sicherheitsfreigabe, aber einem hohen Flexibilitätsbedarf, wie z.B. Studenten, können IT-Administratoren ihnen erlauben, sich mit einigen persönlichen Identitätsdiensten wie ihrer Google-ID zu authentifizieren.

- Für Benutzer mit einer höheren Sicherheitsfreigabe, wie z.B. Finanzhilfeverwalter oder Führungskräfte auf höherer Ebene, können IT-Administratoren Richtlinien zuweisen, die eine höhere Anzahl oder eine stärkere Kombination von Identitätsdiensten erzwingen. Dieser Ansatz bietet Administratoren die Flexibilität, die sie benötigen, um Richtlinien durchzusetzen, die zu größerer Sicherheit und Effizienz führen.

Richtlinie

Eine Richtlinie enthält die Regeln, die für die Registrierung und Multi-Faktor-Authentifizierung erforderlich sind. Eine Richtlinie steuert, welche Identitätsdienste verwendet werden können und wie viele verwendet werden müssen, um die Identität der Endbenutzer zu überprüfen. Der Systemadministrator ist für die Konfiguration der Regeln in den Richtlinien verantwortlich.

Identitätsdienste

Identitätsdienste ermöglichen es Benutzern, sich beim Anmelden sicher zu identifizieren. Identitätsdienste fallen in mehrere Kategorien, einschließlich: Benutzername und Passwort, sozial (LinkedIn, Tumblr) und höheres Vertrauen (Google Authenticator, Microsoft Authenticator, Duo Security).

Um verschiedene Identitätsdienste zur Authentifizierung von Benutzern zu verwenden, muss der Identitätsdienst in Authentication Web konfiguriert (aktiviert) werden, und der Benutzer, der von der Richtlinie betroffen ist, muss sich beim Identitätsdienst registrieren. Sobald ein Benutzer registriert ist, kann er den Identitätsdienst zur Authentifizierung verwenden. Specops Authentication verwendet Daten aus Benutzerobjekten in Active Directory, um Informationen zu lesen und zu schreiben, die im System verwendet werden.

Nachfolgend finden Sie eine Liste aller in Specops Authentication verfügbaren Identitätsdienste.

Standard

- Specops Fingerprint: Specops Fingerprint ermöglicht es Benutzern, sich mit Geräten mit Fingerabdruckscannern, wie Smartphones und Tablets, zu registrieren und zu authentifizieren. Benutzer können ihren Finger auf den Fingerabdruckscanner ihres Geräts legen, um sich sofort zu identifizieren. Benutzer können auch Face ID zur Authentifizierung verwenden, wenn sie ein iPhone X oder höher besitzen. Um diesen Identitätsdienst zu nutzen, müssen Benutzer die App auf ihrem Mobilgerät installiert haben.

- Specops Authenticator: Benutzer können sich mit der Specops Authenticator-App authentifizieren. Benutzer scannen einen QR-Code oder geben einen geheimen Schlüssel ein. Specops Authenticator stellt den Benutzern dann ein sechsstelligen Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- Mobiler Code (SMS): Benutzer erhalten ein einmaliges sechsstelligen Passwort über eine SMS-Nachricht, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- E-Mail: Die E-Mail des Benutzers wird als Identitätsdienst verwendet, indem ein Code an die registrierte E-Mail-Adresse gesendet wird, den der Benutzer dann in das Feld auf dem Bildschirm eingeben muss. E-Mail erfordert keine Registrierung, da sie auf die E-Mail-Adresse im E-Mail-Attribut in AD (oder einem anderen Attribut, wenn es überschrieben wird) verweist; sie kann nur mit Domänen verwendet werden, die mit Specops Authentication verbunden sind.

- Persönliche E-Mail: Die E-Mail des Benutzers wird als Identitätsdienst verwendet, indem ein Code an die registrierte E-Mail-Adresse gesendet wird, den der Benutzer dann in das Feld auf dem Bildschirm eingeben muss. Persönliche E-Mail muss bei der Registrierung vom Benutzer registriert werden, und sie können jede E-Mail-Adresse ihrer Wahl verwenden.

- Vertrauenswürdige Netzwerkstandorte: Vertrauenswürdige Netzwerkstandorte ist ein Identitätsdienst, der Administratoren ermöglicht, bestimmte IP-Bereiche als vertrauenswürdige Netzwerkstandorte zu kennzeichnen.

- Manager-Identifikation: Wenn sich ein Benutzer mit der Manager-Identifikation authentifiziert, wird eine E-Mail oder SMS-Nachricht an seinen Manager gesendet. Der Manager muss dann die Authentifizierungsanfrage genehmigen. Administratoren können die Benachrichtigung, die gesendet wird, anpassen, indem sie benutzerdefinierte Informationen zur Anforderungsbenachrichtigung hinzufügen. Um die Manager-Identifikation zu nutzen, muss jedem Benutzer ein Manager im Active Directory zugewiesen sein, und Managerkonten müssen eine E-Mail-Adresse/Mobiltelefonnummer in ihrem Profil haben, um Authentifizierungsanfragen von Benutzern zu erhalten.

- Geheime Fragen: Benutzer können Fragen aus einer vorgegebenen Liste auswählen und die Antworten darauf angeben. Sie müssen dann diese Fragen beantworten, um sich erfolgreich zu authentifizieren.

Drittanbieter

Hinweis

In den meisten Fällen muss die Registrierung bei Drittanbieter-Identitätsdiensten von den Benutzern individuell durchgeführt werden.

- PingID: Mit PingID können sich Benutzer mit der PingID-Mobile-App authentifizieren.

- Duo Security: Mit Duo Security können sich Benutzer mit der Duo Security-Mobile-App authentifizieren.

- Freja: Mit Freja können sich Benutzer mit der Freja-Mobile-App authentifizieren.

- Okta Benutzer können sich mit ihren Okta-Kontozugangsdaten registrieren und authentifizieren. Dies kann über die Okta-App und durch das Senden von Codes per Textnachricht erfolgen.

- RSA SecurID Benutzer können ihren RSA Authenticator zur Authentifizierung verwenden.

- Symantec VIP: Benutzer können sich mit der Symantec VIP-Mobile-App authentifizieren.

- Google Authenticator: Google Authenticator ist eine App, die Einmalpasswörter generiert. Ein geheimer Schlüssel wird generiert und in Form eines QR-Codes präsentiert, den der Benutzer scannt. Google Authenticator stellt den Benutzern dann ein sechs- bis achtstelliges Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- Microsoft Authenticator: Microsoft Authenticator ist eine App, die Einmalpasswörter generiert. Ein geheimer Schlüssel wird generiert und in Form eines QR-Codes präsentiert, den der Benutzer scannt. Microsoft Authenticator stellt den Benutzern dann ein sechs- bis achtstelliges Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- SITHS eID (Schweden): SITHS eID ist ein auf Smartcards basierender Authentifizierungsdienst, der es Mitarbeitern (wie medizinischen Fachkräften) von Behörden, Gemeinden und Landkreisen in Schweden ermöglicht, sich elektronisch zu identifizieren.

-

Mobile BankID (Schweden): Wenn Benutzer die Mobile BankID-App haben, können sie diese zur Identitätsüberprüfung verwenden.

Hinweis

Benutzer müssen einen QR-Code in der Mobile BankID-App scannen, um sich mit diesem Identitätsdienst zu authentifizieren.

-

Yubikey: Der Yubikey ist ein Hardware-Authentifizierungsgerät. Benutzer können sich authentifizieren, indem sie Einmalpasswörter (OTP) mit ihrem Yubikey generieren (nur wenn der Yubikey Yubico OTP als Sicherheitsfunktion unterstützt). Weitere Informationen zu Yubikey finden Sie auf der Yubikey-Seite.

- Passkeys: Benutzer können sich mit Passkeys authentifizieren, die sie bereits auf ihrem Gerät eingerichtet haben. Passkeys sind digitale Anmeldeinformationen (Authentifikatoren), die an ein Benutzerkonto und eine Website oder Anwendung gebunden sind. Einige Beispiele für Passkeys sind Windows Hello, Yubikey, Bitwarden und jede Authentifizierungs-App wie Google Authenticator.

- Entra ID: ermöglicht Specops Authentication die Integration mit Microsoft Authentication Libraries. Microsoft Authenticator kann verwendet werden, um sich bei Specops Authentication ohne Passwort zu authentifizieren.

Föderiert

- Google: Benutzer können sich mit ihren Google-Kontozugangsdaten registrieren und authentifizieren.

- Microsoft Live: Benutzer können sich mit ihren Microsoft Live-Kontozugangsdaten registrieren und authentifizieren. Microsoft Live-Zugangsdaten werden verwendet, um sich bei der Microsoft Cloud anzumelden, einschließlich: Outlook, Office Online, OneDrive, Skype, Xbox Live und dem Microsoft Store.

- LinkedIn: Benutzer können sich mit ihren LinkedIn-Zugangsdaten registrieren und authentifizieren.

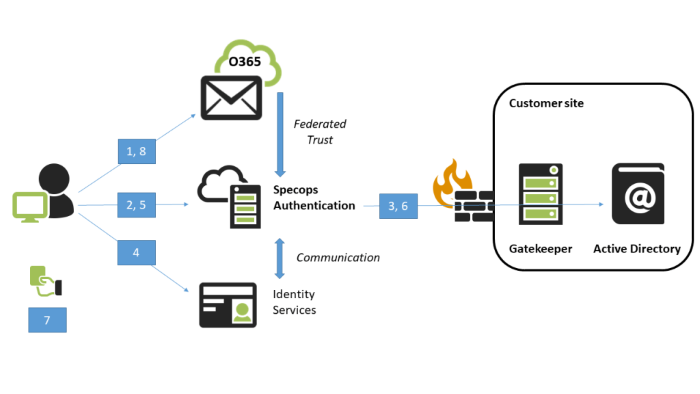

Architektur und Design

Specops Authentication besteht aus den folgenden Komponenten und erfordert keine zusätzlichen Ressourcen in Ihrer Umgebung. Das Authentifizierungs-Backend, das Web und die Identitätsdienste werden in der Cloud gehostet. Sie müssen nur die Gatekeeper-Komponente installieren.

- Benutzer versucht, auf sein O365 zuzugreifen

- Benutzer wird über Federated Trust zu Specops Authentication umgeleitet

- Authentifizierungsoptionen werden abgerufen und dem Benutzer präsentiert

- Benutzer wählt Identitätsdienste zur Authentifizierung aus

- Identitätsdienste geben die Benutzeridentität an Specops Authentication zurück

- Benutzeridentität wird gegen Active Directory validiert

- Specops Authentication erstellt ein Token für den Benutzer, das er O365 vorlegen kann

- Specops Authentication gibt den authentifizierten Benutzer an O365 zurück (wenn die Authentifizierungsrichtlinie erfüllt ist)

Authentifizierungs-Cloud: Die globale Cloud-Komponente von Specops Authentication, die Authentifizierungs-Cloud, enthält das Web (Frontend für Endbenutzer) und die Backend-Dienste.

Authentifizierungs-Web: Enthält das Frontend für Endbenutzer sowie für Administratoren. Es ermöglicht die Erstellung von Specops Authentication-Einstellungen sowie die Bereitstellungskonfiguration.

Authentifizierungs-Backend: Um Benutzerinformationen aus Active Directory zu lesen, kommuniziert das Backend mit dem Gatekeeper. Das Web und die Identitätsdienste kommunizieren ebenfalls mit dem Backend. Das Authentifizierungs-Backend validiert die Identität eines Benutzers in Specops Authentication basierend auf den Tokens von einzelnen Identitätsdiensten.

Gatekeeper: Der Gatekeeper muss auf einem Server in Ihrer Domäne installiert werden. Der Gatekeeper liest Benutzerinformationen aus Active Directory und verwaltet alle Operationen gegen Active Directory, wie das Lesen/Schreiben von Registrierungsdaten.

Identitätsdienste: Eine Entität, die die Identität eines Benutzers in Specops Authentication validieren kann. Die Tokens von einzelnen Identitätsdiensten werden vom Backend verwendet, um die Identität eines Benutzers zu validieren.

Einige der Identitätsdienste, die während der Authentifizierung verwendet werden, wie Google, sind extern. Wenn ein externer Identitätsdienst verwendet wird, wird der Benutzer zum Identitätsdienst gesendet und gebeten, Specops Authentication die Zustimmung zu erteilen, auf seine persönlichen Informationen, wie seinen Benutzernamen, zuzugreifen. Die Informationen aus der Zustimmung ermöglichen die Erstellung des Tokens, das für die Authentifizierung verwendet wird.

Authentifizierungsrichtlinie: Eine Richtlinie, die festlegt, wie sich ein Benutzer authentifizieren muss, um auf eine Ressource zugreifen zu können.

Token: Ein Token oder ein Sicherheitstoken ist ein Träger von Informationen über einen Benutzer und über den Aussteller des Tokens. Die Informationen über einen Benutzer sind eine Reihe von Aussagen. Die Behauptungen über einen Benutzer können beispielsweise der Name des Benutzers, die ID des Kunden, zu dem er gehört, und welche Rollen ein Benutzer in seiner Organisation hat, sein.

Hinweis: Keine persönlich identifizierbaren Daten oder Passwörter sind in den Tokens enthalten.

Funktionen und Fähigkeiten

Konsolen-Support-Funktionen

Föderierte Windows-Identität

Wenn ein Benutzer versucht, sich bei O365 anzumelden, kann Specops Authentication SSO-Zugriff mit vorhandenen Windows Integrated Authentication-Anmeldeinformationen gewähren, es sei denn, in der Richtlinie sind zusätzliche Authentifizierungsanforderungen angegeben.

Vertrauenszuweisung für Identitätsdienste

Specops Authentication ermöglicht es dem Administrator, einen Vertrauenswert/Gewicht für jeden Identitätsdienst zuzuweisen, letztendlich zu entscheiden, dass ein Identitätsdienst während der Authentifizierung doppelt so viel wert ist wie ein anderer. In den Benutzeroberflächen, sowohl für die Endbenutzer als auch für den Administrator, werden die Gewichte durch Sterne dargestellt.

Anpassungen

Die Webanwendung enthält mehrere Anpassungsfunktionen, die Ihnen die Kontrolle über die Specops Authentication-Endbenutzeroberfläche geben. Sie können verschiedene grafische Elemente anpassen, einschließlich Hauptlogo und Hauptstil (wodurch Sie Ihre eigenen Stile mit einem benutzerdefinierten Bootstrap-CSS festlegen können).

Multi-Faktor-Authentifizierung für Administratoren

Benutzer, die Teil der Specops Authentication Admin Group sind, können die Multi-Faktor-Authentifizierung verwenden, um ihre Identität zu überprüfen, wenn sie auf die Administratorseiten in der Webanwendung zugreifen.

Mobile Anwendungen

Specops Authenticator

Die Specops Authenticator-App ist ein hochvertrauenswürdiger Identitätsdienst, der das Mobilgerät in ein sicheres Token-Gerät verwandelt. Die App generiert einen geheimen Code, den Benutzer zusätzlich zu ihrem Benutzernamen während der Authentifizierung angeben müssen. Die generierten Codes basieren auf dem branchenüblichen Time-Based One-Time Password Algorithm-Sicherheitstoken. Daher kann Specops Authenticator sowohl mit Google als auch mit Microsoft Authenticators arbeiten.

Specops Fingerprint Authenticator

Die Specops Fingerprint Authenticator-App ermöglicht es Ihnen, sich bei O365 zu authentifizieren, indem Sie entweder die Touch ID-Fingerabdruckerkennungsfunktion in Ihrem iOS oder die Fingerprint API-Scan-Funktion in Ihrem Android 6.0 oder neuerem Betriebssystem verwenden.

Unterstützte Clients

Specops Authentication unterstützt die unten aufgeführten Clients für den Zugriff auf O365.

- Webbasierte Versionen von O365 in allen modernen Browsern, z.B. https://portal.office.com

- Office 365 für Windows

- Office 2016 für Windows

- Office 2013 für Windows (Erfordert zusätzliche Einstellungen, die in der Organisation bereitgestellt werden).

- Outlook für iPhone

- Outlook für Android

- OneDrive for Business

- Skype for Business

Häufige Konfigurationsszenarien

Nachfolgend finden Sie drei häufige Konfigurationsszenarien für Specops Authentication mit O365.

O365 nicht verwenden und Ihre primäre Domäne ist nicht in Microsoft Entra ID registriert

- Sie können ein O365-Konto erwerben oder sich für ein Enterprise Free Trial-Konto registrieren unter: https://www.microsoft.com/en-ca/microsoft-365/business/office-365-enterprise-e3-business-software

- Erstellen Sie Ihr Specops Authentication-Kundenkonto unter: https://login.specopssoft.com/Authentication/Account/Signup

- Folgen Sie den Schritten in der Specops Authentication Installationsanleitung und Verwaltungsanleitung.

O365 mit Ihrem Produktions-Client/Active Directory für Tests auf sekundärem Domänennamen verwenden

Ihr primärer Domänenname ist in Gebrauch, und Sie möchten einen sekundären Domänennamen für Tests einrichten.

- Erstellen Sie eine neue öffentliche DNS-Domäne (zum Beispiel: test.contoso.com). Sie werden aufgefordert, Ihre Domäne zu verifizieren, indem Sie während der Einrichtung einen TXT-Eintrag in den DNS-Eintrag Ihres Domänenhosts hinzufügen.

- Stellen Sie sicher, dass Sie Testbenutzer mit UPN-Suffixen haben, die unter der neuen Domäne liegen, user@test.contoso.com.

- Erstellen Sie Ihr Specops Authentication-Kundenkonto mit der sekundären Domäne, test.contoso.com.

- Installieren Sie die Gatekeeper-Komponente. Siehe die Specops Authentication Installationsanleitung.

- Richten Sie die Föderation mit der Domäne (test.contoso.com) und O365 ein. Siehe die Verwaltungsanleitung > Office 365.

- Wenn Sie bereits Microsoft Entra Connect für die Bereitstellung verwenden, können Sie die Benutzerbereitstellung > Konfiguration überspringen. Wenn die verbleibenden Schritte konfiguriert sind, können sich Benutzer mit Single Sign-On oder Multi-Faktor-Authentifizierung mit ihren UPNs bei O365 anmelden, zum Beispiel: Jane.Doe@test.contoso.com.

- Wenn Sie bereits Microsoft Entra Connect verwenden und Specops Authentication für die Bereitstellung testen möchten, stellen Sie sicher, dass Microsoft Entra Connect Ihre Testbenutzer nicht synchronisiert. Legen Sie den Bereich für Microsoft Entra Connect so fest, dass die OU, in der sich Ihre Testbenutzer befinden, ausgeschlossen wird.

- Wenn diese Benutzer zuvor von Microsoft Entra Connect bereitgestellt wurden, werden sie beim nächsten Synchronisierungszyklus von Microsoft aus Ihrem Microsoft Entra-Client entfernt. Sobald sie entfernt sind, kann Specops Authentication sie nicht mehr erstellen. Um gelöschte Benutzer wiederherzustellen, gehen Sie zu „Gelöschte Benutzer“ im O365-Admin-Portal. Dies kann auch mit PowerShell durchgeführt werden.

- Markieren Sie ein GPO, das diese Benutzer im Gatekeeper Admin Tool betrifft, und aktivieren Sie die Benutzerbereitstellung für das GPO auf der Specops Authentication-Webseite. Diese Benutzer können sich jetzt mit Single Sign-On anmelden und werden bereitgestellt.

O365 mit Ihrem Produktions-Client/Active Directory für Tests in der Produktion verwenden (nicht empfohlen)

Ihre primäre Domäne ist in Gebrauch, und Sie möchten keine sekundäre Domäne einrichten. Dies wird Specops Authentication für alle Benutzer in der Produktion einrichten.

- Erstellen Sie Ihr Specops Authentication-Kundenkonto mit Ihrer primären Domäne, contoso.com.

- Installieren Sie die Gatekeeper-Komponente. Siehe die Specops Authentication Installationsanleitung.

- Erstellen und markieren Sie ein GPO, das alle Benutzer betrifft, die sich bei O365 anmelden müssen, oder verwenden Sie ein vorhandenes GPO.

- Erstellen und markieren Sie ein GPO, das die Testbenutzer betrifft, die Specops Authentication testen möchten, oder verwenden Sie ein vorhandenes GPO.

-

Richten Sie die Föderation mit der Domäne (contoso.com) und O365 ein. Siehe die Verwaltungsanleitung > Office 365.

Hinweis

Schließen Sie die Konfigurationsschritte ab, überspringen Sie jedoch die Benutzerbereitstellungs- und Lizenzierungskonfiguration.

-

Konfigurieren Sie auf der Specops Authentication-Webseite die Richtlinie, die alle Benutzer betrifft, so, dass während der Authentifizierung nur die Windows-Identität erforderlich ist. Sie müssen auch die integrierte Authentifizierung konfigurieren.

- Auf der Specops Authentication-Webseite die Richtlinie konfigurieren, die die Testbenutzer betrifft.

- Benutzer können sich mit Single Sign-On oder Multi-Faktor-Authentifizierung unter Verwendung ihrer UPNs bei O365 anmelden, zum Beispiel: Jane.Doe@contoso.com.

FAQ

Können Specops Authentication-Richtlinien so konfiguriert werden, dass sie nur für bestimmte Gruppen gelten?

Ja. Sie können Richtlinien für gewünschte Gruppenrichtlinienobjekte oder den ausgewählten Bereich erstellen.

Unterstützt Specops Authentication mehrere Domainnamen?

Ja, solange die Domains aller E-Mail-Adressen bei Microsoft Entra ID/O365 registriert sind.

Unterstützt Specops Authentication Redundanz?

Ja, Sie können zusätzliche Gatekeeper für Redundanz einrichten und konfigurieren.

Speichert Specops Authentication persönliche oder vertrauliche Geschäftsdaten?

Authentifizierungsbezogene Daten, einschließlich Registrierungsdaten, werden direkt in Unterobjekten des Benutzerkontos im Active Directory gespeichert. Specops Authentication speichert keine Kopie Ihres Verzeichnisses. Benutzer werden direkt von Ihrem lokalen Active Directory zu Microsoft Entra ID bereitgestellt.

Wie werden Benutzer mit Specops Authentication authentifiziert?

Specops Authentication verwendet Sicherheitstoken, um Benutzer zu authentifizieren. Wenn sich ein Benutzer bei Specops Authentication registriert, werden seine Registrierungsdaten in einem Unterobjekt seines Benutzerkontos gespeichert. Wenn ein Benutzer versucht, sich bei O365 anzumelden, gewährt Specops Authentication entweder Single Sign-On-Zugang über das Windows Integrated Authentication-Token oder fordert den Benutzer auf, sich mit zusätzlichen Identitätsdiensten aus seiner Registrierung zu authentifizieren. Dies hängt von der vom Administrator konfigurierten Authentifizierungsrichtlinie ab.

Kann Specops Authentication mit Microsoft Entra Connect verwendet werden?

Ja. Sie können Microsoft Entra Connect für die Bereitstellung verwenden; und Specops Authentication für das Lizenzmanagement, Single Sign-On und Multi-Faktor-Authentifizierung.

Wie wird Specops Authentication gehostet?

Specops Authentication wird als gehosteter Cloud-Dienst bereitgestellt, der auf Amazon Web Services läuft, mit dem Rechenzentrum im Osten der USA.

Wird Datenverschlüsselung für Daten verwendet, die vom Gatekeeper zur Specops Authentication Cloud übertragen werden?

Ja, doppelte Verschlüsselungsschicht zwischen dem Gatekeeper und der Specops Authentication Cloud. Alle von Endbenutzern oder Gatekeeper gesendeten Daten werden kryptografisch verifiziert, sowohl signiert als auch versiegelt.

Welche Identitätsdienste/Authentifizierungsfaktoren unterstützt unser Produkt?

- Specops Authentication unterstützt die folgenden Identitätsdienste:

- Windows-Identität

- Fragen

- Mobiler Code (SMS)

- Specops Authenticator

- Manager-Identifikation

- Specops Fingerprint

- Google Authenticator

- Microsoft Authenticator

- Symantec VIP

- Duo Security

- Mobile Bank ID (Schweden)

- Soziale und E-Mail-Optionen: Gmail, Yahoo, Twitter, Flickr, Live