Specops Key Recovery

Specops Key Recovery ist eine Self-Service-Lösung zum Entsperren von Computern, die durch Symantec Endpoint Encryption oder Microsoft BitLocker verschlüsselt oder verwaltet werden. Ein Benutzer, der am Pre-Boot-Authentifizierungsbildschirm gesperrt ist, kann Specops Key Recovery verwenden, um seinen Computer zu entsperren, ohne den Helpdesk anrufen zu müssen. Zur zusätzlichen Sicherheit werden Benutzer mit Multi-Faktor-Authentifizierung verifiziert. Die Lösung unterstützt eine Reihe von Authentifizierungsfaktoren, einschließlich Symantec VIP und Mobile Code (SMS) (Versand eines Einmalcodes an ein mobiles Gerät).

Specops Key Recovery unterstützt derzeit:

- Symantec Endpoint Encryption (Version 11 und höher)

- BitLocker verwaltet durch Symantec Endpoint Encryption (Version 11 und höher)

- BitLocker

Zentrale Konzepte

Pre-Boot-Authentifizierungsbildschirm

Wenn ein Benutzer einen Computer mit Vollplattenverschlüsselung einschaltet, erscheint der Pre-Boot-Authentifizierungsbildschirm. Windows wird möglicherweise nicht gestartet, bis der Benutzer seine Identität auf diesem Bildschirm korrekt bestätigt hat.

Authentifizierung

Authentifizierung ist der Prozess der Überprüfung der Identität eines Benutzers. Typischerweise muss der Benutzer eine Behauptung über seine Identität aufstellen, indem er seinen Benutzernamen und sein Passwort eingibt.

Registrierung

Benutzer müssen sich bei Specops Authentication registrieren. Der Registrierungsprozess variiert je nach Art des Identitätsdienstes. Um sich bei einem persönlichen Identitätsdienst wie Google zu registrieren, müssen Benutzer dem Link von der Specops-Webanwendung zur Google-Webseite folgen und sich mit der E-Mail-Adresse und dem Passwort anmelden, die mit ihrem Google-Konto verknüpft sind.

Multi-Faktor-Authentifizierung

Multi-Faktor-Authentifizierung erfordert mehr als eine Authentifizierungsmethode aus unabhängigen Kategorien von Anmeldeinformationen: etwas, das Sie wissen (z.B. Passwort), etwas, das Sie haben (z.B. Mobilgerät), und etwas, das Sie sind (z.B. Fingerabdruck). Specops uReset geht über die Zwei-Faktor-Authentifizierung hinaus, indem es eine breite Palette von Identitätsdiensten unterstützt, die zur Erhöhung der Sicherheit und Flexibilität verwendet werden können. Die Lösung unterstützt nicht nur gängige Authentifikatoren wie Fragen und Antworten sowie mobile Verifizierungscodes, sondern auch verschiedene digitale Identitätsdienste, die von persönlichen Identitätsdiensten (z.B. LinkedIn) bis hin zu Unternehmensidentitätsdiensten (z.B. salesforce.com) reichen, zusätzlich zu höherwertigen Methoden wie Smart Cards. Das Specops Multi-Faktor-Authentifizierungsmodell ist dynamisch. Benutzer können wählen, welche Identitätsdienste sie für die Registrierung und Authentifizierung kombinieren möchten, solange sie die Anforderungen der Richtlinie erfüllen. Benutzer, die mit mehr Identitätsdiensten registriert sind, als für ihre Authentifizierung erforderlich sind, haben die Wahl der Authentifizierung. Dies garantiert, dass Endbenutzer immer in der Lage sind, die Authentifizierungsrichtlinie zu erfüllen, selbst wenn ein Identitätsdienst nicht verfügbar ist (z.B. wenn sie ihr Mobiltelefon nicht in der Nähe haben).

Administratoren können basierend auf Rolle und Sicherheitsrichtlinie auswählen, welche Identitätsdienste/Authentifikatoren sie Endbenutzern zur Verfügung stellen möchten, um deren Identität beim Zurücksetzen oder Entsperren ihrer Konten zu überprüfen. Diese Flexibilität kann sicherstellen, dass unterschiedliche Sicherheits- und Flexibilitätsanforderungen erfüllt werden. Zum Beispiel:

- Für Benutzer mit einer niedrigen Sicherheitsfreigabe, aber einem hohen Flexibilitätsbedarf, wie z.B. Studenten, können IT-Administratoren ihnen erlauben, sich mit einigen persönlichen Identitätsdiensten wie ihrer Google-ID zu authentifizieren.

- Für Benutzer mit einer höheren Sicherheitsfreigabe, wie z.B. Finanzhilfeverwalter oder Führungskräfte auf höherer Ebene, können IT-Administratoren Richtlinien zuweisen, die eine höhere Anzahl oder eine stärkere Kombination von Identitätsdiensten erzwingen. Dieser Ansatz bietet Administratoren die Flexibilität, die sie benötigen, um Richtlinien durchzusetzen, die zu größerer Sicherheit und Effizienz führen.

Richtlinie

Eine Richtlinie enthält die Regeln, die für die Registrierung und Multi-Faktor-Authentifizierung erforderlich sind. Eine Richtlinie steuert, welche Identitätsdienste verwendet werden können und wie viele verwendet werden müssen, um die Identität der Endbenutzer zu überprüfen. Der Systemadministrator ist verantwortlich für die Konfiguration der Regeln in den Richtlinien.

Identitätsdienste

Identitätsdienste ermöglichen es Benutzern, sich sicher zu identifizieren, wenn sie sich anmelden. Identitätsdienste fallen in mehrere Kategorien, einschließlich: Benutzername und Passwort, sozial (LinkedIn, Tumblr) und höheres Vertrauen (Google Authenticator, Microsoft Authenticator, Duo Security).

Um verschiedene Identitätsdienste zur Authentifizierung von Benutzern zu verwenden, muss der Identitätsdienst in Authentication Web konfiguriert (aktiviert) werden, und der von der Richtlinie betroffene Benutzer muss sich beim Identitätsdienst registrieren. Sobald ein Benutzer registriert ist, kann er den Identitätsdienst zur Authentifizierung verwenden. Specops Authentication verwendet Daten aus Benutzerobjekten in Active Directory, um Informationen zu lesen und zu schreiben, die im System verwendet werden.

Nachfolgend finden Sie eine Liste aller Standard-Identitätsdienste, die in Specops Authentication verfügbar sind.

Standard

- Specops Fingerprint: Specops Fingerprint ermöglicht es Benutzern, sich mit Geräten mit Fingerabdruckscannern, wie Smartphones und Tablets, zu registrieren und zu authentifizieren. Benutzer können ihren Finger auf den Fingerabdruckscanner ihres Geräts legen, um sich sofort zu identifizieren. Benutzer können auch Face ID zur Authentifizierung verwenden, wenn sie ein iPhone X oder höher besitzen. Um diesen Identitätsdienst zu nutzen, müssen Benutzer die App auf ihrem Mobilgerät installiert haben.

- Specops Authenticator: Benutzer können sich mit der Specops Authenticator-App authentifizieren. Benutzer scannen einen QR-Code oder geben einen geheimen Schlüssel ein. Specops Authenticator stellt den Benutzern dann ein sechsstellige Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- Mobile Code (SMS): Benutzer erhalten ein einmaliges sechsstellige Passwort per SMS-Nachricht, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- E-Mail: Die E-Mail des Benutzers wird als Identitätsdienst verwendet, indem ein Code an die registrierte E-Mail-Adresse gesendet wird, den der Benutzer dann in das Feld auf dem Bildschirm eingeben muss. E-Mail erfordert keine Registrierung, da sie sich auf die E-Mail-Adresse im E-Mail-Attribut in AD (oder einem anderen Attribut, wenn es überschrieben wird) bezieht; sie kann nur mit Domains verwendet werden, die mit Specops Authentication verbunden sind.

- Persönliche E-Mail: Die E-Mail des Benutzers wird als Identitätsdienst verwendet, indem ein Code an die registrierte E-Mail-Adresse gesendet wird, den der Benutzer dann in das Feld auf dem Bildschirm eingeben muss. Persönliche E-Mail muss bei der Registrierung vom Benutzer registriert werden und sie können jede E-Mail-Adresse ihrer Wahl verwenden.

- Vertrauenswürdige Netzwerkstandorte: Vertrauenswürdige Netzwerkstandorte sind ein Identitätsdienst, der Administratoren ermöglicht, bestimmte IP-Bereiche als vertrauenswürdige Netzwerkstandorte zu kennzeichnen.

- Manager-Identifikation: Wenn sich ein Benutzer mit der Manager-Identifikation authentifiziert, wird eine E-Mail oder SMS-Nachricht an seinen Manager gesendet. Der Manager muss dann die Authentifizierungsanfrage genehmigen. Administratoren können die Benachrichtigung, die gesendet wird, anpassen, indem sie benutzerdefinierte Informationen zur Anforderungsbenachrichtigung hinzufügen. Um die Manager-Identifikation zu nutzen, muss jedem Benutzer ein Manager in Active Directory zugewiesen sein, und Managerkonten müssen eine E-Mail-Adresse/Mobiltelefonnummer in ihrem Profil haben, um Authentifizierungsanfragen von Benutzern zu erhalten.

- Geheime Fragen: Benutzer können Fragen aus einer vorgegebenen Liste auswählen und die Antworten darauf festlegen. Sie müssen dann diese Fragen beantworten, um sich erfolgreich zu authentifizieren.

Drittanbieter

Hinweis

In den meisten Fällen muss die Registrierung bei Drittanbieter-Identitätsdiensten von den Benutzern individuell durchgeführt werden.

- PingID: Mit PingID können Benutzer sich mit der PingID-Mobile-App authentifizieren.

- Duo Security: Mit Duo Security können Benutzer sich mit der Duo Security-Mobile-App authentifizieren.

- Freja: Mit Freja können Benutzer sich mit der Freja-Mobile-App authentifizieren.

- Okta Benutzer können sich mit ihren Okta-Kontozugangsdaten registrieren und authentifizieren. Dies kann über die Okta-App und durch das Versenden von Codes per Textnachricht erfolgen.

- RSA SecurID Benutzer können ihren RSA Authenticator zur Authentifizierung verwenden.

- Symantec VIP: Benutzer können sich mit der Symantec VIP-Mobile-App authentifizieren.

- Google Authenticator: Google Authenticator ist eine App, die Einmalpasswörter generiert. Ein geheimer Schlüssel wird generiert und in Form eines QR-Codes präsentiert, den der Benutzer scannt. Google Authenticator stellt den Benutzern dann ein sechs- bis achtstelliges Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- Microsoft Authenticator: Microsoft Authenticator ist eine App, die Einmalpasswörter generiert. Ein geheimer Schlüssel wird generiert und in Form eines QR-Codes präsentiert, den der Benutzer scannt. Microsoft Authenticator stellt den Benutzern dann ein sechs- bis achtstelliges Einmalpasswort zur Verfügung, das eingegeben werden muss, um sich erfolgreich zu authentifizieren.

- SITHS eID (Schweden): SITHS eID ist ein Smartcard-basierter Authentifizierungsdienst, der es Mitarbeitern (wie medizinischen Fachkräften) von Behörden, Gemeinden und Landkreisen in Schweden ermöglicht, sich elektronisch zu identifizieren.

-

Mobile BankID (Schweden): Wenn Benutzer die Mobile BankID-App haben, können sie diese verwenden, um ihre Identität zu bestätigen.

Hinweis

Benutzer müssen einen QR-Code in der Mobile BankID-App scannen, um sich mit diesem Identitätsdienst zu authentifizieren.

-

Yubikey: Der Yubikey ist ein Hardware-Authentifizierungsgerät. Benutzer können sich authentifizieren, indem sie Einmalpasswörter (OTP) mit ihrem Yubikey generieren (nur wenn der Yubikey Yubico OTP als Sicherheitsfunktion unterstützt). Für weitere Informationen zu Yubikey, siehe die Yubikey-Seite.

- Passkeys: Benutzer können sich mit Passkeys authentifizieren, die sie bereits auf ihrem Gerät eingerichtet haben. Passkeys sind digitale Anmeldeinformationen (Authentifikatoren), die an ein Benutzerkonto und eine Website oder Anwendung gebunden sind. Einige Beispiele für Passkeys sind Windows Hello, Yubikey, Bitwarden und jede Authentifizierungs-App wie Google Authenticator.

- Entra ID: ermöglicht Specops Authentication die Integration mit Microsoft Authentication Libraries. Microsoft Authenticator kann verwendet werden, um sich ohne Passwort bei Specops Authentication zu authentifizieren.

Föderiert

- Google: Benutzer können sich mit ihren Google-Kontozugangsdaten registrieren und authentifizieren.

- Microsoft Live: Benutzer können sich mit ihren Microsoft Live-Kontozugangsdaten registrieren und authentifizieren. Microsoft Live-Anmeldedaten werden verwendet, um sich bei der Microsoft Cloud anzumelden, einschließlich: Outlook, Office Online, OneDrive, Skype, Xbox Live und dem Microsoft Store.

- LinkedIn: Benutzer können sich mit ihren LinkedIn-Zugangsdaten registrieren und authentifizieren.

Architektur und Design

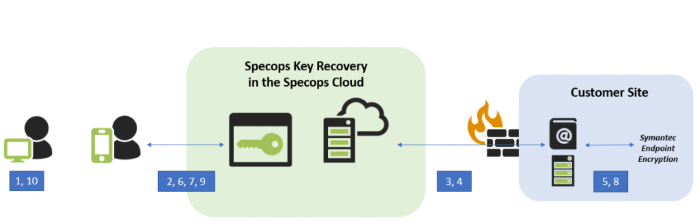

Specops Key Recovery ist eine Komponente der Specops Cloud. Specops Authentication, eine weitere Komponente der Specops Cloud, wird verwendet, um sich bei Specops Key Recovery zu authentifizieren. Authentifizierungsregeln für den Zugriff auf Specops Key Recovery können auf den Admin-Seiten in der Specops Cloud definiert werden.

Um Benutzerinformationen aus Active Directory zu lesen, kommuniziert die Specops Cloud mit dem Gatekeeper. Der Gatekeeper ist auf einem Server in Ihrer Domäne installiert. Der Gatekeeper liest Benutzerinformationen aus Active Directory und verwaltet alle Operationen gegen Active Directory, wie das Lesen/Schreiben von Registrierungsdaten.

Schlüsselwiederherstellung für Symantec Endpoint Encryption

- Der Benutzer vergisst sein Passwort und wird am Pre-Boot-Authentifizierungsbildschirm gesperrt. Der Bildschirm fordert den Benutzer auf, Specops Key Recovery auf einem mobilen Gerät zu besuchen.

- Specops Key Recovery (keyrecovery.specopssoft.com) leitet den Benutzer zu Specops Authentication weiter.

- Specops Authentication fragt den Gatekeeper nach dem Gruppenrichtlinienobjekt, das den Benutzer betrifft, und erhält die Authentifizierungsregeln, um Zugriff auf Specops Key Recovery zu gewähren. Die Authentifizierungsregeln werden dem Benutzer angezeigt. Der Benutzer authentifiziert sich mit verschiedenen Identitätsdiensten, um die Richtlinie zu erfüllen, danach wird der Benutzer zu Specops Key Recovery zurückgeleitet.

- Specops Key Recovery fragt den Gatekeeper nach einer Liste der Geräte des Benutzers.

- Der Gatekeeper fragt Symantec Endpoint Encryption nach den Geräten des Benutzers, und eine Liste wird zurückgegeben. Die Computer des Benutzers werden auf der Schlüsselwiederherstellungsseite (keyrecovery.specopssoft.com) angezeigt.

- Der Benutzer wählt seinen gesperrten Computer aus der Liste in Specops Key Recovery aus, und der Browser wird zur Wiederherstellungsseite weitergeleitet.

- Der Benutzer gibt eine Sequenznummer auf seinem mobilen Gerät ein und drückt Weiter. Ein Schlüsselpaar wird generiert und der öffentliche Schlüssel wird zusammen mit der Sequenznummer an den Gatekeeper gesendet.

- Der Gatekeeper fragt Symantec Endpoint Encryption nach einem Wiederherstellungsschlüssel, basierend auf den Informationen, die der Benutzer bereitgestellt hat.

- Specops Key Recovery zeigt dem Benutzer den Wiederherstellungsschlüssel an und weist ihn an, Informationen auf seinem gesperrten Computer einzugeben.

- Der Benutzer gibt den Wiederherstellungsschlüssel auf seinem gesperrten Computer ein. Der Computer wird dann entsperrt.

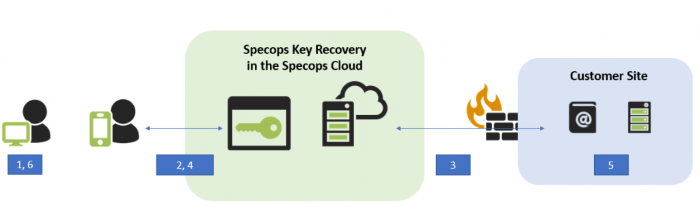

Schlüsselwiederherstellung für BitLocker

- Der Benutzer vergisst sein Passwort und navigiert zu Specops Key Recovery auf einem mobilen Gerät.

- Specops Key Recovery leitet zu login.specopssoft.com weiter.

- Specops Authentication fragt den Gatekeeper nach dem Gruppenrichtlinienobjekt (GPO), das den Benutzer betrifft, und erhält die Authentifizierungsregeln, um Zugriff auf Specops Key Recovery zu gewähren. Authentifizierungsregeln werden dem Benutzer angezeigt und der Benutzer authentifiziert sich mit verschiedenen Identitätsdiensten, danach wird er zu Specops Key Recovery zurückgeleitet.

- Specops Key Recovery fordert den Benutzer auf, die ersten 8 Zeichen der Wiederherstellungsschlüssel-ID einzugeben, die auf seinem Computer sichtbar ist. Der Benutzer gibt die Wiederherstellungsschlüssel-ID ein und drückt Weiter. Ein öffentlicher Schlüssel wird generiert und zusammen mit der Wiederherstellungsschlüssel-ID an den Gatekeeper gesendet.

- Der Gatekeeper fragt Active Directory ab, um das Wiederherstellungspasswort für den Computer des Benutzers zu finden. Das Wiederherstellungspasswort wird auf dem Gatekeeper verschlüsselt und dann entschlüsselt und auf dem mobilen Gerät des Benutzers angezeigt.

- Der Benutzer gibt das Wiederherstellungspasswort auf seinem gesperrten Computer ein. Der Computer wird dann entsperrt.