Specops Secure Service Desk

Specops Secure Service Desk fournit tous les outils nécessaires à vos agents du service desk pour aider les utilisateurs appelant avec des problèmes d'authentification. Les agents peuvent aider les utilisateurs à réinitialiser leurs mots de passe ou à déverrouiller leurs ordinateurs (s'ils sont chiffrés avec BitLocker™ ou Symantec Endpoint Encryption™) dans un environnement sécurisé et facile à utiliser. Le Secure Service Desk contient également des informations et des statistiques sur les utilisateurs.

Concepts Centraux

Authentification

L'authentification est le processus de vérification de l'identité d'un utilisateur. En général, cela nécessite que l'utilisateur fasse une déclaration sur son identité en entrant son nom d'utilisateur et son mot de passe.

Inscription

Les utilisateurs doivent s'inscrire avec Specops Authentication. Le processus d'inscription variera pour chaque type de service d'identité. Pour s'inscrire à un service d'identité personnel tel que Google, les utilisateurs devront suivre le lien depuis l'application web Specops vers la page web de Google, et se connecter avec l'adresse e-mail et le mot de passe associés à leur compte Google.

Pré-inscription

Specops Secure Service Desk fonctionne sur un principe de pré-inscription. Cela signifie que, pour la plupart, l'inscription des utilisateurs se fait en définissant des attributs dans Active Directory. Cependant, si vous utilisez Secure Service Desk avec d'autres produits Specops, tels que Specops uReset, les services d'identité définis dans ces politiques peuvent également être utilisés pour Secure Service Desk.

Authentification multi-facteurs

L'authentification multi-facteurs nécessite plus d'une méthode d'authentification provenant de catégories indépendantes de justificatifs: quelque chose que vous connaissez (c'est-à-dire le mot de passe), quelque chose que vous avez (c'est-à-dire un appareil mobile), et quelque chose que vous êtes (c'est-à-dire une empreinte digitale). Specops uReset va au-delà de l'authentification à deux facteurs en prenant en charge une large gamme de services d'identité qui peuvent être utilisés pour accroître la sécurité et la flexibilité. La solution prend en charge non seulement les authentificateurs courants, tels que les questions et réponses, et les codes de vérification mobile, mais aussi divers services d'identité numérique allant des services d'identité personnelle (par exemple, LinkedIn) aux services d'identité d'entreprise (par exemple, salesforce.com), en plus de méthodes de confiance plus élevées telles que les cartes à puce. Le modèle d'authentification multi-facteurs de Specops est dynamique. Les utilisateurs peuvent choisir les services d'identité qu'ils souhaitent combiner pour l'inscription et l'authentification, tant qu'ils répondent aux exigences de la politique. Les utilisateurs inscrits avec plus de services d'identité que nécessaire pour leur authentification auront le choix de l'authentification. Cela garantit que les utilisateurs finaux auront toujours la possibilité de satisfaire à la politique d'authentification, même si un service d'identité n'est pas disponible (par exemple, ne pas avoir leur téléphone mobile à proximité).

Les administrateurs peuvent sélectionner, en fonction du rôle et de la politique de sécurité, les services d'identité/authentificateurs qu'ils souhaitent étendre aux utilisateurs finaux pour vérifier leur identité lors de la réinitialisation ou du déverrouillage de leurs comptes. Une telle flexibilité peut garantir que les besoins variés en matière de sécurité et de flexibilité sont satisfaits. Par exemple:

- Pour les utilisateurs ayant une autorisation de sécurité de bas niveau, mais un besoin élevé de flexibilité, tels que les étudiants, les administrateurs informatiques peuvent leur permettre de s'authentifier avec quelques services d'identité personnelle tels que leur Google ID.

- Pour les utilisateurs ayant une autorisation de sécurité de niveau supérieur, tels que les administrateurs d'aide financière ou les cadres supérieurs, les administrateurs informatiques peuvent attribuer des politiques qui imposent un nombre plus élevé, ou une combinaison plus forte de services d'identité. Cette approche offre aux administrateurs la flexibilité dont ils ont besoin pour appliquer des politiques qui se traduisent par une plus grande sécurité et efficacité.

Politique

Une politique contient les règles requises pour l'inscription et l'authentification multi-facteurs. Une politique contrôle quels services d'identité peuvent être utilisés, et combien doivent être utilisés pour vérifier l'identité des utilisateurs finaux. L'administrateur système est responsable de la configuration des règles dans les politiques.

Notez que les politiques pour Secure Service Desk ne s'appliquent qu'aux agents du service desk, pas aux utilisateurs. Les utilisateurs finaux doivent être pré-inscrits avec tous les services d'identité associés afin de pouvoir vérifier leur identité.

Services d'identité

Les services d'identité permettent aux utilisateurs de s'identifier en toute sécurité lors de la connexion. Les services d'identité se répartissent en plusieurs catégories, notamment: nom d'utilisateur et mot de passe, social (LinkedIn, Tumblr), et de confiance supérieure (Google Authenticator, Microsoft Authenticator, Duo Security).

Pour utiliser divers services d'identité pour authentifier les utilisateurs, le service d'identité doit être configuré (activé) dans Authentication Web, et l'utilisateur affecté par la politique doit s'inscrire avec le service d'identité. Une fois qu'un utilisateur est inscrit, il peut utiliser le service d'identité pour s'authentifier. Specops Authentication utilise les données des objets utilisateur dans Active Directory pour lire et écrire les informations utilisées dans le système.

Voici une liste de tous les services d'identité disponibles dans Specops Authentication.

Standard

- Specops Fingerprint: Specops Fingerprint permet aux utilisateurs de s'inscrire et de s'authentifier en utilisant des appareils avec des scanners d'empreintes digitales, tels que les smartphones et les tablettes. Les utilisateurs peuvent appuyer leur doigt sur le scanner d'empreintes digitales de leur appareil pour s'identifier instantanément. Les utilisateurs peuvent également utiliser Face ID pour s'authentifier, s'ils possèdent un iPhone X et supérieur. Pour utiliser ce service d'identité, les utilisateurs doivent avoir l'application installée sur leur appareil mobile.

- Specops Authenticator: Les utilisateurs peuvent s'authentifier en utilisant l'application Specops Authenticator. Les utilisateurs scannent un code QR ou entrent une clé secrète. Specops Authenticator fournit ensuite aux utilisateurs un mot de passe à usage unique à six chiffres, qui doit être saisi pour s'authentifier avec succès.

- Code Mobile (SMS): Les utilisateurs recevront un mot de passe à usage unique à six chiffres via un message SMS, qui doit être saisi pour s'authentifier avec succès.

- Email: l'email de l'utilisateur est utilisé comme service d'identité en envoyant un code à l'adresse email enregistrée que l'utilisateur doit ensuite saisir dans le champ à l'écran. Email ne nécessite pas d'inscription, car il fait référence à l'adresse email dans l'attribut email dans AD (ou tout autre attribut s'il est remplacé) ; il ne peut être utilisé qu'avec des domaines associés à Specops Authentication.

- Email Personnel: l'email de l'utilisateur est utilisé comme service d'identité en envoyant un code à l'adresse email enregistrée que l'utilisateur doit ensuite saisir dans le champ à l'écran. Email Personnel doit être enregistré lors de l'inscription par l'utilisateur et il peut utiliser n'importe quelle adresse email de son choix.

- Emplacements Réseau de Confiance: Emplacements Réseau de Confiance est un service d'identité qui permet aux administrateurs de désigner certaines plages IP comme Emplacements Réseau de Confiance.

- Identification du Manager: Lorsqu'un utilisateur s'authentifie en utilisant l'Identification du Manager, un email ou un message SMS est envoyé à son manager. Son manager doit alors approuver la demande d'authentification. Les administrateurs peuvent personnaliser la notification qui est envoyée, en ajoutant des informations personnalisées à la notification de demande. Pour utiliser l'Identification du Manager, chaque utilisateur doit avoir un manager assigné dans Active Directory, et les comptes de manager doivent avoir une adresse email/numéro de téléphone mobile associé à leur profil pour recevoir les demandes d'authentification des utilisateurs.

- Questions Secrètes: Les utilisateurs peuvent sélectionner des questions dans une liste prédéterminée et spécifier les réponses à celles-ci. Ils doivent ensuite répondre à ces questions pour s'authentifier avec succès.

3ème Partie

Remarque

Dans la plupart des cas, l'inscription aux services d'identité tiers doit être gérée individuellement par les utilisateurs.

- PingID: Avec PingID, les utilisateurs peuvent s'authentifier en utilisant l'application mobile PingID.

- Duo Security: Avec Duo Security, les utilisateurs peuvent s'authentifier en utilisant l'application mobile Duo Security.

- Freja: Avec Freja, les utilisateurs peuvent s'authentifier en utilisant l'application mobile Freja.

- Okta Les utilisateurs peuvent s'inscrire et s'authentifier en utilisant les identifiants de leur compte Okta. Cela peut être fait via l'application Okta et en envoyant des codes par message texte.

- RSA SecurID Les utilisateurs peuvent utiliser leur Authenticator RSA pour s'authentifier.

- Symantec VIP: Les utilisateurs peuvent s'authentifier en utilisant l'application mobile Symantec VIP.

- Google Authenticator: Google Authenticator est une application qui génère des mots de passe à usage unique. Une clé secrète est générée et présentée sous la forme d'un code QR que l'utilisateur scanne. Google Authenticator fournit ensuite aux utilisateurs un mot de passe à usage unique de six à huit chiffres, qui doit être saisi pour s'authentifier avec succès.

- Microsoft Authenticator: Microsoft Authenticator est une application qui génère des mots de passe à usage unique. Une clé secrète est générée et présentée sous la forme d'un code QR que l'utilisateur scanne. Microsoft Authenticator fournit ensuite aux utilisateurs un mot de passe à usage unique de six à huit chiffres, qui doit être saisi pour s'authentifier avec succès.

- SITHS eID (Suède): SITHS eID est un service d'authentification basé sur une carte à puce, qui permet aux employés (tels que les professionnels de la santé) des autorités, municipalités et conseils de comté en Suède de s'identifier électroniquement.

- Mobile BankID (Suède): Si les utilisateurs ont l'application Mobile BankID, ils peuvent l'utiliser pour vérifier leur identité.

Remarque

Les utilisateurs devront scanner un code QR dans l'application Mobile BankID pour s'authentifier avec ce service d'identité.

- Yubikey: Le Yubikey est un dispositif d'authentification matériel. Les utilisateurs peuvent s'authentifier en générant des mots de passe à usage unique (OTP) avec leur Yubikey (uniquement si le Yubikey prend en charge Yubico OTP comme fonction de sécurité). Pour plus d'informations sur Yubikey, consultez la page Yubikey.

- Passkeys: Les utilisateurs peuvent s'authentifier avec des passkeys qu'ils ont déjà configurées sur leur appareil. Les passkeys sont des justificatifs numériques (authentificateurs), liés à un compte utilisateur et à un site web ou une application. Quelques exemples de passkeys sont Windows Hello, Yubikey, Bitwarden et toute application d'authentification telle que Google Authenticator.

- Entra ID: permet à Specops Authentication de s'intégrer avec les bibliothèques d'authentification Microsoft. Microsoft Authenticator peut être utilisé pour s'authentifier avec Specops Authentication sans utiliser de mot de passe.

Fédéré

- Google: Les utilisateurs peuvent s'inscrire et s'authentifier en utilisant les identifiants de leur compte Google.

- Microsoft Live: Les utilisateurs peuvent s'inscrire et s'authentifier en utilisant les identifiants de leur compte Microsoft Live. Les identifiants Microsoft Live sont utilisés pour se connecter au Cloud Microsoft, y compris: Outlook, Office Online, OneDrive, Skype, Xbox Live, et le Microsoft store.

- LinkedIn: Les utilisateurs peuvent s'inscrire et s'authentifier en utilisant leurs identifiants LinkedIn.

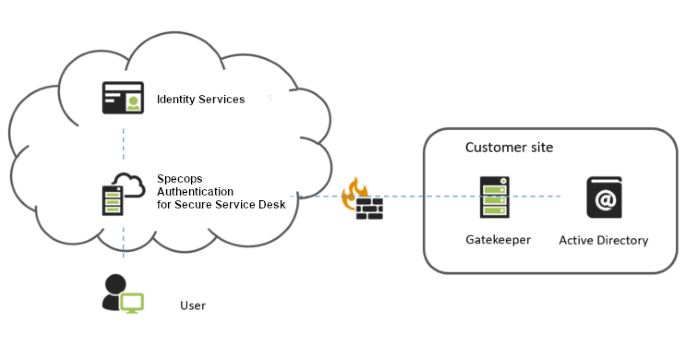

Architecture et Conception

Specops Secure Service Desk est intégré nativement avec Active Directory. La configuration du système se fait à l'aide de la stratégie de groupe, sans introduire de complexité supplémentaire dans votre environnement. Cela signifie qu'aucune base de données externe n'est requise pour stocker les informations liées aux mots de passe. Les données utilisateur sont stockées directement dans les objets utilisateur de la stratégie de groupe, minimisant le risque de sécurité tout en garantissant une fourniture de mot de passe en temps réel inhérente.

Specops Secure Service Desk se compose des composants suivants et ne nécessite aucune ressource supplémentaire dans votre environnement. Le backend d'authentification, le web, et les services d'identité sont hébergés dans le cloud. Vous n'aurez besoin d'installer que le composant Gatekeeper.

Cloud d'authentification: Le composant cloud global de uReset, le cloud d'authentification contient le web (interface utilisateur pour les utilisateurs finaux) et les services backend.

Secure Service Desk: Contient l'interface utilisateur pour les utilisateurs finaux et les administrateurs. Le Secure Service Desk peut être utilisé pour afficher les informations système et gérer divers aspects du produit, y compris les configurations système, et les politiques d'authentification multi-facteurs pour diverses ressources, y compris uReset.

Backend d'authentification: Pour lire les informations utilisateur depuis Active Directory, le backend communique avec le Gatekeeper. Le web et les services d'identité communiquent également avec le backend. Le backend d'authentification valide l'identité d'un utilisateur en fonction des tokens des services d'identité individuels.

Gatekeeper: Le Gatekeeper doit être installé sur un serveur de votre domaine. Le Gatekeeper lit les informations utilisateur depuis Active Directory, et gère toutes les opérations contre Active Directory, telles que la lecture/écriture des données d'inscription.

Services d'identité: Une entité qui peut valider l'identité d'un utilisateur dans Secure Service Desk. Les tokens des services d'identité individuels sont utilisés par le backend pour valider l'identité d'un utilisateur.

Certains des services d'identité utilisés lors de l'authentification, tels que Google, sont externes. Lorsqu'un service d'identité externe est utilisé, l'utilisateur est envoyé au service d'identité, et invité à donner son consentement à Specops pour accéder à ses informations personnelles, telles que son nom d'utilisateur. Les informations du consentement permettent la création du token utilisé pour l'authentification. Notez que puisque Secure Service Desk fonctionne sur le principe de la pré-inscription, tous les services d'identité ne sont pas disponibles pour la vérification des utilisateurs.

Token: Un token ou un jeton de sécurité est un porteur d'informations sur un utilisateur et sur l'émetteur du token. Les informations sur un utilisateur sont un ensemble de déclarations. Les déclarations sur un utilisateur peuvent par exemple être le nom de l'utilisateur, l'ID du client auquel il appartient et quels rôles un utilisateur a dans son organisation.

Fonctionnalités et Capacités

Rapports

La fonctionnalité de rapport de Secure Service Desk vous permet de suivre votre processus d'inscription et fournit plusieurs rapports sur les appels au service desk, les événements, et les déverrouillages d'ordinateurs et les réinitialisations de mots de passe.

Notifications

Lors de la réinitialisation du mot de passe d'un utilisateur, des notifications (contenant le nouveau mot de passe) peuvent être envoyées par mail ou message texte. Lors de la vérification de l'identité d'un utilisateur, à la fois l'email et le message texte peuvent également être utilisés.

Services d'identité pondérés

Notez que les services d'identité pondérés ne peuvent être utilisés que pour Secure Service Desk pour l'authentification multi-facteurs pour les agents du service desk. Dans les cas où Secure Service Desk est utilisé conjointement avec Specops uReset, les services d'identité dans les politiques uReset peuvent également être pondérés.

Les administrateurs peuvent attribuer un poids spécifique à chaque service d'identité, décidant en fin de compte qu'un service d'identité vaut deux fois plus qu'un autre lors de l'authentification. Dans les interfaces utilisateur, pour les utilisateurs finaux et les administrateurs, les poids sont représentés par des étoiles.

Authentification multifactorielle pour les administrateurs et les utilisateurs du service d'assistance

Les utilisateurs qui font partie du groupe Administrateurs et Helpdesk peuvent utiliser l'authentification multifactorielle pour vérifier leur identité lors de l'accès aux pages de gestion des administrateurs / utilisateurs sur le Secure Service Desk.

Applications Mobiles

Specops Authenticator

L'application Specops Authenticator est un service d'identité de haute confiance, qui transforme l'appareil mobile en un dispositif de jeton sécurisé. L'application génère un code secret que les utilisateurs doivent fournir en plus de leur nom d'utilisateur lors de l'authentification de leur identité lors d'une réinitialisation de mot de passe. Les codes générés sont basés sur les jetons de sécurité de l'algorithme de mot de passe à usage unique basé sur le temps standard de l'industrie, de sorte que Specops Authenticator peut fonctionner avec à la fois Google et Microsoft Authenticators.

Specops Fingerprint

L'application Specops Fingerprint vous permet de vous authentifier pour la vérification des utilisateurs en utilisant soit la reconnaissance d'empreintes digitales Touch ID, soit la fonctionnalité Face ID intégrée à votre iOS, ou la fonctionnalité de scan API d'empreintes digitales intégrée à votre système d'exploitation Android 6.0 ou plus récent.