Vier Möglichkeiten, um Passwortsicherheit benutzerfreundlicher zu gestalten

Table of Contents

Finden Nutzer Sicherheitsmaßnahmen lästig oder frustrierend, kann das dazu führen, dass diese nicht eingehalten werden. Das kann dazu führen, dass neue Bedrohungen und Gefahren entstehen. Laut Gartner haben 69 % der Mitarbeiter im vergangenen Jahr die Sicherheitsrichtlinien ihres Unternehmens nicht beachtet. Das bedeutet nicht, dass sie absichtlich eine Gefahr verursachen wollen, sondern, dass sie einfach ihre Arbeit machen wollen und Cybersicherheitsmaßnahmen möglicherweise als unnötige Belastung empfinden.

Lässt sich IT-Sicherheit und Benutzerfreundlichkeit kombinieren?

Passwörter sind ein gutes Beispiel für den Konflikt zwischen Sicherheit und Benutzerfreundlichkeit. Untersuchungen von LastPass haben ergeben, dass ein durchschnittlicher Mitarbeiter 191 verschiedene Logins verwalten muss. Dies kann überwältigend sein so viele Passwörter zu kennen und regelmäßig zu wechseln. Folglich gaben 61 % der befragten Mitarbeiter zu, dass sie Passwörter wiederverwenden, um mit der Situation besser umzugehen – auch wenn sie die Konsequenzen kennen. Dieser Grad der Wiederverwendung von Passwörtern stellt ein großes Risiko für Unternehmen dar.

Wie können IT-Teams also die Kennwortsicherheit verbessern, obwohl sie wissen, dass ihre Nutzer bereits dieser überdrüssig sind und eine vollständige Abschaffung von Passwörtern für die meisten Unternehmen keine praktikable Option ist? Deswegen ist es wichtig, wirkungsvolle Sicherheitsmaßnahmen einzuführen, die gleichzeitig die Benutzerfreundlichkeit im Fokus haben. Im Folgenden stellen wir Ihnen vier Möglichkeiten vor, wie Sie Nutzer für Ihre Cybersecurity-Anstrengungen begeistern können.

1. Passphrasen für starke, leicht zu merkende Passwörter

Hacker versuchen mit Hilfe von Brute-Force das Passwort eines Benutzers zu erraten. Sie kombinieren diese Techniken häufig mit Wörterbüchern bekannter schwacher Passwörter und von Endbenutzern häufig gewählten Tastenfolgen. Kürzere und weniger komplexe Kennwörter sind für diese Methode deutlich anfälliger, weshalb der übliche Rat lautet, längere Kennwörter mit einer gewissen Komplexität zu erstellen.

Lange und komplexe Passwörter mit idealerweise mehr als 15 Zeichen bereiten den Endnutzern jedoch Kopfzerbrechen. Eine Möglichkeit, es ihnen leichter zu machen, besteht darin, die Verwendung von Passphrasen anstelle von Passwörtern zu fördern. Eine Passphrase besteht aus drei oder mehr zufällig zusammengesetzten Wörtern, z. B. „Patient-Deckenlicht-Anglerfisch“. Wenn man einige Zeichen austauscht und eines der Wörter falsch schreibt, wird das Passwort noch sicherer. Außerdem ist es viel einfacher, sich dieses Passwort zu merken als eine Kette von zufälligen Buchstaben und Zahlen ähnlicher Länge.

Passwortlänge ist zwar nicht die Lösung aller Herausforderungen – Beispielsweise schützt sie nicht vollständig vor einer Kompromittierung von Zugangsdaten. Aber wenn Sie die Länge der Passwörter Ihrer Endbenutzer steigern, erhalten Sie eine solide Grundlage für den Schutz vor Brute-Force-Angriffen. Passphrasen sind eine großartige Möglichkeit, Endbenutzer dazu zu bringen, längere Passwörter zu erstellen, ohne deren mental-Load zu erhöhen.

2. Dynamisches Feedback beim Erstellen von Passwörtern

Wenn man einen Mitarbeiter bittet, ein neues Passwort zu erstellen, hat er oft das Gefühl, auf ein leeres Blatt zu starren. Was soll er wählen? Was gilt als lang genug? Welche anderen Regeln aus den Sicherheits- und Awareness-Schulungen müssen bei diesem Prozess berücksichtigt werden? Besonders frustrierend ist es, wenn man sich endlich für ein neues Kennwort entschieden hat und dann eine Meldung im Stil von „Der Computer sagt NEIN“ erhält, die einem nicht einmal sagt, was man falsch gemacht hat.

Niemand sollte das Gefühl haben, auf sich allein gestellt zu sein, wenn er Schritte unternimmt, die zur Sicherheit des gesamten Unternehmens und seiner Kunden führen. Die Bereitstellung von dynamischem Passwort-Feedback während der Passworterstellung ist nicht nur eine Gelegenheit zur Weiterbildung, sondern bestätigt auch sofort, ob das Passwort den Anforderungen der Richtlinie entspricht. Mitarbeiter können in Echtzeit sehen, ob ihr neues Passwort mit den Richtlinien ihres Unternehmens übereinstimmt, und wenn nicht, können sie sehen, warum dies nicht der Fall ist, und das Problem schnell beheben.

Unten sehen Sie den Unterschied im Feedback zwischen der Standardansicht beim Zurücksetzen von Windows-Passwörtern und der dynamischen Ansicht beim Zurücksetzen von Passwörtern mit dem Specops Authentication Client, der Specops Password Policy und uReset-Nutzern zur Verfügung steht. Das eine führt zu unvermeidlicher Frustration, während das andere den Nutzern das Gefühl gibt, als Team gemeinsam für mehr Sicherheit zu sorgen.

3. Längenbasierte Ablaufdaten für Passwörtern

Keiner mag es, wenn die Arbeit wegen einer Passwortänderung unterbrochen wird. Allerdings bieten nie ablaufende Kennwörter Angriffsmöglichkeiten für Hacker, so dass eine Kennwortalterung immer noch von Unternehmen verwendet wird, die nicht die Möglichkeit haben, kontinuierlich nach kompromittierten Kennwörtern zu suchen. Warum sollte man also dieses Ärgernis nicht als Chance sehen, die Passwortsicherheit zu stärken?

Längenbasierte Ablaufdaten überlassen Nutzern die Wahl über die Kennwortlänge. So die ein Passwort erstellen, das gerade die Längenvorgabe der Organisation erfüllt, aber dafür müssen sie es alle 90 Tage ändern. Oder sie können die Passwortlänge erhöhen und werden damit durch, beispielsweise, 180 Tage bis zum Ablauf ihres Passworts belohnt.

Anstatt standardmäßig sämtliche Passwörter alle 90 Tage zwangsweise zurückzusetzen, werden Personen, die längere Passwörter wählen, mit einer längeren Verfallsdauer belohnt. So schaffen Sie ein besseres Gleichgewicht zwischen mehr Sicherheit und Benutzerfreundlichkeit.

4. Kontinuierliche Überwachung auf kompromittierte Passwörter

Die bisher vorgestellten Methoden sind wirksam, um die Nutzer zur Erstellung sicherer Passwörter anzuleiten und ihnen einen besseren Einblick in die Passwortrichtlinien ihres Unternehmens zu geben. Doch selbst starke Passwörter können kompromittiert werden, und Sie können nie zu 100 % sicher sein, dass die Mitarbeiter Ihres Unternehmens Passwörter nicht doch auch außerhalb Ihrer Organisation wieder verwenden. Daher muss es eine Möglichkeit geben, kompromittierte Passwörter in Ihrem Active Directory zu erkennen und zu entfernen.

Viele Lösungen zur Verbesserung der Passwortsicherheit gleichen Passwörter mit Listen kompromittierter Zugangsdaten ab. Doch dieser Abgleich findet oftmals nur bei Passwörtern, die neu vergeben oder zurückgesetzt wurden, statt. Je nachdem wie lange Passwörter in Ihrer Organisation gültig sind, kann dass eine erhebliche Lücke in der Abdeckung darstellen. Deswegen bietet Specops Password Policy regelmäßige Scans mit dem Specops Breached Password Protection Service. Dieser Service überprüft Ihre Benutzerpasswörter täglich auf kompromittierte Kennwörter, statt nur bei Kennwortänderungen oder Reset-Events. In der Breached Password Protection-Datenbank befinden sich über 5 Milliarden Passwörtern, die aus neu entdeckten Passwortlecks, Passwortlisten, Honeypots und dem Deep- und Darkweb Marktplätzen und Foren stammen sowie konstant aktualisiert werden.

Verfügt ein Unternehmen über ein regelmäßiges Scanning, kann es sogar noch längere Abstände zwischen Passwortänderungen anbieten, da es nicht mehr auf die Reset-, oder Change-Events angewiesen ist. Für Endbenutzer wäre dies eine erfreuliche Nachricht. Sollte dann ein kompromittiertes Kennwort entdeckt werden, werden Nutzer mit einer benutzerdefinierten E-Mail und/oder SMS-Nachricht benachrichtigt und aufgefordert, ihr Kennwort zu ändern. Und vor allem wird dadurch die Eintrittwahrscheinlichtkeit eines Worst-Case – ein Breach und dessen Folgen – weiter verringert.

Passwortsicherheit und Benutzerfreundlichkeit im Einklang

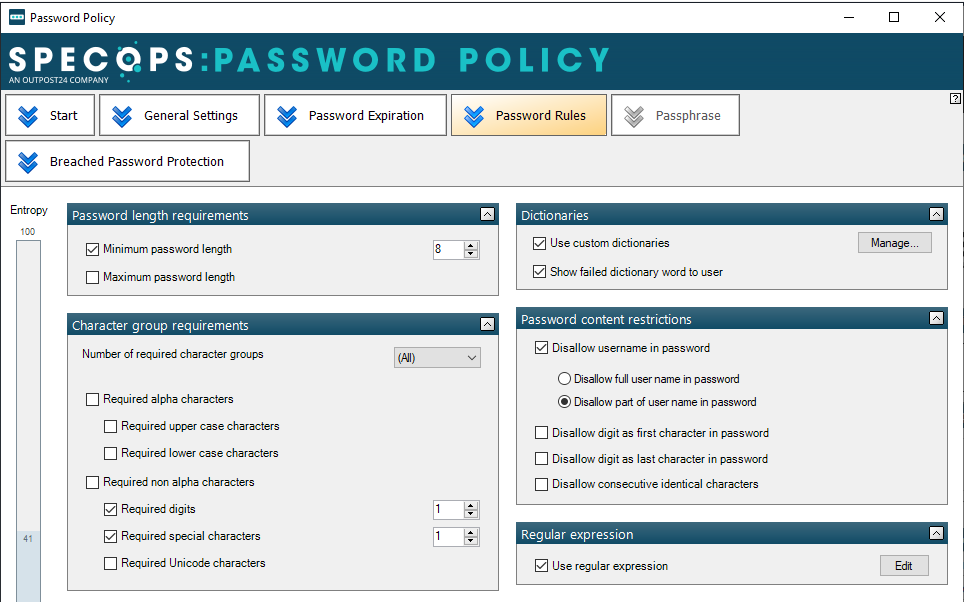

Mit den richtigen Tools braucht das Thema Passwörter keine Frustrationsquelle zu sein. Specops Password Policy bietet Features wie eigene Richtlinien für Passphrasen, Dynamisches Feedback bei der Vergabe von Passwörter, Längenbasierte Ablaufdaten für Passwörter und tägliche Scans auf kompromittierte Kennwörter. Unsere Experten beraten Sie gerne dazu, wie Sie die Passwörter in Ihrem Active Directory stärker und benutzerfreundlicher gestalten können.

Zuletzt aktualisiert am 31/12/2025