Wir setzen auf unserer Webseite Cookies und andere Technologien ein, um Ihnen den vollen Funktionsumfang unseres Angebotes anzubieten. Sie können auch zu Analysezwecken gesetzt werden. Durch die weitere Nutzung unserer Webseite erklären Sie sich mit dem Einsatz von Cookies einverstanden. Weitere Informationen, auch zur Deaktivierung der Cookies, finden Sie in unserer Datenschutzerklärung.

Den Ablauf von Passwörtern sinnvoll gestalten

Table of Contents

Eine wirkungsvolle Passwortrichtlinie ist ein Balanceakt: Sicherheit ist wichtig; wenn aber die Benutzerfreundlichkeit darunter leidet, bleibt sie wirkungslos. Benutzer haben ohnehin schon zu viele Passwörter – daher zeigt uns das NIST, wie man ihnen das Leben ein wenig leichter machen kann. Sie sollten Benutzer zum Beispiel nicht zur Änderung des Passworts zwingen, wenn keine Anzeichen für eine Kompromittierung vorliegen.

Der Zwang zum Setzen eines neues Passworts löst nicht nur Ärger beim Benutzer aus, er begünstigt auch schlechte Gewohnheiten. Das Erhöhen einer Zahl am Ende des Passworts, der Austausch von Zeichen oder andere berechenbare Gewohnheiten sind häufige Methoden der Problemlösung. Heraus kommt ein neues Passwort, das dem alten ähnelt, aber mehr Schwachstellen aufweist, da es mit größerer Wahrscheinlichkeit aufgeschrieben oder vergessen wird.

Variable Ablaufzeiten für Passwörter

Als Administrator sind Sie an die Richtlinie für das maximale Passwortalter gewöhnt. Die Einstellung gibt vor, wie lange ein Passwort verwendet werden kann, bevor der Benutzer es ändern muss. In den meisten Unternehmen ist es üblich, eine Gültigkeitsdauer von 90 oder 180 Tagen einzustellen, da man davon ausgeht, dass auf diese Weise im Falle der Kompromittierung des Passworts ein unbegrenzter Zugriff verhindert wird.

Was wäre aber, wenn ich Ihnen sagen würde, dass es einen effektiveren Schutz gegen unbefugte Kontonutzung gibt? Statt alle Passwörter willkürlich alle 90 oder sonst wie viele Tage ablaufen zu lassen, können Sie die Ablaufzeiten an der Komplexität des jeweiligen Passworts ausrichten. So können Sie sicherheitsbewusste Benutzer und die Wahl starker Passwörter durch längere Ablaufzeiten belohnen.

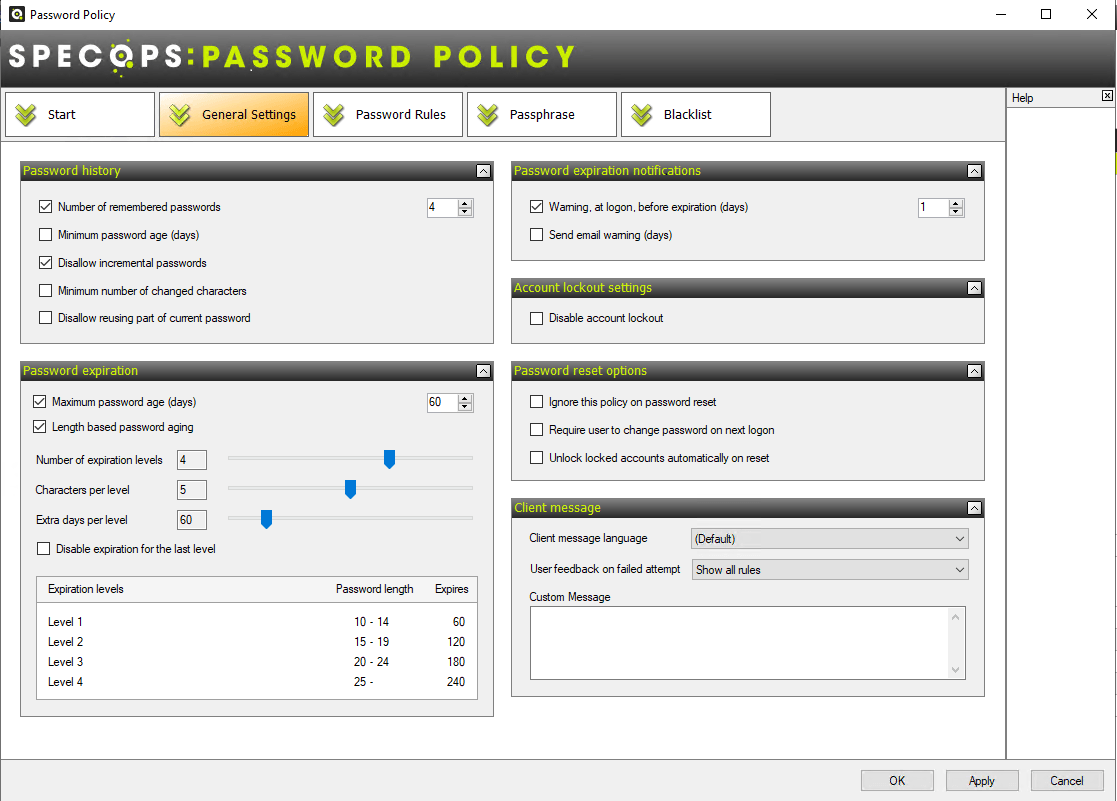

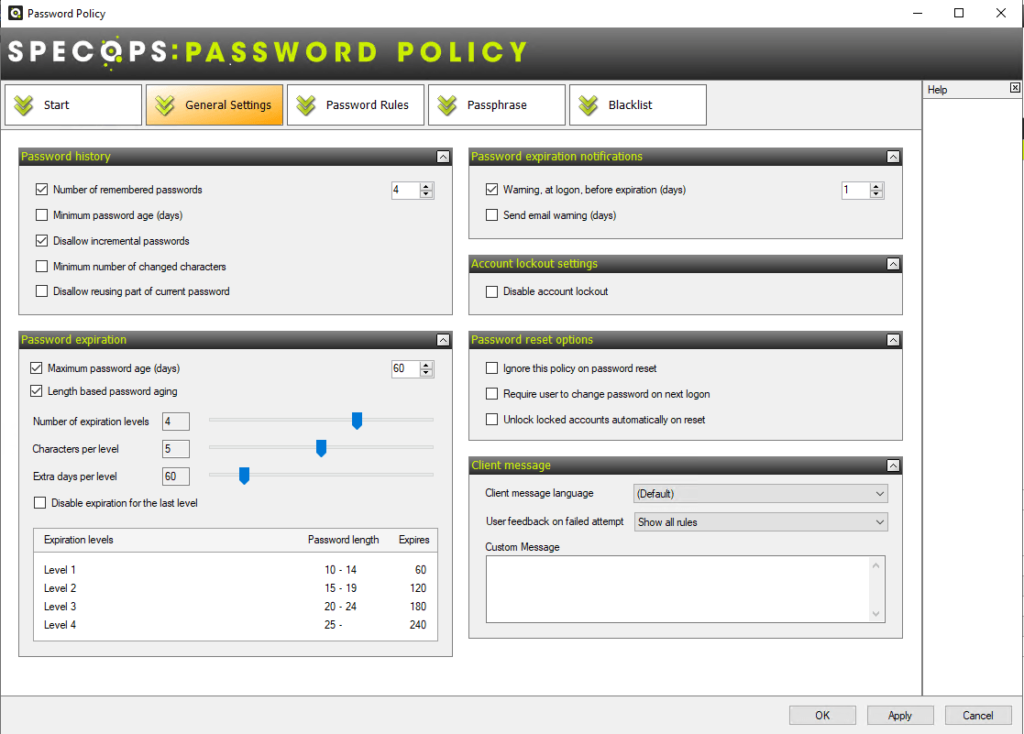

Mit Specops Password Policy sind variable Passwortablaufzeiten auf Basis der Passwortlänge möglich. Die Einstellung ermöglicht es Administratoren, das maximale Passwortalter zu verlängern, wenn der Benutzer die Passwort-Mindestlänge überschreitet.

Mit Specops Password Policy können Administratoren bis zu fünf Stufen für den Ablauf von Passwörtern wählen. Für jede Stufe können sie eine Bandbreite von Zeichen festlegen.

So kann eine Richtlinie, bei der das maximale Alter auf 60 Tage und die Mindestpasswortlänge auf zehn Zeichen eingestellt ist, mit diesen zusätzlichen Einstellungen konfiguriert werden:

- Anzahl Ablaufstufen: 4

- Anzahl Zeichen pro Gruppe: 5

- Zusätzliche Tage pro Gruppe: 60

| Ablaufstufe 1 | Ablaufstufe 2 | Ablaufstufe 3 | Ablaufstufe 4 | |

|---|---|---|---|---|

| Zeichen pro Stufe | ||||

| Läuft ab nach | 60 Tagen | 120 Tagen | 180 Tagen | 240 Tagen |

Mit den oben genannten Einstellungen erhalten Benutzer mit längeren Passwörtern zusätzliche Tage zu ihrem maximalen Passwortalter hinzu. Wenn sie irgendwann ein neues Passwort festlegen, dann möchten Sie sicherstellen, dass das Passwort einmalig ist. Sie können die Wiederverwendung alter Passwörter kontrollieren, indem Sie einen Passwortverlauf einrichten und eine Mindestanzahl von einmaligen Passwörtern pro Benutzerkonto vorgeben, bevor ein altes Passwort erneut verwendet werden kann. Mit Specops Password Policy können Sie auch festlegen, wie viele Zeichen mindestens geändert werden müssen. Dadurch wird verhindert, dass ein Benutzer dasselbe Passwort weiterverwendet und lediglich am Ende eine Zahl erhöht.

Denken Sie daran: Wenn Sie ausgespähte Passwörter im Active Directory blockieren, müssen die Passwörter häufig genug ablaufen, um mit den jeweils aktuellen Passwortlisten abgeglichen werden zu können. Sie können die Benutzer zur Änderung ihrer Passwörter zwingen, wenn die Liste der gesperrten Passwörter aktualisiert wurde, meist nach einem größeren Sicherheitsvorfall.

Wenn Sie das Ablaufdatum für Passwörter komplett abschaffen wollen, müssen Sie diese Umstellung durch die Einführung eines mehrstufigen (Multi-Faktor) Authentifizierungssystems begleiten. Die Multi-Faktor-Authentifizierung mindert das Risiko, das ein unbegrenzt gültiges Passwort mit sich bringt.

Wenden Sie sich gerne an uns, wenn Sie mehr über das Sperren kompromittierter Passwörter in Active Directory sowie über variable Passwort-Ablaufzeiten erfahren möchten.

(Zuletzt aktualisiert am 24/04/2025)