Microsoft-Passwort-Spraying-Hack beweist: Die Sicherheit jedes einzelnen Accounts ist wichtig!

Table of Contents

Microsoft hat am Freitag, den 19. Januar, eine Erklärung veröffentlicht, in der es heißt, dass sein Unternehmensnetzwerk von Hackern aus Russland angegriffen wurde, die in der Lage waren, E-Mails und angehängte Dokumente zu exfiltrieren. Der Software-Gigant erklärte, dass nur ein „sehr kleiner Prozentsatz“ der E-Mail-Konten des Unternehmens angegriffen wurde, obwohl dies auch Mitglieder der Führungsebene und Mitarbeiter der Teams für Cybersicherheit und die Rechtsabteilung betraf.

Die Hacker Midnight Blizzard (oder manchmal Nobelium) wurden als vom russischen Staat gesponserte Akteure identifiziert, und Microsoft vermutet, dass sie auf der Suche nach Informationen waren, die sich auf sie selbst beziehen. Diese Gruppe war auch für den berüchtigten SolarWinds-Hack verantwortlich – eine der größten Cybersecurity-Breaches des 21. Jahrhunderts.

Microsoft geht nicht davon aus, dass Kunden betroffen sind, und erklärte, dass kein Zugriff auf Produktionssysteme, Quellcode oder KI-Systeme stattgefunden hat. Das Interessante an diesem Hack ist, dass keine Schwachstelle in einem Microsoft-System oder -Produkt ausgenutzt wurde – es war so einfach wie das Erraten eines schwachen oder kompromittierten Passworts für ein verwaistes Testkonto.

Darren James, Senior Product Manager bei Specops, meint dazu: „Vorfälle wie dieser zeigen uns, dass selbst die mächtigsten Organisationen Opfer der kontinuierlichen und aggressiven Angriffe werden können, die wir weltweit beobachten können. Um mit den Cyber-Angreifern Schritt zu halten und ihnen einen Schritt voraus zu sein, sind fundamentale Sicherheitsmaßnahmen unabdingbar.“

Der Angriff in kurz:

Wer wurde angegriffen: Microsoft

Art des Angriffs: Übernahme von Konten, Datenexfiltration

Angriffstechnik: Passwort-Spraying, möglicherweise Privilege-Eskalation

Auswirkungen: Zugriff auf E-Mails und Dateien von leitenden Angestellten, Cybersecurity- und Legal-Teams

Wer war verantwortlich?

Staatliche russische Hacker (Midnight Blizzard/Nobelium)

Wie konnte es zu dem Angriff kommen?

Laut einer Erklärung von Microsoft entdeckte das Sicherheitsteam den Hack am 12. Januar. Nachdem sie ihr Response-Verfahren eingeleitet hatten, gelang es ihnen, die Tätigkeiten der Hacker zu unterbrechen und ihnen weiteren Zugang zu verweigern. Es scheint jedoch, dass die Hacker bis zu sieben Wochen lang Zugang gehabt haben könnten.

Da die Ermittlungen noch andauern, hat Microsoft noch keine genauen Einzelheiten bekannt gegeben. Es wurde jedoch bestätigt, dass sich die Angreifer mithilfe eines Passwort-Spray-Angriffs Zutritt verschafft haben, einer Brute-Force-Technik, bei der dasselbe Passwort bei mehreren Konten ausprobiert wird. In diesem Fall gelang es den Angreifern, ein altes, non-Prod Testkonto zu kompromittieren, um sich einen initialen Zugriff auf das Microsoft-System zu verschaffen. Aus den von Microsoft veröffentlichten Informationen geht hervor, dass dieses Testkonto entweder von vornherein über ungewöhnlich viele Berechtigungen verfügte oder dass die Hacker in der Lage waren, ihre Berechtigungen zu erweitern.

Im Wesentlichen bombardierten die Hacker die bekannten Benutzerkonten mit einem kompromittierten Passwort, bis schließlich eine erfolgreiche Kombination gefunden wurde. Erfolgreiche Passwort-Spraying-Angriffe bedeuten in der Regel, dass es keine Multi-Faktor-Authentifizierung gab. Es ist auch sehr wahrscheinlich, dass es sich um ein schwaches oder wiederverwendetes Passwort handelte, da diese die Passwortlisten bilden, die Hacker bei Brute-Force-Angriffen verwenden. Von dort aus konnten sie sich Zugang zu den E-Mail-Konten von Führungskräften und zu vermutlich sensiblen internen Informationen verschaffen.

Welche Maßnahmen lassen sich aus dem Microsoft-Hack ableiten?

Wir hören oft den Ratschlag, besonders auf den Schutz privilegierter Konten zu achten, da diese die meisten Zugriffsrechte haben. Dieser Angriff zeigt jedoch, wie wichtig es ist, alle Konten zu schützen. Durch die Möglichkeiten zur Erweiterung von Privilegien benötigen Angreifer nicht unbedingt ein Administratorkonto, um ihre Ziele zu erreichen. Ein veraltetes oder inaktives Konto reicht aus – und diese werden oft vernachlässigt und haben alte, schwache oder gar keine Passwörter. Angreifer können dann von ihrem ursprünglichen Einstiegspunkt aus tiefer in ein Netzwerk eindringen, um nach wertvollen Ressourcen zu suchen.

Wir wissen nicht, ob Microsofts eigener Schutz (Entra Password Protection) auf das fragliche Konto angewandt wurde, aber es ist wahrscheinlich, dass dies nicht der Fall war. Es ist jedoch möglich, dass diese Schutzmaßnahmen angewandt wurden und der Angriff einige der Lücken im Entra-Passwortschutz ausgenutzt hat.

Letztendlich ist jedes Benutzerkonto mit Login-Daten ein mögliches Opfer. Ein geschickter Angreifer kann ein Benutzerkonto mit niedrigeren Privilegien ausnutzen, indem er den Zugriff auf das gestohlene Konto erweitert, sich horizontal zwischen Konten mit ähnlichen Privilegien bewegt oder vertikal zu Konten mit mehr Privilegien wie Admin- oder IT-Team-Konten springt.

Sobald ein Hacker Zugang zu einem beliebigen Satz von Anmeldeinformationen erhält, wird er als legitimer Benutzer angesehen. Von da an sind sie schwer zu entdecken ( wie das Beispiel von Microsoft beweist, wo es Wochen dauerte, bis Midnight Blizzard entdeckt wurde). In dieser Zeit können sie sich weitere Informationen beschaffen, mehr Zugangsdaten sammeln, ihre Berechtigungen weiter ausbauen und eventuell sogar ihre Spuren verwischen.

Darren James, Specops Senior Product Manager, fügt hinzu: „Es gibt mehrere Faktoren, die hier eine Rolle spielen, aber im Wesentlichen gab es einen grundlegenden Ausfall bei der Kontrolle von Passwörtern und Berechtigungen. Eine wirkungsvolle Passwortrichtlinie ist essentiell, um Unternehmensweit sicherzustellen, dass alle Konten, einschließlich Legacy-, Non-Production- und Testkonten, nicht übersehen werden. Eine weitreichende Schutzmaßnahme ist das Blockieren kompromittierter Credentials, um solche Angriffe abzuschwächen, was in diesem Fall hilfreich gewesen wäre.“

„Microsoft ist ein fester Bestandteil des globalen Geschäftslebens, und diese Art von Angriff sollte jeden Administrator dazu veranlassen, die eigenen Sicherheitsgrundlagen zu überprüfen. Zu den grundlegenden Schutzmaßnahmen sollten eine robuste Passwortrichtlinie, eine Multi-Faktor-Authentifizierung und regelmäßige Patches gehören – alles unterstützt von einem engagierten und gut informierten Vorstandsteam.“

Schützen Sie Ihre Active Directory-Konten vor Passwort-Spraying-Angriffen

Die oben beschriebene Situation beweist, dass jedes Benutzerkonto in einer Organisation eine Chance für Angreifer darstellt, egal ob es sich dabei um privilegierte Administratorkonten oder vergessene, inaktive Testkonten handelt. Durch eine Mischung aus Prävention und laufender Erfassung von Risiken können Sie jedes Konto vor Brute-Force-Angriffen schützen:

- Multi-Faktor-Authentifizierung (MFA): Die Aktivierung von MFA stellt für Hacker eine zusätzliche Authentifizierungshürde dar, die es zu überwinden gilt. Es gibt jedoch Möglichkeiten zur Umgehung von MFA, daher ist es immer noch wichtig, alle Konten mit starken und sicheren Passwörtern zu schützen.

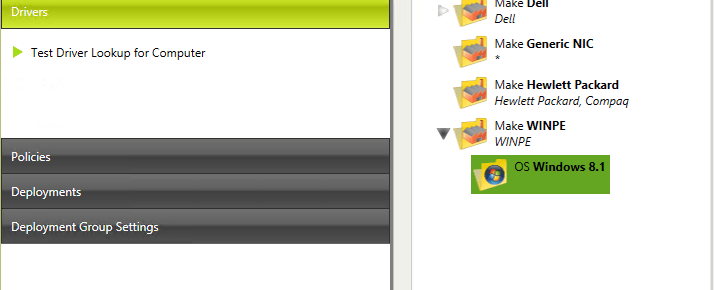

- Active Director-Audit mit dem Specops Password Auditor: Eine Überprüfung Ihres Active Directory kann Aufschluss über ungenutzte, verwaiste und inaktive Konten sowie über andere Schwachstellen geben. Dies kann ein hilfreicher erster Schritt sein, auch wenn dies nur eine Momentaufnahme ist und keine dauerhafte Reduktion des Risikos darstellt.

- Verstärken Sie Ihre Passwortrichtlinien: Ihre Passwortrichtlinie sollte Endbenutzer daran hindern, schwache Passwörter zu erstellen, die aus gängigen Grundbegriffen oder Tastaturmuster wie „qwerty“ oder „123456“ bestehen. Das Erzwingen langer, eindeutiger Passwörter oder Passphrasen ist ein starker Schutz gegen Brute-Force-Angriffe. Die besten Richtlinien enthalten auch benutzerdefinierte Wörterbücher, die Begriffe blockieren, die sich auf Ihr spezifisches Unternehmen und Ihre Branche beziehen.

- Scans auf kompromittierte Passwörter: Selbst sichere Kennwörter können durch die Wiederverwendung von Kennwörtern auf persönlichen Geräten, Websites und Anwendungen mit schwachen Sicherheitsvorkehrungen durch Endbenutzer gefährdet werden. Daher sollten Sie Tools in Erwägung ziehen, die Ihr Active Directory täglich auf Passwörter überprüfen, von denen bekannt ist, dass diese kompromittert sind. (Beachten Sie, dass einige Lösungen nur bei Reset-oder Change-Events scannen, wohingegen Lösungen wie Specops Password Policy mit Breached Password Protection kontinuierlich nach kompromittierten Passwörtern in Ihrer Umgebung sucht.)

Verbessern Sie jetzt Ihre Schutzmaßnahmen gegen Password-Spraying-Angriffe sowie der Gefahr, die kompromittierte Kennwörter für Ihre IT-Infrastruktur darstellt:

Zuletzt aktualisiert am 31/12/2025