Inaktive Benutzerkonten aufspüren: Wie Account-Hygiene im Active Directory Sicherheitsrisiken reduziert

Table of Contents

Verlässt eine Person das Unternehmen, steht das sogenannte Offboarding an – der Prozess, mittels dessen der Abschied organisiert und umgesetzt wird. Der liegt in den Händen der Personalabteilung und umfasst zahlreiche Aufgaben vom Arbeitszeugnis über Schlüsselübergaben und Wissenstransfer bis hin zur Suche nach Ersatz. Eines wird dabei häufig vergessen: die Deaktivierung von Benutzerkonten und Zugängen. Microsoft zufolge sind ca. 10 % der Benutzerkonten im Active Directory veraltet oder inaktiv. Das kann viele Gründe haben: Vielleicht fehlt es an Kommunikation zwischen HR und IT oder am Überblick über angelegte Konten – meist haben Mitarbeiter ja Zugang zu mehreren Systemen. In jedem Fall aber ist es für die IT-Sicherheit fatal, ungenutzte Konten nicht zu löschen oder zu sperren. Warum das so ist und wie Sie die Account-Hygiene im Active Directory effizient gestalten können, beleuchtet dieser Artikel.

Active Directory als beliebtes Ziel für Angreifer

Für Administratoren ist die Arbeit mit Active Directory (AD) Fluch und Segen zugleich. Als zentraler Verzeichnisdienst hilft die Plattform in vielen Organisationen, Netzwerkobjekte, Berechtigungen und Zugänge effizient zu verwalten. Genau das macht Active Directory aber auch besonders attraktiv für Cyberangriffe. Mit seinen umfassenden Schnittstellen, gepaart mit komplexer Verwaltung, bietet das Verzeichnis eine enorme Angriffsfläche, die Kriminelle nur allzu gern nutzen: Das Gros der Cyberangriffe auf Unternehmen beginnt über einen Angriffsvektor im Active Directory.

Wer sich einmal Zugang zum internen Netzwerk verschafft hat, dem stehen zahlreiche Möglichkeiten offen, Schaden anzurichten: Über gekaperte Konten verschaffen sich Hacker erweiterte Account-Privilegien, die es ihnen erlauben, sich im Netzwerk einzunisten, Backdoors zu installieren und weitere Systeme anzugreifen (Lateral Movement). Sie suchen in Ruhe nach lohnenswerten Zielen, etwa geschäftskritischen Systemen oder sensiblen Daten. Werden sie fündig, starten sie ihren Angriff – in der Regel per Ransomware. Die Methode der Wahl ist dabei immer häufiger der Einsatz gleich zweier Druckmittel (Double Extortion) für Erpressung: Kritische Daten werden verschlüsselt, aber vorher auch noch kopiert. Falls das Opfer nicht zahlt, weil es zum Beispiel aktuelle Backups seiner Daten besitzt und die Systeme auch allein wieder lauffähig bekommt, drohen die Angreifer damit, die sensiblen Unternehmensdaten zu veröffentlichen.

Inaktive Nutzerkonten als Sicherheitsrisiko

Ungenutzte, aber nicht deaktivierte Benutzerkonten machen es Angreifern besonders leicht, Zugang zum Unternehmensnetzwerk zu gewinnen. Denn zum einen gewähren sie ehemaligen Mitarbeitern – und damit nicht mehr autorisierten Personen – weiterhin Zugriff. Das allein stellt bereits ein erhebliches Sicherheitsrisiko dar, vor allem dann, wenn es sich um Konten mit höheren Privilegien handelt. So können etwa mit dem Unternehmen unzufriedene frühere Angestellte mit böswilligen Absichten ins System gelangen. Sicherheitslücken entstehen auch, weil verwaiste Konten nicht mehr gepflegt werden. Es finden keine Passwortwechsel mehr statt, Passwörter werden nicht auf Kompromittierung überprüft und eine gegebenenfalls inzwischen eingeführte Multi-Faktor-Authentifizierung (MFA) wird für solche Konten nicht aktiviert. Ist aber ein inaktives Konto erst übernommen, kann es in vielfältiger Weise missbraucht werden, selbst wenn es keinen direkten Zugriff auf kritische Daten ermöglicht und auch keine erweiterten Rechte hat. Es kann beispielsweise für Social Engineering genutzt werden – interne Mails wirken vertrauenswürdige als externe. Oder es dient als Ausgangspunkt für einen Angriff zur Rechteausweitung (Privilege Escalation) – etwa um per „Kerberoasting“ (die Ausnutzung von Mechanismen des Active-Directory-Authentifizierungsprotokolls Kerberos) das Passwort eines aktiven Service-Kontos mit weitreichenden Rechten zu ermitteln.

Regelmäßige Account-Hygiene stärkt die IT-Sicherheit

Eine grundlegende Schutzmaßnahme für das Unternehmensnetzwerk besteht daher in der effektiven Kontrolle und Beschränkung inaktiver Active-Directory-Accounts. Ein erstes Mittel gegen inaktive Benutzerkonten sind effiziente Offboarding-Routinen. Accounts konsequent zu deaktivieren und zu löschen, sobald sie nicht mehr gebraucht werden, ist besser, als nur zu reagieren, wenn ihre Inaktivität irgendwann einmal auffällt.

Aber wie schon gesagt: Es kann viele Gründe geben, warum Konten und Zugänge nicht mehr gebraucht werden; Mitarbeiterfluktuation ist nur einer davon. AD-Admins sollten sich nicht darauf verlassen, dass der Informationsfluss von der Personal- zur IT-Abteilung immer reibungslos funktioniert. Manchmal gibt es Gründe, ein verwaistes Konto erst einmal noch nicht zu löschen – und dieses gerät dann in Vergessenheit. Kommt Ihnen das bekannt vor? In vielen Unternehmen gibt es Accounts oder Zugänge, von denen niemand mehr weiß, vielleicht sogar ohne Passwortschutz.

Deshalb sollten Sie die regelmäßige Account-Hygiene in die Routinen der AD-Wartung aufnehmen – neben regelmäßigen Aktualisierungen, Überwachung, Audits, Deaktivierung veralteter Verschlüsselungsmethoden, Kontrollen von Konten bzw. Gruppen mit erhöhten Rechten, der Bereinigung verwaister Gruppenrichtlinien-Container usf. Warten Sie nicht erst auf Anzeichen für Angriffe oder Kompromittierungen, bevor Sie Schutzmaßnahmen ergreifen. Denn dann kann es für wirksame Schadensbegrenzung schon zu spät sein. Prozesse zur Account-Hygiene mit Prüfungen der Aktivität und Sicherheitslage von Accounts müssen im Vorfeld geplant und regelmäßig durchgeführt werden. So schließen Sie mögliche Schwachstellen, bevor sie von kriminellen Akteuren ausgenutzt werden können.

Vorgehensweise zur Bereinigung inaktiver Benutzerkonten

Account-Hygiene umfasst diese Schritte:

- Zunächst müssen inaktive Benutzerkonten identifiziert werden. Das setzt Kriterien zur Bestimmung der Inaktivität voraus. Meistens wird dafür ein Zeitraum von 30 bis 90 Tagen angesetzt, in dem keine Anmeldung mehr stattgefunden hat. Microsoft empfiehlt zudem die Suche nach Benutzerkonten, deren Kennwort in den letzten sechs Monaten nicht geändert wurde.

- Aber inaktiv bedeutet nicht notwendig auch überflüssig. Deshalb sollten die in Schritt 1 gefundenen Konten nicht sofort deaktiviert bzw. gelöscht, sondern zunächst überprüft werden. Das temporäre Verschieben in eine eigene Organisationseinheit hilft dabei, Konten nach Kriterien zu filtern, ihre Funktion zu bewerten und die nächsten Schritte festzulegen.

- Müssen Sie davon ausgehen, dass ein Konto nicht mehr verwendet wird, deaktivieren Sie es. Vor der endgültigen Löschung sollten die betroffenen Benutzer aber eine Schonfrist von einigen Wochen und die Gelegenheit zur Wiederherstellung bekommen. Das vermeidet irrtümliche Löschungen und Datenverluste.

- Auch inaktive Konten können nach wie vor Informationen enthalten, die für das Unternehmen wichtig sind. Sie sollten deshalb vor der Löschung gesichert werden.

- Benutzerkonten können gelöscht werden, sobald eindeutig festgestellt ist, dass sie überflüssig sind. Aber Achtung: Damit werden auch alle mit dem Konto verknüpften Berechtigungen und Mitgliedschaften dauerhaft gelöscht. Falls Sie das Konto versehentlich gelöscht haben, reicht es nicht aus, ein neues Benutzerkonto mit demselben Namen anzulegen – Sie müssen alle Berechtigungen neu erstellen.

- Wird ein inaktives Konto möglicherweise weiterhin gebraucht, gilt wie immer das Least-Privilege-Principle: Weisen Sie ihm nur die Rechte zu, die unbedingt benötigt werden, um die Angriffsfläche zu reduzieren.

Manuelles Skripten vs. automatisierte Wartungslösungen

Da Sie die Account-Hygiene regelmäßig durchführen wollen, bietet es sich an, diese Schritte zu automatisieren. Das geht mit Bordmitteln: Die Windows PowerShell bringt ein Modul für Active Directory mit, mit dem Sie nach inaktiven Accounts suchen und diese weiter verarbeiten (verschieben, deaktivieren, löschen) können. PowerShell nutzt dafür das Windows-Server-Attribut lastLogonTimeStamp, das für alle Konten einer Domäne zentral beim Domänencontroller abgefragt werden kann.

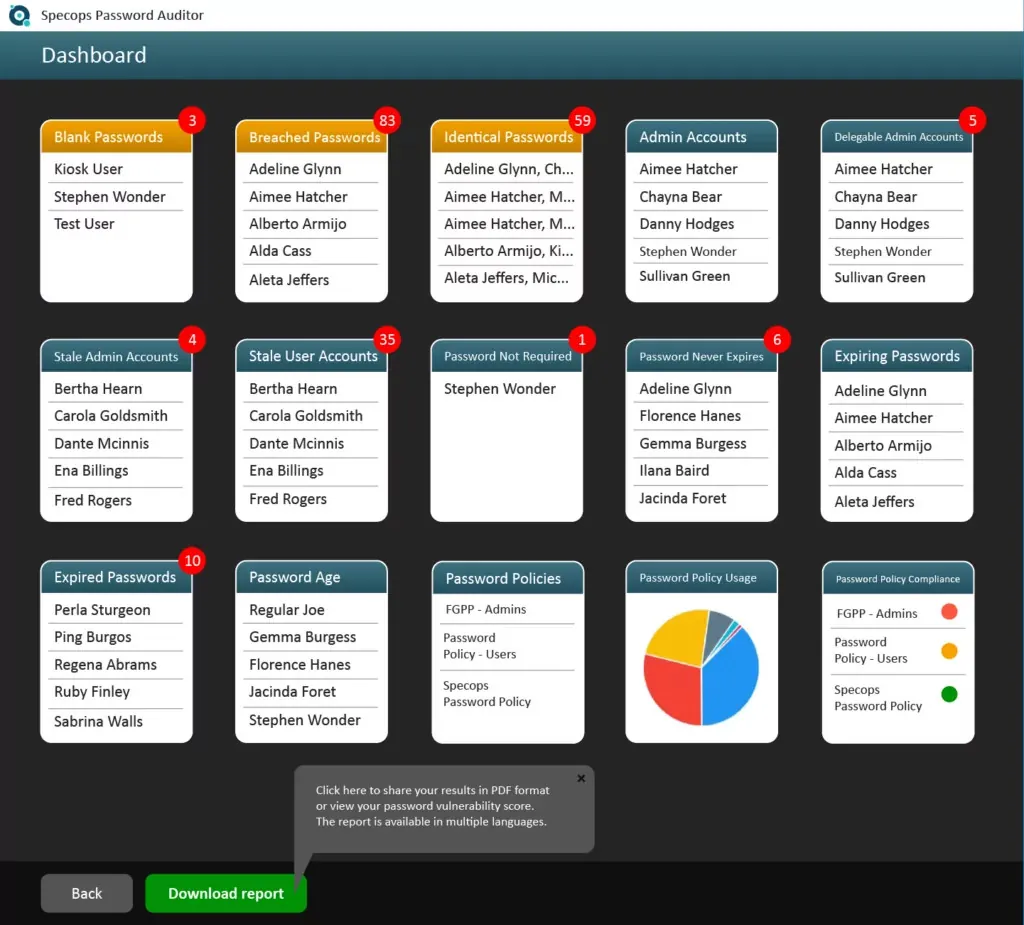

Noch wesentlich einfacher wird die Arbeit mit einer Kombination aus PowerShell und dem Specops Password Auditor. Das vielseitige und zudem kostenlose Tool überwacht zahlreiche konten- und passwortbezogene Aspekte auf Schwachstellen: inaktive oder passwortlose Konten, verwaiste Admin-Konten, abgelaufene, kompromittierte oder mehrfach verwendete Passwörter u. v. m. Zudem stellt es Ihnen alle für die Account-Hygiene nötigen Daten im CSV-Format zur Verfügung: Für eine automatisierte Weiterverarbeitung reichen dann wenige Zeilen PowerShell-Code. (Mehr Infos dazu finden Sie hier.) So erzielen Sie mit wenig Aufwand ein deutliches Mehr an Sicherheit.

Autor

Marianna Poppitz

Marianna Poppitz hilft Teams und Organisationen, durch Visualisierung in Text und Bild strategisch und umsetzungsorientiert zu kommunizieren. Zudem schreibt sie Texte zu verschiedenen Themen für die B2B-Content-Marketing-Agentur ucm.

Zuletzt aktualisiert am 30/01/2024