Empfehlungen des BSI für starke Passwörter im Unternehmen: Kontrolle ist überlebenswichtig!

Table of Contents

Im geschäftlichen Umfeld kommt der Sicherheit von Benutzer-Accounts eine besondere Bedeutung zu. Denn die Accounts sind in Firmennetzwerken in der Regel mit Berechtigungen für das Lesen oder Bearbeiten von Daten und Informationen verknüpft. Vieles davon ist für ein Unternehmen überlebenswichtig, beispielsweise die Verträge mit Kunden und Lieferanten, Pläne für die Produktentwicklung, Geschäftsdaten oder Adressdatenbanken. Zudem verschafft das firmenweite Berechtigungssystem den einzelnen Mitarbeitern Zugriff auf Kommunikationsdienste wie E-Mail oder Chat sowie Zugang zu Anwendungen, die sie zum Erledigen ihrer Aufgaben benötigen.

Kommt es zu einem Sicherheitsvorfall, etwa einem Datendiebstahl, bei dem der Schutz von personenbezogenen Daten verletzt wird, muss das Unternehmen zudem nachweisen, dass es die Bestimmungen der Datenschutzgrundverordnung (kurz: DSGVO) beachtet hat. Sie schreibt in Artikel 32 unter anderem „geeignete technische und organisatorische Maßnahmen, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten“ vor. Diese Maßnahmen müssen sich am jeweiligen Stand der Technik orientieren. Sollte sich herausstellen, dass eine Firma die Vorschriften missachtet hat, kann das teuer werden: Die DSGVO sieht bei Verstößen Bußgelder von bis zu 20 Millionen Euro oder vier Prozent des Jahresumsatzes vor – je nachdem, welcher Betrag am Ende höher ausfällt. Noch schlimmer ist für den Betrieb der Reputationsverlust, der nach einem solchen Vorfall droht.

Passwörter sind das wichtigste Authentisierungsverfahren

Die Authentifizierung der Benutzer an den IT-Systemen eines Unternehmens ist einer der wichtigsten Faktoren beim Schutz sensibler Daten und Informationen. Obwohl mittlerweile mehrere Verfahren existieren, kommt als häufigste Methode immer noch die Anmeldung mit dem Benutzernamen beziehungsweise E-Mail-Adresse und Passwort zum Einsatz. Das liegt vor allem an den weitverbreiteten Active Directory-Umgebungen, in denen Passwörter – im Gegensatz zum cloudbasierten Azure Active Directory – noch immer die alleinige Methode zur Authentifizierung sind. Da die Vergabe der Benutzernamen dabei in Firmen oft einem festen, einfach durchschaubaren Schema folgt, kommt der Kennwortsicherheit eine umso größere Bedeutung zu.

Bei der Definition der Anforderungen an starke Passwörter können sich Betriebe an den Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik (BSI) orientieren. Die beim Innenministerium angesiedelte Behörde kümmert sich um alle Fragen der IT-Sicherheit. Auf ihrer Website www.bsi.bund.de finden IT-Verantwortliche ein jährlich aktualisiertes IT-Grundschutz-Kompendium, das unter Berücksichtigung der aktuellen technischen Möglichkeiten und neuer wissenschaftlicher Erkenntnisse Empfehlungen für die Umsetzung von IT-Sicherheit im professionellen Umfeld gibt.

Starke Passwörter: Richtlinien und Empfehlungen des BSI

Detaillierte Empfehlungen für den Schutz von Benutzer-Accounts liefert das IT-Grundschutz-Kompendium des BSI im Baustein ORP.4 Identitäts- und Berechtigungsmanagement und in dessen Umsetzungshinweisen. Sie lassen sich unter den Stichworten starke Passwörter, Zwei-Faktor-Authentisierung und Passwortmanager zusammenfassen. Im Rahmen dieses Beitrags soll es im Folgenden um die Kriterien gehen, die das BSI für ein sicheres Passwort aufstellt.

- Die Grundregel für die Zeichenzahl des Kennworts lautet: Je länger, desto besser. Das BSI empfiehlt eine Mindestlänge von acht Zeichen für Mobiltelefone und 20 Zeichen für Arbeitsplatz-PCs. Wir von Specops empfehlen den Einsatz von Passphrasen mit einer Mindestlänge von 20 Zeichen.

- Das Passwort sollte möglichst nicht im Wörterbuch stehen, die Namen von Partnern oder Haustieren sind tabu. Unternehmen sollten darauf achten, dass die Passwörter ihrer Mitarbeiter nicht leicht zu erraten sind und nicht in Kennwortlisten im Internet auftauchen. Das Kennwort sollte aus Groß- und Kleinbuchstaben, Ziffern sowie Sonderzeichen bestehen. Wir sind da etwas anderer Ansicht: Starke Passwörter müssen nicht komplex, sondern vor allem lang sein. Denn: Trotz seiner Länge und Komplexität sollte das Passwort gut merkbar sein. Das BSI empfiehlt zudem, den Einsatz eines Passwort-Managers zu prüfen.

- Kein Passwort darf mehrfach verwendet werden.

- Passwörter müssen geheim gehalten werden, nur der Benutzer selbst darf sie kennen. Das Speichern von Kennwörtern auf programmierbaren Funktionstasten von Mäusen oder Tastaturen ist nicht zulässig.

- Die Eingabe von Passwörtern darf nur unbeobachtet geschehen. Die Zeichen dürfen dabei nicht im Klartext auf dem Bildschirm erscheinen.

- Ein regelmäßiger, zwangsweiser Wechsel starker Passwörter sollte nicht eingerichtet werden. Das Kennwort muss immer dann ausgetauscht werden, wenn der Verdacht besteht, dass es kompromittiert und anderen Personen bekannt wurde.

- Von den Angestellten verwendete Initialpasswörter müssen geändert und durch ausreichend starke Kennwörter ersetzt werden. Alte Passwörter dürfen kein weiteres Mal zum Einsatz kommen. Die IT-Systeme müssen sicherstellen, dass die Passwörter die geforderte Mindestlänge aufweisen.

- Bei der Authentisierung in vernetzten Systemen sollten Passwörter selbst in einem Intranet nicht unverschlüsselt übertragen werden. Erfolgt die Authentisierung über ein ungesichertes Netz hinweg, so dürfen Passwörter keinesfalls unverschlüsselt übertragen werden.

- Die Passwörter dürfen im IT-System nicht im Klartext gespeichert werden, sie sollten z. B. mittels sicherer Einweg-Funktion (Hashfunktionen mit Salt und ggf. Pepper) geschützt werden.

- Bei erfolglosen Anmeldeversuchen sollte das System keinen Hinweis darauf geben, ob Benutzername oder Kennwort falsch waren.

Unternehmensweite Umsetzung: ungenügender Passwortschutz durch Active Directory

Für Firmen stellt sich die Frage, wie sie die genannten Empfehlungen in der Praxis umsetzen und die vom BSI geforderte Komplexität der Mitarbeiter-Passwörter sicherstellen. Für das Active Directory von Microsoft, das die meisten Betriebe als zentralen Authentifizierungsdienst nutzen, kann der Administrator Kennwortrichtlinien definieren. Die Möglichkeiten sind dabei allerdings begrenzt. Über die Aktivierung der Option „Kennwort muss Komplexitätsvoraussetzungen entsprechen“ lässt sich verhindern, dass der Benutzername oder Bestandteile davon als Passwort verwendet werden. Zudem muss das Kennwort drei der vier folgenden Kriterien erfüllen:

- Es muss Großbuchstaben enthalten.

- Es muss Kleinbuchstaben einbeziehen.

- Es muss mindestens eine Ziffer zwischen 0 und 9 vorhanden sein.

- Das Kennwort muss wenigstens eines dieser Sonderzeichen beinhalten: (~!@#$%^&*-+=`|\(){}[]:;“‚<>,?/).

Außerdem findet man im Active Directory Richtlinien für die Kennwortlänge, die Historie und das Alter der Passwörter. Die Empfehlungen des BSI lassen sich auf diesem Weg jedoch nicht vollständig umsetzen, denn eine Erkennung bereits kompromittierter Passwörter ist in Microsofts Bordmitteln beispielsweise nicht enthalten.

Passwortrichtlinien prüfen: Der Specops Password Auditor als effektive Ergänzung

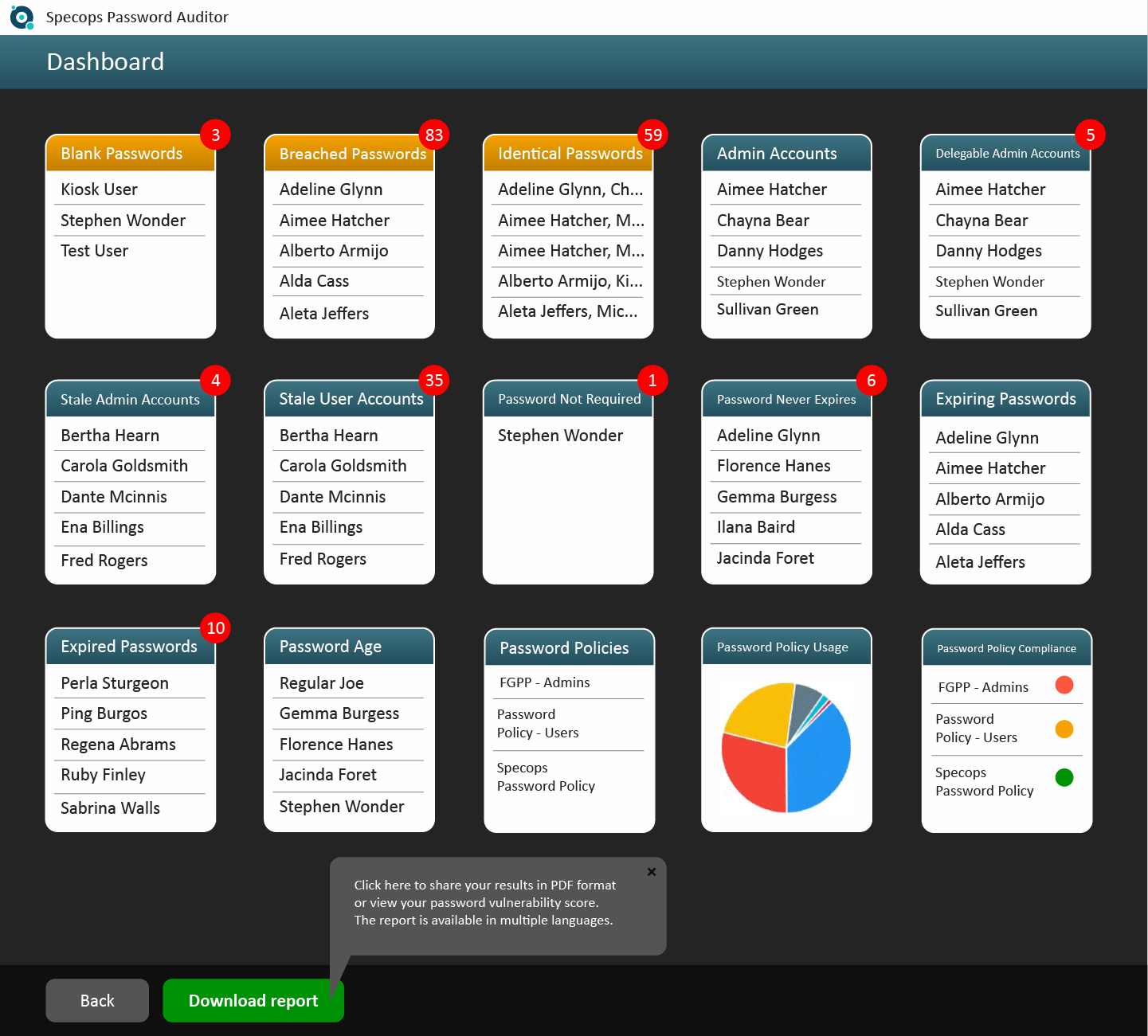

Mit dem Specops Password Auditor kann man sein Active Directory auf passwortrelevanter Schwachstellen überprüfen. Das als kostenloser Download zur Verfügung stehende Tool scannt das Active Directory und prüft dabei unter anderem, ob die vorhandenen Passwörter bereits kompromittiert sind. Dazu gleicht das Tool den Passwort-Hash mit den Werten von über 700 Millionen bereits kompromittierten Kennwörtern ab. Auch Cyberkriminelle sind im Besitz von Kennwortlisten und verwenden diese, um die enthaltenen Passwörter im Zuge von Brute-Force-Attacken bei den Benutzer-Accounts ihrer Angriffsziele durchzuprobieren. Zudem sucht das Programm nach abgelaufenen oder identischen Passwörtern und Konten, die kein Kennwort benötigen. Der Specops Password Auditor verarbeitet die Daten des Active Directory dabei ausschließlich lokal und gibt keine Ergebnisse an den Hersteller oder andere Personen und Institutionen weiter.

Zum Schluss generiert das Reporting-Tool einen Bericht aller passwortrelevanten Schwachstellen mit Management Summary. Darin findet sich auch eine Einschätzung, wie effektiv die geltenden Passwortrichtlinien gegen einen Brute-Force-Angriff wären. Noch einen Schritt weiter geht Specops mit Password Policy. Mit der Specops Password Policy erweitern Sie die Funktionalität Gruppenrichtlinien und können damit Ihre fein abgestimmten Passwortrichtlinien umsetzen. Die Software ermöglicht die Durchsetzung besserer Passwort- oder Passphrasen-Richtlinien in Active-Directory-Umgebungen und blockiert mehr als 2,5 Milliarden bereits kompromittierte Passwörter aus einschlägigen Kennwortlisten.

Zuletzt aktualisiert am 31/12/2025