Rapport de conformité à la politique de mot de passe dans Specops Password Auditor

Table of Contents

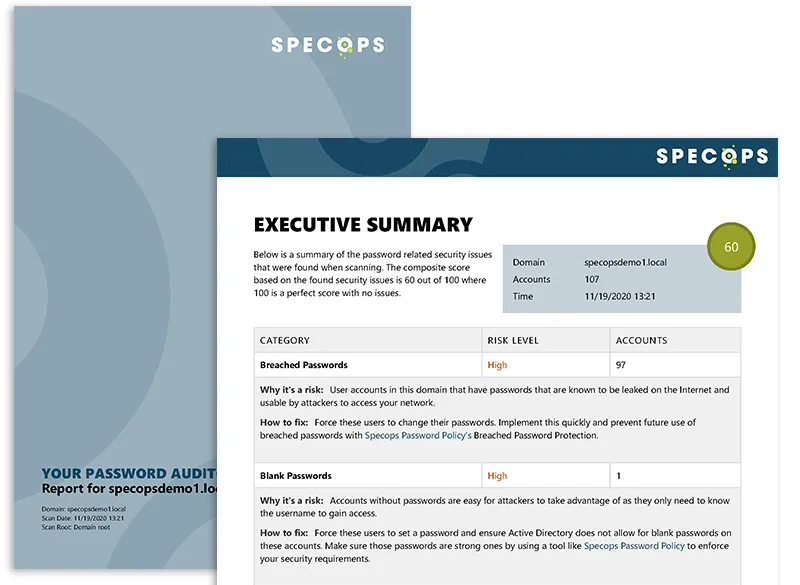

Les organisations qui cherchent à évaluer dans quelle mesure leurs politiques de mot de passe existantes sont conformes aux différentes normes de conformité peuvent bénéficier d’une analyse gratuite avec Specops Password Auditor. L’un des rapports fournis par Password Auditor est le rapport de conformité de la politique de mot de passe.

Dans ce post, nous allons voir à quoi il ressemble et ce qu’il inclut.

A quoi ressemble le rapport de conformité de la politique des mots de passe

Le rapport de conformité de la politique de mot de passe dans Specops Password Auditor fournit un aperçu des politiques dans votre Active Directory (ou la partie de votre AD que vous avez définie au début de votre analyse). Specops Password Auditor fournira des résultats pour la politique de mot de passe de domaine par défaut, toute politique de mot de passe affinée, ainsi que toute politique de mot de passe Specops (si installée).

Rouge, jaune, vert

The table provides an indicator of how compliant each password policy is against a set of well-known regulatory and industry standards:

Le tableau fournit un indicateur de la conformité de chaque politique de mot de passe par rapport à un ensemble de normes réglementaires et industrielles bien connues :

- Rouge = non conforme. Cela signifie que la politique ne répond à aucune des exigences en matière de mot de passe décrites par la norme.

- Jaune = partiellement conforme. Cela signifie que la politique répond à au moins une mais pas à toutes les exigences en matière de mot de passe décrites par la norme.

- Vert = conformité totale. Cela signifie que la politique répond à toutes les exigences en matière de mots de passe définies par la norme.

Entropie

La colonne entropie n’est pas spécifiquement liée aux normes de conformité décrites. Il s’agit plutôt d’une mesure de la « force » des mots de passe autorisés par les différentes politiques. Vous pouvez en savoir plus sur le calcul de l’entropie que nous utilisons ici.

Quelles sont les différentes exigences et recommandations en matière de normes de conformité ?

Le rapport sur la conformité des politiques de mot de passe donne un aperçu de la façon dont vos politiques de mot de passe se comparent aux normes suivantes :

- MS Research

- MS TechNet

- NCSC

- NIST

- PCI

- Administrateurs SANS

- Utilisateurs SANS

Bien qu’il y ait un certain chevauchement dans les exigences de chaque norme, aucune n’est exactement la même. Vous trouverez ci-dessous les détails des normes que nous utilisons pour fournir le score rouge/jaune/vert dans le tableau.

MS Research

Les notes de la colonne MS Research sont mesurées par rapport aux recommandations décrites ici :

- Longueur minimale = 8

- Utilisation du dictionnaire (interdiction des mots de passe courants) = oui

Certains peuvent considérer que les exigences en matière de mots de passe sont dépassées, car elles ne permettent pas de bloquer l’utilisation de mots de passe compromis, comme c’est possible avec une solution telle que Specops Password Policy avec Breached Password Protection.

MS TechNet

Les scores de la colonne MS TechNet sont mesurés par rapport aux recommandations décrites ici :

- Longueur minimale = 14

- Âge maximal = 60 jours

- Historique des mots de passe (empêcher l’utilisation du nombre X de mots de passe précédents) = 24

- Complexité = 3 de chiffres, inférieurs, spéciaux, Unicode, supérieurs.

Certains peuvent considérer que les exigences en matière de mots de passe sont dépassées, car elles ne permettent pas de bloquer l’utilisation de mots de passe compromis, comme c’est possible avec une solution telle que Specops Password Policy avec Breached Password Protection.

NCSC

Les scores de la colonne NCSC sont mesurés par rapport aux recommandations décrites ici :

- Utilisation du dictionnaire (interdire les mots de passe courants) = oui

If complying with NCSC recommendations is on your list, you may also be interested in the following:

Si le respect des recommandations du NCSC est sur votre liste, vous pouvez également être intéressé par ce qui suit :

- Politique de mots de passe Cyber Essentials (en anglais)

- Comment configurer la liste de mots de passe NCSC dans AD (en anglais)

NIST

Les scores de la colonne NIST sont mesurés par rapport aux recommandations décrites ici :

- Longueur minimale = 8

- Utilisation du dictionnaire (interdiction des mots de passe courants) = oui

Si le respect des recommandations du NIST est sur votre liste, vous pouvez également être intéressé par ce qui suit :

- Normes en matière de mots de passe du NIST (en anglais)

- Quelles sont les recommandations du NIST concernant les gestionnaires de mots de passe ? (en anglais)

PCI

Les scores de la colonne PCI sont mesurés par rapport aux recommandations décrites ici :

- Longueur minimale = 7

- Âge maximal = 90 jours

- Historique des mots de passe (empêcher l’utilisation du nombre X de mots de passe précédents) = 4

- Complexité = chiffre, inférieur

Certains peuvent considérer que les exigences en matière de mots de passe sont dépassées car elles ne permettent pas de bloquer l’utilisation de mots de passe compromis comme le permet une solution telle que Specops Password Policy avec Breached Password Protection.

Si la conformité aux recommandations du NCSC est sur votre liste, vous pouvez également être intéressé par ce qui suit :

- Comment créer une politique de mots de passe conforme à la norme PCI

- Exigences d’authentification multifactorielle pour la conformité des mots de passe PCI (en anglais)

SANS

L’institut SANS a des recommandations différentes selon que la politique de mot de passe couvre les comptes d’administrateur ou simplement les comptes d’utilisateurs finaux ordinaires.

Les scores de la colonne SANS Admin sont mesurés par rapport aux recommandations décrites ici :

- Longueur minimale = 12

- Âge maximal = 90 jours

- Dictionnaire = oui

- Complexité = chiffre, inférieur, spécial, supérieur

Les scores de la colonne SANS Utilisateurs Standards sont mesurés en fonction des recommandations énoncées ici :

- Longueur minimale = 12

- Âge maximum = 180 jours

- Dictionnaire = oui

- Complexité = chiffre, inférieur, spécial, supérieur

Some may see the password requirements here as outdated as they do not speak to blocking the use of compromised passwords like what is possible with a solution like Specops Password Policy with Breached Password Protection.

Certains peuvent considérer que les exigences en matière de mot de passe sont dépassées car elles ne permettent pas de bloquer l’utilisation de mots de passe compromis comme le permet une solution telle que Specops Password Policy avec Breached Password Protection.

Étapes suivantes

Once you’ve run your Specops Password Auditor scan and see that some of your policies may not be in compliance with password policy standards that are important to your organization, you might want to take action and craft a plan to update your policies.

Une fois que vous avez effectué votre analyse Specops Password Auditor et que vous avez constaté que certaines de vos politiques ne sont peut-être pas conformes aux normes de politique de mot de passe qui sont importantes pour votre organisation, vous voudrez peut-être prendre des mesures et élaborer un plan pour mettre à jour vos politiques.

Si vous essayez de vous conformer à des recommandations plus modernes en matière de politique de mot de passe, vous pouvez vous tourner vers un outil comme Specops Password Policy. Vous avez besoin d’aide pour obtenir un budget ou une approbation ? Essayez d’exporter vos résultats au format PDF dans Specops Password Auditor. Ce PDF est un résumé qui résume le problème pour les collègues non techniques ou ceux qui n’ont pas effectué l’analyse eux-mêmes.

Dernière mise à jour le 30/09/2025