Si vous n’utilisez pas une solution en libre-service pour permettre aux utilisateurs distants de réinitialiser leurs mots de passe, vous voudrez peut-être trouver une solution de rechange lorsque ces mots de passe finiront par expirer. Le problème réside dans... Lire plus

Actualités

Comment évaluer les services de détection des mots de passe compromis ?

Garder un œil sur les mots de passe ayant été compromis est un impératif pour ceux qui sont engagés dans la bataille de la sécurité informatique. Selon le rapport 2020 Data Breach Investigations, 80 % des fuites de données... Lire plus

Introduction de données d’attaques réelles dans Specops Breached Password Protection (plus de mots de passe que vous devriez bloquer dès maintenant)

Aujourd’hui, Specops Software a publié la dernière mise à jour de sa liste Breached Password Protection. Cette version comprend, notamment, l’ajout de mots de passe observés dans des attaques réelles. Avant cette version, les sources de Specops Breached Password... Lire plus

Même les super-héros ne sont pas à l’abri des dictionnaires de mots de passe compromis

À l'occasion de la diffusion de la nouvelle série Loki (Marvel) sur Disney Plus et de la sortie en salle de Black Widow (Marvel) et de Suicide Squad (DC), nous avons analysé les personnages des comics Marvel et DC... Lire plus

Introduction d’un affichage dynamique lors du changement de mot de passe

Specops Software a annoncé aujourd’hui la dernière version de Specops Password Policy, 7.6, et de Specops Authentication Client, 7.15. Cette version introduit de nombreuses nouvelles fonctionnalités, notamment un affichage dynamique pour les utilisateurs finaux lors du changement de mot... Lire plus

Impact et coût des attaques par ransomware

Sophos, leader mondial de la cybersécurité, a révélé dans son enquête « The State of Ransomware 2021 » que le coût total moyen de récupération d’une attaque par ransomware a plus que doublé en un an, passant de 761 106 dollars en... Lire plus

Comment bloquer les mots de passe compromis en utilisant la liste « HaveIBeenPwned » ?

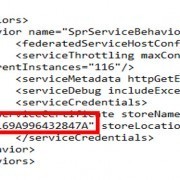

Si vous essayez de vous conformer aux réglementations en vigueur comme celles de l’ANSSI par exemple, vous pourriez vous retrouver en train de configurer votre environnement Active Directory afin d’y rechercher les mots de passe divulgués par rapport à... Lire plus

Comment renforcer la complexité des mots de passe dans O365 ?

Alors que les organisations continuent de migrer des données et des services vers le cloud, la gestion et l’application de politiques de mots de passe solides n’ont jamais été aussi importantes. En ce qui concerne les utilisateurs d’Office 365... Lire plus

Les bonnes pratiques en matière de longueur de mots de passe

Lorsqu’il s’agit de créer des mots de passe forts, le facteur le plus important est la longueur du mot de passe. Tant qu’un mot de passe n’est pas facilement devinable par d’autres moyens (par exemple, l’utilisation de mots courants, d’un... Lire plus

Les bonnes pratiques en matière de stratégie d’expiration de mots de passe

Une politique de mots de passe efficace est un acte d’équilibre – la sécurité est vitale, mais inefficace si la facilité d’utilisation en pâtit. Les utilisateurs jonglent déjà avec trop de mots de passe. Le NIST nous recommande de leur... Lire plus