Les institutions financières sont en première ligne des défis de cybersécurité en raison de la nature sensible des données qu’elles traitent. À mesure que la fréquence et la sophistication des cyberattaques augmentent, le besoin de protections réglementaires robustes s’accroît... Lire plus

Conformité

NIS2, mots de passe et MFA : tout ce que vous devez savoir

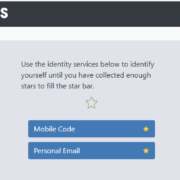

L’authentification multifacteur (MFA) et la sécurité des mots de passe sont des considérations clés dans plusieurs cadres réglementaires, et NIS2 ne fait pas exception. La Directive NIS2 est un texte législatif important pour toute personne travaillant dans la cybersécurité... Lire plus

Naviguer dans les exigences de cybersécurité HIPAA : un guide pour les prestataires de soins de santé

Les données de santé sont une cible privilégiée pour les pirates informatiques. Elles incluent souvent des informations d’identification personnelle (PII), des dossiers médicaux, des détails d’assurance et des informations financières, qui peuvent être utilisées pour le vol d’identité, la... Lire plus

Réglementation de cybersécurité NYDFS : guide de conformité à jour

Les enjeux sont élevés en matière de cybersécurité dans le secteur financier. Les organisations financières hébergent de nombreuses données sensibles de clients, notamment les identifiants de connexion, les informations personnellement identifiables (PII) et les détails bancaires. Le Département des... Lire plus

Comment créer une politique de mots de passe conforme à la norme PCI

La norme de sécurité des données de l’industrie des cartes de paiement (PCI DSS) est un ensemble de directives conçu pour protéger les données des détenteurs de cartes et garantir que les organisations traitant les informations des cartes de... Lire plus

Guide des réglementations PCI-DSS v4.0.1 [Mise à jour pour 2025]

Le cadre de conformité PCI DSS est un pilier dans le domaine de la cybersécurité pour les entreprises traitant des transactions par carte de crédit. La norme de sécurité des données de l’industrie des cartes de paiement (PCI DSS)... Lire plus

Sécuriser les jetons d’authentification en empêchant la délégation des comptes d’administrateur

Les capacités sous-jacentes fournies par l’authentification Kerberos dans Active Directory signifient que les jetons d’accès peuvent être délégués aux utilisateurs et aux ordinateurs à des fins diverses. Les cyber-attaquants peuvent tirer parti des capacites intégrées d’Active Directory en matière d’usurpation... Lire plus

[Nouvelles données] Les mots de passe actuellement utilisés par les attaquants pour attaquer les ports RDP

La liste Specops Breached Password Protection dépasse les 3 milliards de mots de passe compromis uniques réunis à partir de données d’attaques en direct et de fuites de listes de mots de passe piratés. Aujourd’hui, l’équipe de recherche de Specops... Lire plus

Rotation du mot de passe du compte de service

Les comptes de service sont les héros invisibles de l’architecture de votre organisation : ils assurent le fonctionnement des services les plus sensibles. Alors que la plupart des organisations sont généralement conscientes de la nature sensible des comptes de service,... Lire plus

Les bonnes pratiques de sécurité d’Active Directory et du contrôleur de domaine

Les serveurs Windows dans l’environnement hébergeant les services de domaine Active Directory (AD DS) figurent aujourd’hui parmi les cibles les plus prisées des attaquants. C’est parce qu’Active Directory contient le magasin d’informations d’identification pour tous les comptes d’utilisateurs et... Lire plus