Neu für Specops Password Policy 7.12: Password Auditor kann mit Powershell geplant werden, bessere Reports für periodic Scans und mehr

Table of Contents

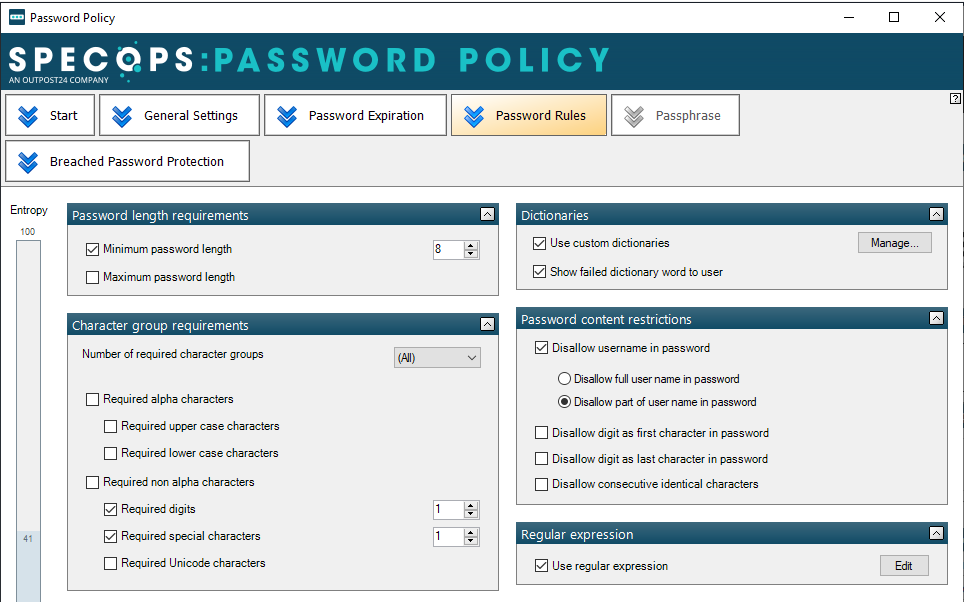

Diese Woche haben wir die neueste Version von Specops Password Policy 7.12, unserer Lösung für die Erweiterung von Active Directory-Passwortrichtlinien, veröffentlicht.

Diese Version enthält Verbesserungen beim Reporting in den Admin-Tools von Specops Password Policy sowie mehrere neue PowerShell-Cmdlets, mit denen Sie Informationen oder Ergebnisse über den letzten oder vorherigen Periodic Scan abrufen können.

Ebenfalls neu in dieser Version ist ein Cmdlet, das verwendet werden kann, um den Specops Password Auditor manuell auszuführen oder zu planen.

Historische Scan-Ergebnisse und verbesserte Reporting-Funktionen

Specops Password Policy 7.12 enthält einige Verbesserungen der in den Admin-Tools verfügbaren Berichte.

Wir haben in dieser Version zwei neue Funktionen zur Übersicht “ Periodic Scanning“ hinzugefügt, die Sie über die Schaltfläche „Edit“ unter „Settings“ aufrufen können. Diese Verbesserungen können bei der Fehlersuche helfen, aber auch Daten dazu liefern, wie sich Ihr Schutz vor kompromittierten Passwörtern seit dem ersten Scan verbessert hat, oder ein Audit-Protokoll erstellen.

Die erste Möglichkeit bietet die Option eine Liste der Konten mit kompromittierten Kennwörtern zu erstellen. Die Standardeinstellung ist nein. Die zweite Option ist die Anzahl der Berichte, die Sie speichern möchten.

Wenn Sie diese Einstellung mit „ja“ konfigurieren, wird bei jedem regelmäßigen Scan eine Liste der Konten mit kompromittierten Passwörtern gespeichert. Die Liste der Konten wird in einem geschützten Ordner auf dem Domänencontroller gespeichert, auf dem die regelmäßigen Scans ausgeführt werden.

Die „Number of reports to save“ (Anzahl der zu speichernden Berichte) funktioniert als fortlaufende Zählung der zuletzt gespeicherten Berichte. Wenn Sie die Höchstzahl der zu speichernden Berichte erreichen, löscht der regelmäßige Scan einfach den ältesten Bericht aus der Liste und fügt den neuesten hinzu.

Sobald diese Einstellungen festgelegt wurden, werden ab dem nächsten manuellen oder automatischen Scan die ersten Reports gespeichert.

Nachdem Sie einen gespeicherten Bericht ausgewählt haben, können Sie, wenn Sie die Einstellung zum Speichern einer Liste von Konten mit kompromittierten Kennwörtern aktiviert haben, auf „Konten anzeigen“ klicken, um zu sehen, für welche Konten ein kompromittiertes Kennwort in der Liste „Express“, “ Complete“ oder in beiden vorliegt.

Von dort aus kann ein Administrator die Liste der Konten kopieren, um sie bei Bedarf in ein anderes Dokument, eine E-Mail oder einen Workflow einzufügen.

Cmdlets für regelmäßige Scans

Für diejenigen, die PowerShell bevorzugen, enthält diese Version auch einige neue Cmdlets, um Berichte über die Befehlszeile abzurufen.

Get-SppPeriodicScanningResultList zeigt Ihnen eine Liste der gespeicherten Reports an:

Get-SppPeriodicScanningResult zeigt erste Informationen zum letzten gespeicherten Bericht an:

Mit demselben Cmdlet kann auch auf einen früheren Bericht zugegriffen werden, indem auf die Ergebnisliste verwiesen wird, die als PowerShell-Array bereitgestellt wird.

Get-SppPeriodicScanningResultUsers liefert eine Übersicht über alle Benutzer bei denen bei dem letzten Scan ein kompromittiertes Kennwort gefunden wurde.

In der Documentation können Sie weitere Details zu den Cmdlets erfahren.

Zeitgesteuerte Specops Password Auditor-Scans

Mit dieser Version können Specops Password Policy Kunden nun ein Cmdlet und einen Scheduled Task nutzen, um Scans mit Specops Password Auditor zu planen.

New-SpaReport generiert einen Specops Password Auditor PDF-Bericht, der an einem vom Administrator beim Ausführen des Cmdlets festgelegten Ort gespeichert wird.

Hinweis: Der „Breached Password“-Bericht des Specops Password Auditors ist nach wie vor über einen manuellen Suchlauf von Specops Password Auditor verfügbar, erscheint jedoch nicht in den Scheduled Scan-Berichten. Statistiken über kompromittierte Passwörter für Specops Password Policy und Breached Password Protection Kunden sind am besten über die Seite Periodic Scanning zu finden.

Wöchentliche/monatliche/vierteljährliche Scans mit Specops Password Auditor sind mit diesem Cmdlet und Scheduled Tasks möglich.

Wenn Sie diese Berichte per E-Mail erhalten möchten, können Sie in diesem Knowledge Base-Artikel ein Beispielskript für das Versenden von Berichten und den aktuellsten Ergebnissen der regelmäßigen Scans finden.

Und weitere Updates und Fehlerbehebungen

Weitere Neuerungen und Fixes finden Sie in den Release Notes.

Wenn Sie bereits Kunde von Specops Password Policy sind, finden Sie hier eine Upgrade-Anleitung. Wenn Sie Fragen zum Upgrade haben, wenden Sie sich bitte an den Support.

Sind Sie daran interessiert zu erfahren, wie einige dieser Funktionen in Ihrem Unternehmen eingesetzt werden könnten? Kontaktieren Sie uns.

Zuletzt aktualisiert am 29/09/2025