Manueller Reset von 30.000 Passwörtern nach Cyberangriff – Was wäre eine Alternative?

Table of Contents

Anfang September 2024 wurde Transport for London (TfL) Opfer eines ausgeklügelten Cyberangriffs mit deutlichen Konsequenzen für den Betrieb.

Eine der Folgen war, dass die IT-Infrastruktur komplett aus den Fugen geriet und das Unternehmen gezwungen war, alle 30.000 Mitarbeiter einzeln zu identifizieren und deren Passwörter manuell zurückzusetzen.

Bei diesem gewaltigen Unterfangen ging es nicht nur um das Zurücksetzen von Passwörtern; es war ein Wettlauf gegen die Zeit, um sensible Daten zu schützen und das Vertrauen der Mitarbeiter und Millionen von Pendlern, die sich täglich auf die Dienste von TfL verlassen, wiederherzustellen. Im Folgenden erfahren Sie, was passiert ist und wie eine Self-Service-Lösung zum Zurücksetzen von Passwörtern helfen kann, Ihre Organisation nach einem Cyberangriff beim effizienten und sicheren Reset von Passwörtern zu unterstützen.

Was ist passiert?

Der Cyberangriff auf TfL wurde vermutlich von einem 17-jährigen Teenager aus Walsall durchgeführt, der im Zusammenhang mit dem Vorfall von der britischen National Crime Agency festgenommen wurde. Bis jetzt konnte kein Hinweis darauf gefunden werden, dass der Angriff aufgrund von internen Datenlecks oder ausgenutzten Schwachstellen ermöglicht wurde, sondern lediglich per Fernzugriff erfolgte.

Es wird vermutet, dass der Angreifer in der Lage war, auf Kundendaten zuzugreifen, darunter Namen, Adressen, Kontakt- und Bankinformationen. Durch diese Datenschutzverletzung wurden möglicherweise die Daten von etwa 5.000 Kunden preisgegeben, insbesondere die derjenigen, die eine Erstattung für Oyster beantragt hatten. Die Oyster-Card ist eine elektronische Fahrkarte, die von Pendler im öffentlichen Personennahverkehr der Stadt London und der National Rail in Greater London verwendet werden kann. Aufgrund des Datenlecks sah sich TfL gezwungen, mehrere Dienste wie z. B. Stauüberwachung, externe Buchungssysteme und Rabattkarten zu deaktivieren, um weiteren Zugang des Hackers einzuschränken.

Welche Auswirkungen hatte der Vorfall bisher für TfL?

Aufgrund des Zwischenfalls wurden verschiedene Angebote, wie die Übertragung von Live-Informationen über die Ankunft der U-Bahnen, der Online-Fahrtenverlauf und die Zahlungsabwicklung über die Oyster- und Contactless-App gestört. Außerdem konnte TfL keine Erstattungen für unvollständige Fahrten mit berührungslosen Fahrkarten ausstellen. Der Angriff hat auch die Entwicklung und Einführung technische Projekte verlangsamt, darunter die Ausweitung des kontaktlosen Zahlungsverkehrs auf Bahnhöfen außerhalb Londons.

Nach wie vor gibt es Probleme mit der Live-Auskunft über die Ankunft der U-Bahn auf digitalen Plattformen, und es gibt Schwierigkeiten bei der Bearbeitung von Zahlungen und der Registrierung von Oyster und ZIP-Karten. Außerdem haben sich einige Projekte wie Project Oval infolge des Cyberangriffs verzögert. Zum Zeitpunkt der Erstellung dieses Berichts arbeitet TfL aktiv an der Wiederherstellung der betroffenen Systeme aber kann noch keinen endgültigen Zeitplan nennen, wann der normale Betrieb wieder vollständig aufgenommen werden kann. Der Guardian beschreibt die Nachwirkungen als „langsam brennend und potenziell kostspielig“.

Auch TfL-Mitarbeiter mussten aufgrund des eingeschränkten Zugangs zu Servern und Datenbanken mit Frustrationen umgehen. Um sicherzustellen, das keine kompromittierten Zugangsdaten Folgeangriffe ermöglichen, mussten alle Mitarbeiter ihre digitalen Identitäten aktualisieren und ihre Passwörter manuell zurücksetzen.

Wie wurden die Passwörter von 30.000 TfL-Mitarbeitern sicher zurückgesetzt?

Infolge des Cyberangriffs verlangte Transport for London (TfL) von all seinen rund 30.000 Mitarbeitern, dass diese persönlich zum Zurücksetzen ihrer Passwörter erscheinen. Dieser Prozess beinhaltete die Überprüfung der Identität jedes Mitarbeiters an ausgewiesenen TfL-Standorten. Die Terminvergabe wurde von TfL zentral verwaltet, um sicherzustellen, dass die Mitarbeiter systematisch bearbeitet wurden, um wieder sicheren Zugang zu den TfL-Anwendungen und -Daten zu erhalten.

Dieses Verfahren soll eine sichere Validierung der Identitäten gewährleisten. DICK’S Sporting Goods setzte nach einem Cyberangriff einen ähnlichen Prozess ein, bei dem die Identitäten der Mitarbeiter vor der Wiederherstellung des Systemzugangs manuell per Kamera überprüft wurden.

Manchmal sind solche Sicherheitskontrollen unvermeidlich und da wir die internen Details der TfL-Sicherheitsmaßnahmen nicht kennen, ist es schwer zu sagen, ob der Einsatz einer Lösung zum Zurücksetzen von Passwörtern für alle oder einige Mitarbeiter hilfreich gewesen sein könnte. In jedem Fall ist das manuelle Zurücksetzen einer großen Anzahl von Passwörtern mit mehreren logistischen Herausforderungen verbunden:

- Hoher Zeitaufwand: Der Prozess ist zeitaufwändig und erfordert die Planung und Verwaltung zahlreicher persönlicher Termine, wodurch sich der Zugang der Mitarbeiter zu den erforderlichen Systemen verzögern und die Produktivität beeinträchtigt werden kann.

- Unannehmlichkeiten: Die Mitarbeiter müssen an bestimmten Standorten anwesend sein, um ihre Kennwörter zurückzusetzen, was insbesondere für diejenigen, die sich weit entfernt von diesen Standorten befinden, umständlich sein kann.

- Ressourcenaufwand: Für die sichere Überprüfung und das Zurücksetzen von Kennwörtern sind erhebliche Ressourcen und Anstrengungen erforderlich, was den Recoveryprozess belastet.

- Störungen: Durch unzureichende Zugriffsmöglichkeiten auf interne Systeme und Dienste kann die Fähigkeit des Unternehmens beeinträchtigt werden, auf Kundenanfragen zu reagieren und Erstattungen effizient zu bearbeiten.

- Sicherheitsrisiken: Der Prozess birgt dennoch wieder Sicherheitsrisiken, darunter potenzielle Verzögerungen bei der Sicherung von Konten, Anfälligkeit für Social-Engineering-Angriffe und die Gefahr von Datenlecks oder unbefugtem Zugriff aufgrund des Umgangs mit vertraulichen Informationen.

Sollten Sie sich jemals damit konfrontiert sehen, massenhaft Kennwörter Ihrer Kollegen und Nutzer zurücksetzen zu müssen, wie es bei TfL der Fall ist, könnte einen Self-Service-Lösung zum Zurücksetzen der Active Directory-Kennwörter hilfreich sein.

In welchen Fällen kann eine Self-Service-Lösung zum Zurücksetzen von Kennwörtern noch hilfreich sein?

In bestimmten Szenarien ist es hilfreich, wenn sich die Nutzer auch remote verifizieren und ihre Passwörter selbst zurücksetzen können, ohne dass sie persönlich anwesend sein müssen. Beispielsweise könnten Passwort-Resets im Rahmen einer neuen Kennwortrichtlinie, statt eines Cyberangriffs, erforderlich sein. Self-Service-Resets können Ausfallzeiten und Unterbrechungen interner Abläufe minimieren, so dass betroffene Mitarbeiter schneller wieder Zugang zu den erforderlichen Anwendungen und Daten erhalten. Dadurch kann die Belastung der IT-Mitarbeiter und Helpdesks erheblich reduziert werden.

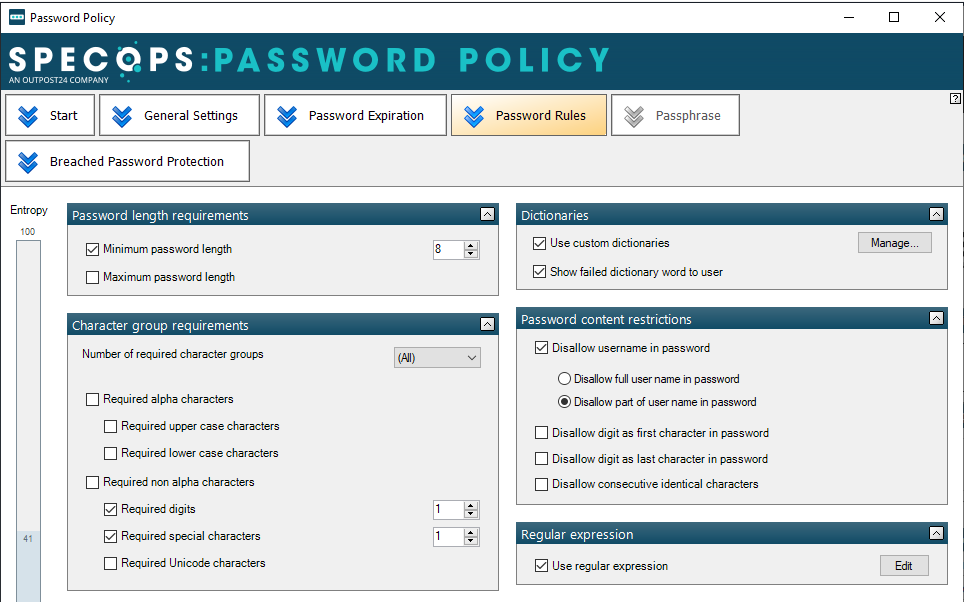

Lösungen wie Specops uReset ermöglichen es Mitarbeitern, ihre Passwörter selbstständig zurückzusetzen, ohne dass sie persönlich zur Überprüfung vor Ort erscheinen, oder via VPN mit dem Firmennentzwerk verbunden sein müssen. Mit Specops uReset wird es möglich, Passwörter von jedem beliebigen Standort, Gerät oder Browser aus zurückzusetzen, egal ob mit oder ohne VPN. So lässt sich der mit dem Zurücksetzen von Passwörtern verbundene Aufwand drastisch reduzieren und die damit verbundenen Kosten sparen.

Wenn Sie die Passwortsicherheit in Ihrem Unternehmen verbessern und gleichzeitig die Abhängigkeit vom IT-Support minimieren möchten, könnte Specops uReset das Richtige sein. Testen Sie es noch heute kostenlos. Wollen Sie mehr darüber erfahren, wie die Tools von Specops Sie bei der Stärkung Ihrer Passwortsicherheit unterstützen kann? Wir beraten Sie gerne!

Zuletzt aktualisiert am 31/12/2025