Wie aufwändig ist es ein mit bcrypt gehashtes Passwort zu erraten? Wir stellen das auf die Probe und verraten, ob so verschlüsselte Passwörter wirkungsvoll geschützt sind. Mehr lesen

Blog

So erzwingen Sie Passwortänderungen bei der nächsten Anmeldung an Azure AD

Das Erzwingen einer Passwortänderung bei der nächsten Anmeldung ist eine gängige Einstellung, die schon seit Jahren verwendet wird. Doch wie lässt sich dies mit Azure AD und einer Synchronisierung von Konten und Kennwörtern aus dem lokalen Active Directory bewerkstelligen?... Mehr lesen

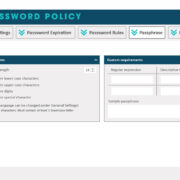

Benutzerfreundliche Passwortrichtlinien – eine Gratwanderung zwischen Akzeptanz und Sicherheit?

Passwortrichtlinien sind ein wichtiger Bestandteil der Sicherheitsarchitektur eines Unternehmens mit dem Ziel, schwache Passwörter zu vermeiden. Wie aber lässt sich Komplexität und Länge sinnvoll vereinen? Mehr lesen

So bekommen Sie Ihre Passwortrichtlinien mit Ihren Cybersecurity KPIs unter einen Hut

Wie beweisen Sie am besten die Wirksamkeit Ihrer Sicherheitsinvestitionen und -bemühungen? Mehr lesen

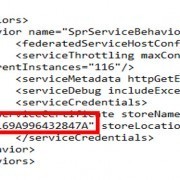

Was ist ein Pass the Hash-Angriff: Alles, was Sie wissen sollten

Was sind „Pass the Hash“-Angriffe, wer ist in Gefahr und warum sind sie eine der gefährlichsten Cybersecurity-Risiken? Hier finden Sie alles zum Thema! Mehr lesen

Passwortfilter für Active Directory? So geht’s!

Unternehmensnamen und kompromittierte Kennwörter in Ihrem Active Directory? Mit Passwortfilter und Specops Breached Password Protection können Sie dieses Risko mindern. Mehr lesen

Sechs Möglichkeiten zur Umsetzung des „Least Privilege“-Prinzips in Ihrem Active Directory

Welche Möglichkeiten bietet Active Directory, um das Least Privilege-Prinzip wirkungsvoll umzusetzen? Wir geben einen ersten Überblick Mehr lesen

Passwortlose Authentifizierung mit Windows Active Directory

Erfahren Sie mehr über verschiedene Verfahren und Standards der passwortlosen Authentifizierung und ihre Umsetzung für Microsoft Windows. Mehr lesen

Warum recycelte Passwörter eine ernstzunehmende Gefahr für Ihre IT-Sicherheit darstellen

Warum sind recycelte Passwörter eine ernsthafte Bedrohung für Ihre IT-Sicherheit darstellen & schützen Sie Ihr Unternehmen vor den Risiken? Mehr lesen

Mehr Sicherheit und Produktivität mit Self-Service-Lösungen zum Zurücksetzen von Passwörtern.

Kann man die Nutzer in die Lage versetzen, ihr Passwort sicher und selbstständig zurückzusetzen? Die Antwort lautet "ja" und warum es sich auch für Ihre Organisation lohnen kann, beleuchten wir in diesem Beitrag. Mehr lesen