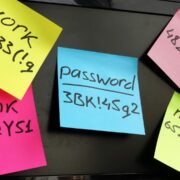

Für viele Use-Cases, ist die passwortlose Anmeldung traditionellen Login-Verfahren überlegen. Dennoch hat das Passwort weiterhin seine Daseinsberechtigung, wenn es richtig implementiert ist. Lesen Sie mehr... Mehr

Blog

Letzte Chance! Das Krankenhauszukunftsgesetz als Game Changer für die IT Sicherheit von Krankenhäuser

Nutzen Sie das Förderungsangebot der Länder bereits, um die IT-Infrastruktur und Services Ihrer Institutionen zu verbessern? Wir geben einen kurzen Einblick in die Ziele des KHZG Mehr

Was ist Red Teaming?

Was versteht man eigentlich unter Red Teaming? Und was ist der Unterschied zwischen einem Pentest und Red Teaming? Hier finden Sie die Antworten! Mehr

Hilft oder schadet ein Ablaufdatum für Passwörter Ihrer Passwortsicherheit?

Was sind die Argumente und Empfehlungen zum Ablaufdatum für Kennwörter? Wie lassen sich diese Empfehlungen benutzerfreundlich umsetzen? Lesen Sie mehr... Mehr

Was ist Password Spraying?

Wir bedeutet Passwort Spraying und wie kann man sich davor schützen? Genau diese Fragen werden hier in unserem Artikel umfassend beantwortet! Mehr

Specops Password Policy 7.8 – Automatisierte Updates der Breached Password Protection Express-Liste durch Cmdlets & weitere Funktionen

Heute haben wir die neueste Version von Specops Password Policy 7.8 veröffentlicht. In diesem Post werden wir einen Blick auf die Neuerungen werfen: Neu: Automatisierte Updates der Breached Password Protection Express-Liste via Cmdlets In diesem Release haben wir neue... Mehr

Sichern Sie Authentifizierungstokens indem Sie die Delegierung von Administratorkonten verhindern

So erhalten Sie eine Liste aller Active Directory-Administratorkonten, die nicht vor Identitätswechsel geschützt wurden. Mehr

Die Nutzen von Passwortlisten mit kompromittierten Kennwörtern

Warum sind Passwortlisten mit kompromittierten Passwörter nützlich? Warum dies so ist und weitere Fragen beantworten wir in diesem Artikel! Mehr

Was kann passieren, wenn ein Unternehmen eine Datenpanne nicht meldet?

Eine Datenpanne kann schnell passieren – entweder durch menschliches Versagen oder aber durch Hacker, Ransomware oder Malware. Besonders wichtig ist dabei, sich als Unternehmen korrekt zu verhalten, wenn man einen Imageverlust und hohe Geldstrafen vermeiden möchte. Wir zeigen Ihnen... Mehr

Die Top 10 Social Media Plattformen als Basisbegriffe für Passwörter und die Gefahren der Wiederverwendung von Passwörtern [Neue Daten]

Heute veröffentlicht das Specops-Security Research Team die aktuellen Analysergebnisse über die Wiederverwendung von Passwörtern auf Social Media Plattformen. Die Veröffentlichung dieser Ergebnisse fällt zeitlich mit der neuesten Ergänzung des Specops Breached Password Protection Service zusammen. Mit dieser Datenbank, die... Mehr