So nutzen Sie ChatGPT, um eine maßgeschneiderte Passwort-Sperrliste zu erstellen

Table of Contents

Wenn Cyberkriminelle versuchen sich mittels Passwörtern Zugriff zu Unternehmensnetzwerke zu verschaffen, dann werden sie natürlich für die ersten Versuche die am leichtesten zu erratenden Passwörter ausprobieren. Denn die Wahrscheinlichkeit ist groß, dass einige Nutzer einfach zu erratenden Passwörter verwenden. Daher sollten Unternehmen solche schwachen Kennwörter mithilfe von Exklusion-, Black-, Filter oder Sperrlisten unterbinden und Nutzer dazu zwingen, ein stärkeres und schwerer zu erratendes Kennwort zu vergeben.

Solche Ausschlusslisten sind spezielle Listen von Wörtern, Phrasen und Zeichenkombinationen, die Endbenutzer bei der Erstellung ihrer Passwörter nicht verwenden dürfen. Sie enthalten oft zwei Elemente: allgemeine Wörter und Begriffe, die in allen Organisationen verwendet werden (z. B. „admin“, „password“ und „welcome“), sowie individuelle Begriffe die im Zusammenhang mit Ihrer Organisation (wie Produktnamen, Markennamen etc.) oder Branche stehen.

Durch die Verwendung solcher Passwort-Sperrlisten im Zusammenhang mit Ihren Passwortrichtlinien erhält Ihr Unternehmen einen weiteren Schutz gegen zielgerichtete, auf Zugangsdaten basierende Angriffe. Doch welche Begriffe gehören in solch eine Liste? Im Folgenden erfahren Sie, wie Sie diesen Prozess mithilfe von ChatGPT ein wenig vereinfachen können.

So nutzen Cyberkriminelle fehlende Passwort-Sperrlisten gegen Sie aus

Der Mensch ist ein Gewohnheitstier – das bedeutet, dass viele Benutzer sich für leicht zu merkende (und daher leicht zu erratende) Passwörter entscheiden. Hacker wissen das und nutzen daher Angriffstaktiken, um die Zeit zum Erraten eines Passwortes so gering wie möglich zu halten. So werden beispielsweise Wörterbücher mit Brute-Force-Techniken kombiniert, um in kürzester Zeit Passwörter zu knacken. Wenn ein Hacker es auf Ihr Unternehmen abgesehen hat, ist es wahrscheinlich, dass er auch Begriffe zu diesen Wörterbüchern hinzugefügt hat, die speziell für Ihr Unternehmen und Ihre Branche gelten.

Leider stellen nicht nur unternehmens- oder branchenspezifische Begriffe eine Gefahr für die Sicherheit Ihrer Organisation dar. Auch Listen aus bereits kompromittierten Passwörtern werden von Angreifern genutzt, um sich Zugriff zu Unternehmensnetzwerken zu verschaffen. Solche Listen sollten dementsprechend auch in Ihren Passwort-Sperrlisten zu finden sein.

So erstellen Sie mit ChatGPT Ihre eigene Passwort-Sperrliste

Um mithilfe von ChatGPT oder anderen KI-Tools eine, auf Ihre Organisation zugeschnittene Sperrliste von Begriffen und Passwörtern zu erstellen, gehen Sie folgendermaßen vor:

Öffentlich verfügbare Passwortlisten

Es gibt bereits mehrere fertige Listen oder Dateien von kompromittierten Passwörtern, die kostenlos heruntergeladen werden können und als Grundlage für ein eigenes Passwort-Wörterbuch dienen können. Auch ChatGPT verweist auf bekannte Listen wie HaveIBeenPwned-API und RockYou. Darüber hinaus wurden noch einige andere vorgeschlagen, die wir hier aber nicht alle einzeln auflisten werden. Daraus können Sie dann die auswählen, die für Ihre Situation relevant sind und diese kombinieren.

Unternehmensspezifische Kennwörter, die einfach zu erraten sind

Als Nächstes sollten Sie über Wörter, Begriffe und Phrasen nachdenken, die speziell auf Ihr Unternehmen zutreffen. Beispielsweise der Name Ihres Unternehmens, der Standort, die Produkte, Projekt-Codenamen usw. Das folgende Beispiel ist fiktiv und wurde von uns erstellt – die Übung ist natürlich effektiver, wenn Sie konkretere Informationen in Ihren Prompt aufnehmen. Mit ChatGPT haben wir etwa zehn Kategorien potenziell schwacher Passwörter erstellt (einige sind besser als andere!). Im Folgenden haben wir die ersten drei Kategorien für unser fiktives Unternehmen aufgelistet.

Wir haben ChatGPT auch gebeten, Variationen dieser potenziell schwachen Passwörter zu erstellen, da Nutzer oft einfach einen Großbuchstaben und ein Sonderzeichen zu einem schwachen Passwort hinzufügen, um die Passwortrichtlinien eines Unternehmens zu erfüllen. Das Ergebnis können Sie unten sehen. Auch hier haben wir nicht alles als Screenshot festgehalten, sondern nur die ersten drei Sets von Beispielen, die die KI vorgeschlagen hat.

Zusammenführung der Ergebnisse

Nun möchten Sie eine Datei erstellen, die Sie zu den bereits aufbereiteten, frei verfügbaren Sperrlisten hinzufügen können. Hier finden Sie einige technische Hinweise zur Einrichtung Ihres eigenen Wörterbuchs. Es lohnt sich auch, diesen Prozess nach und nach zu verfeinern und mehrmals im Jahr zu aktualisieren.

Denken Sie daran: Wenn Sie die Liste mit möglichen Kennwörtern so einfach erstellen können, können das auch potenzielle Angreifer!

Maßgeschneiderte Passwort-Sperrlisten – die nächsten Schritte

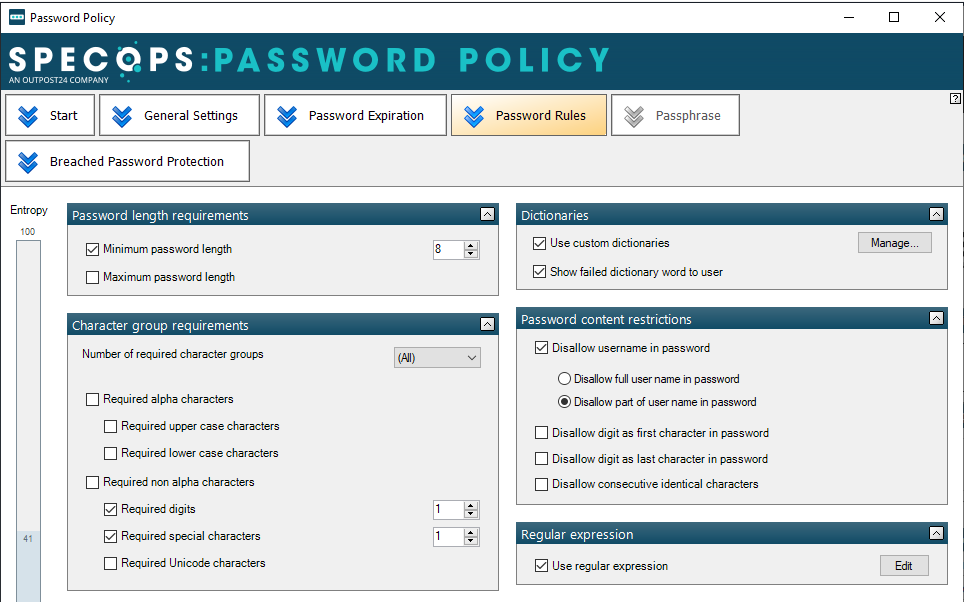

Die beste Verteidigung gegen passwortbasierte Cyberangriffe ist eine umfassende Strategie zur Beseitigung schwacher und kompromittierter Passwörter. Die Integration von spezifischen Passwort-Sperrlisten in Ihre Kennwortrichtlinien trägt dazu bei, die Sicherheit Ihrer Organisation zu verbessern und unbefugte Zugriffe auf die Benutzer, Daten und Systeme Ihrer Organisation zu vereiteln. Doch so wie die Angreifer ihre Angriffstechniken immer weiter verfeinern, müssen auch wir unsere Sicherheitsvorkehrungen entsprechend anpassen, denn selbst starke Kennwörter können im Laufe der Zeit und ohne das Wissen des Nutzers kompromittiert werden. Doch hier kommen die Boardmittel von Active Directory schnell an ihre Grenzen und der Einsatz von Third-Party-Integrationen, wie Specops Password Policy ist nötig, um solche ein Monitoring umzusetzen.

Wenn Sie zum Beispiel Ihre Sperrliste mit dem Breached Password Protection-Addon von Specops Password Policy kombinieren, werden die Passwörter in Ihrem Active Directory zusätzlich täglich mit unserer Datenbank von mehr als vier Milliarden kompromittierten Passwörtern abgeglichen. Unsere Datenbank enthält Informationen aus bekannten Leaks sowie unserem eigenen Honeypot-System und Zugangsdaten, die durch Malware gestohlen wurden. Wollen Sie mehr darüber erfahren, wie die Tools von Specops Sie bei der Stärkung Ihrer Passwortsicherheit unterstützen kann? Wir beraten Sie gerne!

Zuletzt aktualisiert am 31/12/2025