So können Sie einem neuen Mitarbeiter sein AD-Passwort festlegen lassen, ohne ein Initialpasswort auf unsichere Weise weiterzugeben. Mehr lesen

Authentifizierung

Cyberangriffe auf Dritte – Sind Ihre Daten in Gefahr?

Was tun, wenn ein Dienstleister oder Lieferanten von einem Cyberangriff betroffen ist? Wie mögliche Gefahren identifizieren und mindern? Erfahren Sie mehr im Blogpost Mehr lesen

[Neue Studie] Nicht so temporär wie gedacht: Die am häufigsten kompromittierten Initialpasswörter

Specops zeigt, welche Initialpasswörter bereits kompromittiert sind und sofort aus Ihrem Active Directory gebannt werden sollten. Mehr lesen

Passphrasen statt Passwörter – warum? | Best-Practice Guide für Passphrasen

Können Passphrasen sicherer als Passwörter sein und wie können Sie als Sicherheitsverantwortlicher oder Admin die Vergabe von Passphrasen anstelle von "gewöhnlichen" Passwörtern fördern? Mehr lesen

Wirkungsvoller Schutz des IT-Helpdesk vor modernen Social Engineering Angriffen

In diesem Webinar-on-Demand zeigen wir, Organisationen Ihren Helpdesk gegen Social Engineering-Angriffe schützen können. Mehr lesen

Specops Software präsentiert „First Day Password“ – Für ein geheimes Initialpasswort

Wir zeigen, wie Sie mithilfe von Specops First Day Password die Gefahr durch die unsichere Übermittlung von Initialpasswörtern vermeiden können. Mehr lesen

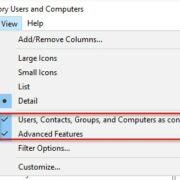

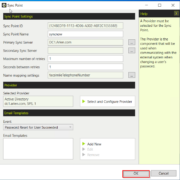

Best-Practices für die Implementierung von Specops Password Policy

Die Einführung einer neuen Passwortrichtlinie ohne entsprechenden Umsetzungsplan ist ein Garant für Desaster. Erfahren Sie in den folgenden Abschnitten, wie Sie Specops Password Policy in Ihrer Organisation integrieren können Mehr lesen

Active Directory gesichert? Mit EASM gehen Sie den nächsten Schritt zum Schutz Ihrer Zugangsdaten

Kompromittierte Zugangsdaten befinden sich nicht nur in Active Directory. Lesen Sie mehr, wie Sie diese Gefahr in Ihrer Angriffsfläche aufspüren und nachhaltig mindern können. Mehr lesen

Webinar-on-Demand „Passwörter? Aber sicher! – Ein pragmatischer Ansatz für die sichere Authentifizierung“

In diesem Webinar-on-Demand zeigen wir, wie Passwörter stark und geheim bleiben. Mehr lesen

Vermeiden Sie hohe Prämien für Cyberversicherungen durch Verbesserung Ihrer Active Directory-Sicherheit

Erhöhen Sie Ihre Chance auf eine bezahlbare Cyberversicherung mit diesen Maßnahmen zum Schutz Ihres Active Directory. Mehr lesen