Anforderungen von Cyber-Versicherungen an Ihr Active Directory

Table of Contents

Wenn Sie festgestellt haben, dass die Cyber-Versicherungsprämien für Ihr Unternehmen im letzten Jahr gestiegen sind, sind Sie nicht allein. Angesichts der sich weiterentwickelnden Cyber-Bedrohungen, der Zunahme von Ransomware-Angriffen und der Allgegenwärtigkeit von hybriden und dezentralen Arbeitsgruppen reagieren die Versicherer mit Preiserhöhungen, strengeren Bedingungen für die Versicherungsfähigkeit und einer Überarbeitung der Abdeckung.

Aber was bedeutet das alles für Ihr Unternehmen? Ein Bereich, den die Versicherer sehr genau unter die Lupe nehmen, ist die Active Directory-Zugriffskontrolle für diejenigen, die das lokale Identitäts- und Zugriffsmanagementsystem von Microsoft für die Authentifizierung und Zugriffsberechtigung verwenden. Da die Kompromittierung von Identitäten und Passwörtern nach wie vor eine der größten Bedrohungen für Cyberangriffe darstellt, möchten die Versicherungsunternehmen mehr Details über die Nutzung privilegierter Konten und deren Exposure, Offboarding-Prozesse und Authentifizierungsrichtlinien erfahren.

Im Folgenden gehen wir der Frage nach, warum Tarife für Cyber-Versicherungen steigen und was Ihre Organisation tun muss, um die Voraussetzungen für eine Versicherung zu erfüllen.

Die Nachfrage nach Cyber-Versicherungen

Für den Anstieg der Prämien für Cyber-Versicherungen sind mehrere Faktoren ausschlaggebend, von denen sich viele bereits seit vielen Jahren entwickelt haben, die aber durch pandemiebedingte Trends beschleunigt wurden. Der erste Faktor ist die Zunahme von Telearbeit. Dezentrale Arbeitsverhältnisse bedeuten, dass es mehr Systeme außerhalb des zentralen Netzwerkes gibt, was die Anfälligkeit für Cyberangriffe erhöht.

Die Pandemie war auch ein treibender Faktor für die Probleme in der Lieferkette, die besonders anfällig für Cyberangriffe und Sicherheitsverletzungen war. Infolge dieser Angriffe gab es eine Nachfrage nach mehr Versicherungsschutz, insbesondere für den Fall eines Ransomware-Angriffs.

Angesichts der zunehmenden Kritikalität und Komplexität der IT-Sicherheit für Organisationen werden auch die Tarife für Cyber-Versicherungen immer weiter ansteigen, um einen maximalen Versicherungsschutz zu gewährleisten. Es gibt jedoch bestimmte Richtlinien und Sicherheitsmaßnahmen, die Ihre Organisation umsetzen kann, um den erforderlichen Versicherungstarif zu verringern.

Voraussetzungen für die Cyber-Versicherung und was das für Ihr Active Directory bedeutet

Versicherungsanbieter bevorzugen Unternehmen, die die Zuverlässigkeit ihrer Sicherheitsmaßnahmen nachweisen können, gegenüber Unternehmen, bei denen massive finanzielle Verluste wahrscheinlicher sind. Bei der Beantragung von Cyber-Versicherungsschutz ist es üblich, die aktuellen Sicherheitsmaßnahmen des Unternehmens zu beschreiben, in der Regel in Form eines Fragebogens zur Selbsteinschätzung. Dies hilft dem Versicherer bei der Bewertung der Risiken, die mit der Deckung verbunden sein können.

Zu den Sicherheitsrichtlinien und -praktiken, auf die Versicherer achten, gehören die Erfassung und Reaktion von Endpunkten, Multi-Faktor-Authentifizierung, Schulung von Endbenutzern, das Vulnerability Management und vieles mehr. Jede Cyber-Versicherungspolice kann unterschiedliche Anforderungen an die Voraussetzungen für die Versicherungsfähigkeit stellen oder unterschiedliche Risiken bewerten, um den Tarif zu bestimmen. Im Allgemeinen sind dies Elemente, die in den meisten IT-Sicherheitsmaßnahmen vorgesehen sein sollten. Für Unternehmen, die Active Directory verwenden, gibt es folgende Punkte, auf die Sie sich vorbereiten müssen, wenn Sie eine Cyber-Versicherung in Betracht ziehen oder Ihren bestehenden Versicherungsschutz aktualisieren möchten.

Verwaltung privilegierter Zugriffe und Nutzung privilegierter Konten

Versicherungsgesellschaften für Cyber-Versicherungen stellen immer häufiger Fragen dazu, wie die Verwaltung von privilegierten Zugängen in der Active Directory-Infrastruktur des Unternehmens gehandhabt wird, einschließlich der Frage, wer Zugriff auf privilegierte Konten hat und wie die IT-Abteilung deren Nutzung nachvollziehen kann. Außerdem wollen sie wissen, welche Verfahren zur Überprüfung dieser Konten vorhanden sind. In einigen Fällen können Sie als hochriskant eingestuft werden, wenn Sie mehr als 5 Domänenadministratorkonten haben.

- Wie hoch ist die Anzahl der Benutzerkonten in der Gruppe der Domänenadministratoren, einschließlich der Dienstkonten?

- Müssen Systemadministratoren über eindeutige privilegierte Anmeldeinformationen für administrative Aufgaben verfügen, die von ihren Benutzeranmeldeinformationen für den täglichen Zugriff getrennt sind?

- Ist für privilegierte Konten (einschließlich Domänenadministratoren) eine Multifaktor-Authentifizierung erforderlich?

- Haben Sie strengere Kennwortrichtlinien für Ihre Domänenadministratorkonten als für andere Benutzergruppen?

- Haben Sie strengere Kennwortrichtlinien für Ihre Dienstkonten als für normale Benutzer?

Offboarding-Prozesse für ausscheidende Mitarbeiter

Verfügt die Organisation über einen Offboarding-Prozess für den Umgang mit ausscheidenden Mitarbeitern? Veraltete Konten, die im Active Directory verbleiben, stellen eine enorme Bedrohung dar, und einige Versicherungsanbieter können Ihr Unternehmen als risikoreich einstufen, wenn das Offboarding nicht innerhalb von 24 Stunden erfolgt. Bei dem berüchtigten Colonial Pipeline-Angriff nutzten die Angreifer veraltete VPN-Anmeldedaten, um sich Zugang zum internen Netzwerk zu verschaffen. Es ist wichtig, dass Sie über den richtigen Überblick und die richtigen Tools verfügen, um veraltete Active Directory-Anmeldeinformationen aufzuspüren, und dass Sie über die richtigen Offboarding-Prozesse verfügen, um sicherzustellen, dass veraltete Konten korrekt verarbeitet werden

- Wie lange dauert es, bis Sie die Benutzer abmelden?

- Ist der Offboarding-Prozess automatisiert?

Authentifizierungsanforderungen

Authentifizierungs- und Passwortsicherheit sind von entscheidender Bedeutung, wenn es um generelle Active Directory-Sicherheit und Active Directory-spezifische Angriffe wie Kerberoasting geht. Angenommen, ein Angreifer kann zunächst in das Netzwerk eindringen und ein Konto auf niedriger Ebene kompromittieren. Dann kann er Kerberoasting und andere Angriffe nutzen, um Konten auf höherer Ebene zu kompromittieren, z. B. Dienstkonten, die mit einem Service Principal Name verbunden sind. Die meisten Dienstkonten werden nicht mit einer Multi-Faktor-Authentifizierung gesichert, da sie mit kritischen Diensten verbunden sind, die in der jeweiligen Umgebung laufen.

Fernzugriff

Die Authentifizierungsanforderungen für Mitarbeiter, die aus der Ferne auf das Unternehmensnetzwerk zugreifen, sind ein weiterer Aspekt. Es ist wichtig zu beachten, dass Active Directory Domain Services keine native Multi-Faktor-Authentifizierung in die Lösung integriert hat. Da die Multi-Faktor-Authentifizierung zu einer Voraussetzung für eine starke Cybersicherheit geworden ist, müssen Unternehmen mit Active Directory-Benutzerkonten vor Ort überlegen, wie sie die Multi-Faktor-Authentifizierung effektiv implementieren können.

- Verlangt Ihr Unternehmen per Richtlinie eine Multifaktor-Authentifizierung für den Remote-Zugriff aller Mitarbeiter auf Unternehmensressourcen?

- Verlangt Ihr Unternehmen per Richtlinie eine Multifaktor-Authentifizierung für den gesamten Fernzugriff auf Unternehmensressourcen (Auch bei Lieferanten und Auftragnehmer)?

Active Directory-Best Practices

Zusätzlich zu den oben genannten Punkten können Versicherungsanbieter bei der Bewertung Ihres Active Directory-Sicherheitsniveaus auch auf folgende Best Practices achten:

- Patching und Betriebssystem-Updates für Domänencontroller: Wird Active Directory mit den neuesten Sicherheits-Patches und Updates auf dem neuesten Stand gehalten, um bekannte Schwachstellen zu beheben?

- Überwachung und Prüfung: Werden Überwachungs- und Audit-Mechanismen eingesetzt, um Benutzeraktivitäten zu verfolgen, unbefugte Zugriffsversuche oder verdächtiges Verhalten zu erkennen?

- Verschlüsselung: Werden Daten, die zwischen Active Directory-Komponenten übertragen werden, und sensible Daten, die in Active Directory gespeichert sind, durch Verschlüsselung geschützt?

- Schulungen zum Thema IT-Sicherheit: Bietet Ihr Unternehmen seinen Mitarbeitern fortlaufende Schulungen zum Thema IT-Sicherheit an, und ist der Umfang/die Häufigkeit der Schulungen angemessen?

So kann Ihnen Specops helfen

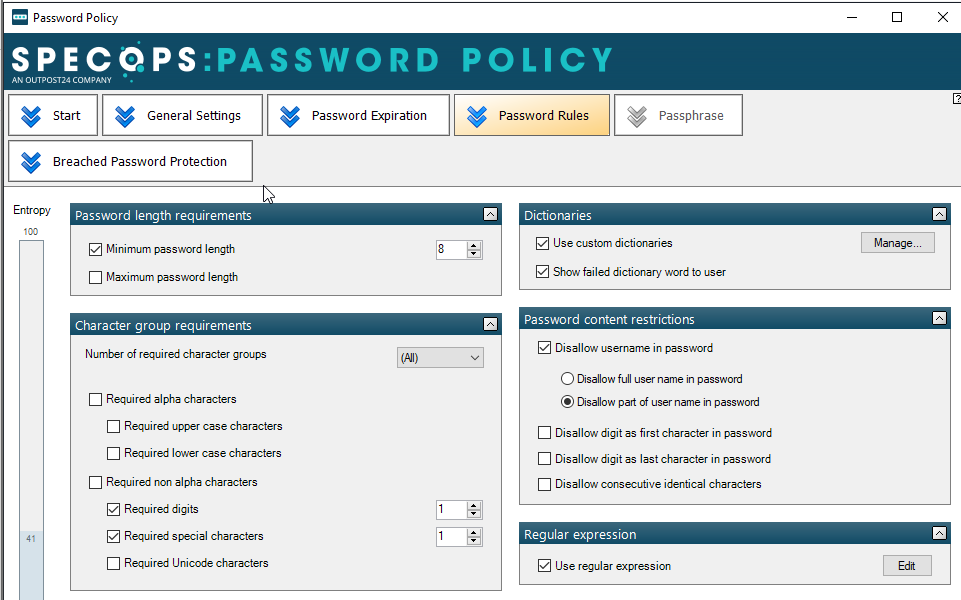

Eine der Herausforderungen bei Active Directory ist die Übersicht über Passwortrelevante Sicherheitsrisiken. Blinde Flecken in diesen Themen in Ihrem Active Directory können zu einer Kompromittierung führen, sogar mit Multi-Faktor-Authentifizierung. MFA macht es für Angreifer zwar schwieriger, Konten zu kompromittieren, aber es ist nicht unmöglich. Mit zusätzlichen Sicherheitsebenen, wie der von der NIST empfohlenen Prüfung auf kompromittierte Kennwörter, können Unternehmen ihre Sicherheit bei der Authentifizierung verbessern.

In Situationen, in denen gestohlene oder kompromittierte Passwörter dazu verwendet werden können, ein ganzes Unternehmen anzugreifen, können verstärkte Cybersicherheitsmaßnahmen rund um den Passwortschutz den Unterschied zwischen einer sicheren digitalen Umgebung und einer kostspieligen Wiederherstellung ausmachen. Die Sensibilisierung für kompromittierte Passwörter ist von entscheidender Bedeutung und kann durch das kostenlose Tool Specops Password Auditor erfolgen, das Konten mit kompromittierten Passwörtern identifizieren kann.

Specops Password Auditor bietet auch Einblick in Administratorkonten, veraltete Konten, delegierbare Administratoren und andere Gefahren in Active Directory. Sie können Ihre Active Directory-Umgebung schnell scannen und Schwachstellen in Bezug auf Konten und Passwörter aufdecken. Viele der von Specops Password Auditor zur Verfügung gestellten Funktionen ermöglichen es Unternehmen, die Anforderungen der Cyber-Versicherung an die Kontenprüfung zu erfüllen und gleichzeitig die Passwortsicherheit der Umgebung zu stärken.

Eine starke Passwort-Policy ist nur eine Möglichkeit, die Daten Ihres Unternehmens vor Cyber-Bedrohungen zu schützen und eine Cyber-Versicherung abzuschließen. Da sich die Cyberkriminalität ständig weiterentwickelt und immer komplexer wird, müssen sich auch Ihre Cybersicherheitsrichtlinien und -lösungen mit ihr weiterentwickeln.

Zuletzt aktualisiert am 31/12/2025