Nous utilisons des cookies et d’autres technologies sur notre site web pour vous proposer l’ensemble de nos fonctionnalités. Ils peuvent également être mis en place à des fins d’analyse. En continuant à utiliser notre site web, vous acceptez l’utilisation de cookies. Pour plus d’informations, notamment sur la manière de les désactiver, veuillez consulter notre politique de confidentialité.

Élévation des privilèges Active Directory

Table of Contents

Les vulnérabilités et les risques encourus ne manquent pas dans le monde numérique d’aujourd’hui. Les attaquants utilisent tous les moyens possibles pour compromettre les données sensibles de l’entreprise. Cependant, l’un des moyens les plus courants pour les cybercriminels pour s’introduire dans votre environnement consiste à compromettre les comptes d’utilisateurs. Le Saint Graal de la compromission de compte d’utilisateur est l’accès à un utilisateur ou à un groupe privilégié.

Un compte privilégié Active Directory est un compte doté de droits ou de privilèges élevés dans un système ou une autre ressource stratégique de l’environnement informatique de l’entreprise. En général, il peut s’agir de comptes de groupes d’administrateurs de très haut niveau tels que les groupes convoités d’administrateurs de domaine ou d’administrateurs d’entreprise. Un attaquant ayant accès à un compte dans l’un de ces groupes possède en quelque sorte les « clés du royaume ».

Attaque par élévation de privilèges Active Directory

Un attaquant peut commencer son attaque par escalade de privilèges de plusieurs façons. Il peut tenter d’accéder au réseau interne à l’aide d’un e-mail de phishing contenant une pièce jointe ou un lien malveillant. Un utilisateur final peu méfiant qui installe l’application malveillante donne à l’attaquant les moyens de récolter des informations d’identification supplémentaires. L’attaquant peut être en mesure de compromettre un compte de niveau inférieur non privilégié en utilisant cette méthode.

Ce premier compte compromis permet à l’attaquant d’effectuer une reconnaissance et de récolter d’autres informations d’identification en mémoire dans le poste de travail compromis. Si l’un de ces comptes se trouve être un compte privilégié, ce n’est qu’une question de temps avant que l’attaquant puisse voler et usurper l’identité du mot de passe haché de l’utilisateur privilégié.

Une fois que l’attaquant a mis la main sur le hachage de l’utilisateur privilégié, les dommages qu’il peut causer sont sans fin. Bien qu’il ait la capacité de causer des dommages sur les données et les ressources réseau, un attaquant continuera d’enquêter silencieusement sur les ressources de l’entreprise à l’aide du compte privilégié et créera des portes dérobées au cas où la compromission initiale du compte serait découverte.

Les attaquants peuvent également utiliser d’autres moyens pour lancer une attaque par escalade de privilèges, tels que la pulvérisation de mots de passe, le ciblage de différents comptes avec des mots de passe connus ou des mots de passe potentiellement piratés, qui sont utilisés dans l’environnement.

Visibilité sur les problèmes de sécurité des mots de passe Active Directory

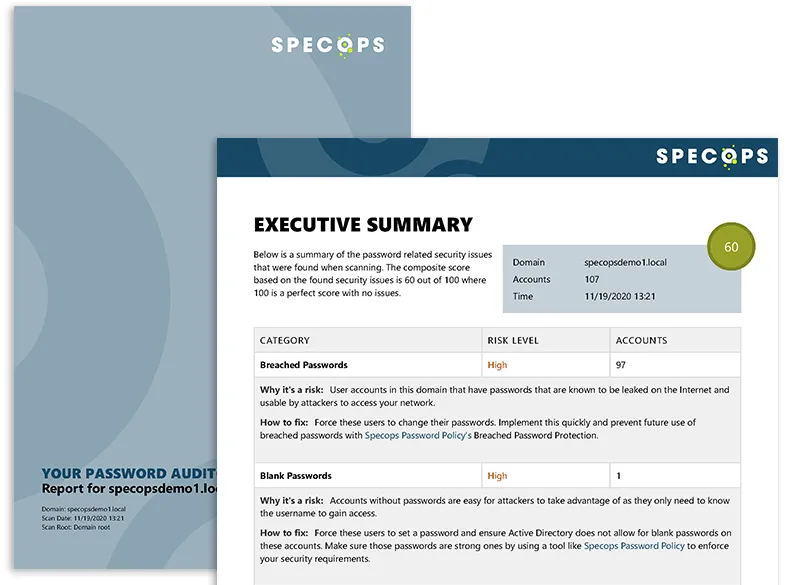

L’un des défis auxquels sont confrontées les organisations avec Active Directory est d’avoir une visibilité sur l’état actuel des mots de passe des utilisateurs. En utilisant les outils natifs d’Active Directory, il n’y a aucune visibilité sur les mots de passe faibles, les mots de passe réutilisés ou même les mots de passe corrompus. Specops Password Auditor est un outil disponible gratuitement qui permet aux entreprises de vérifier rapidement l’état des mots de passe dans leur environnement Active Directory. Password Auditor effectue les vérifications suivantes dans l’environnement :

- Mots de passe vides

- Mots de passe piratés

- Mots de passe identiques

- Comptes administrateur

- Comptes administrateur obsolètes

- Mot de passe non requis

- Mot de passe n’expirant jamais

- Expiration des mots de passe

- Mots de passe expirés

- Politiques de mot de passe

- Utilisation de la stratégie de mot de passe

- Conformité à la politique de mot de passe.

Si vous redoutez une attaque par escalade de privilèges, gardez bien en tête les comptes rendus sur les mots de passe corrompus et sur les comptes d’administrateur obsolètes. Comme mentionné précédemment, les pirates utilisent souvent des bases de données de mots de passe piratés pour compromettre les comptes dans les environnements Active Directory. De plus, un compte administrateur obsolète peut être dangereux s’il est laissé sans surveillance dans AD. Quelques minutes seulement après une analyse par Specops Password Auditor, les administrateurs ont une visibilité complète sur les problèmes importants de mots de passe et de comptes.

Conclusion

Les attaques par escalade de privilèges Active Directory sont souvent rendues possibles par des mots de passe Active Directory trop faibles, corrompus ou autrement inefficaces. En utilisant les outils natifs fournis dans Active Directory, les entreprises ont du mal à avoir une visibilité sur les problèmes de mots de passe courants dans leurs environnements AD. Specops Password Auditor fournit les outils nécessaires aux entreprises pour analyser rapidement les comptes d’utilisateurs à la recherche de nombreuses vulnérabilités de mots de passe et de comptes.

(Dernière mise à jour le 10/03/2022)