Comment vérifier si un compte AD est verrouillé ?

Table of Contents

La politique de verrouillage des comptes dans la stratégie de groupe Active Directory (en anglais) définit le nombre de tentatives de connexion échouées avant qu’un compte utilisateur ne soit verrouillé. Une fois le compte verrouillé, il ne peut plus être utilisé (même avec le bon mot de passe) jusqu’à ce que la durée de verrouillage du compte (« account lockout » en anglais) soit écoulée ou qu’un administrateur le déverrouille manuellement. C’est là que vous intervenez.

La politique de verrouillage des comptes dissuade les cybercriminels de réaliser des attaques par force brute contre des comptes Active Directory, mais cette fonctionnalité peut causer un énorme mal de tête à un administrateur système et à l’équipe informatique lorsqu’un utilisateur final impatient cherche une solution de contournement.

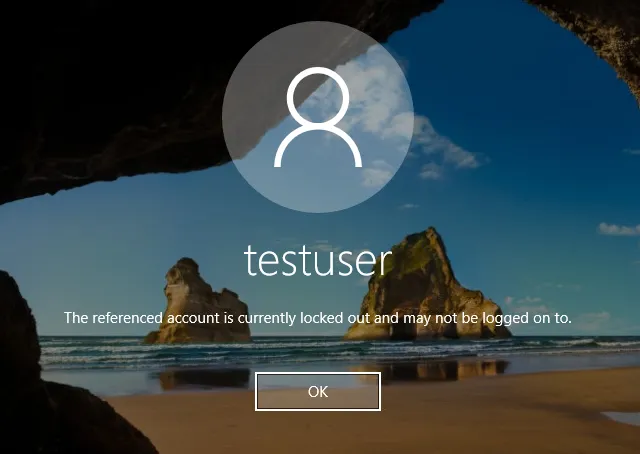

Voici un exemple de ce que voit un utilisateur final lorsqu’il se trouve dans le purgatoire du verrouillage de l’Account Lockout Policy (ALP).

Vérifier l’état de verrouillage d’un compte AD

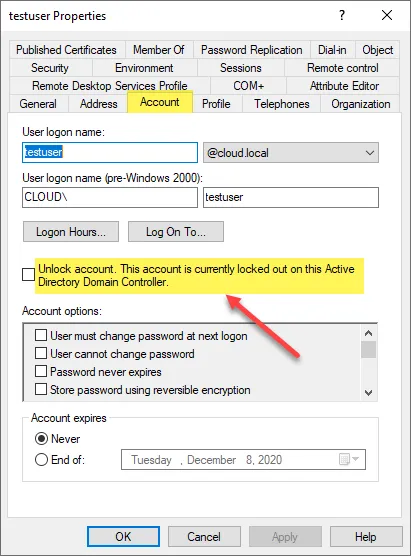

Comment les administrateurs peuvent-ils vérifier si un compte Active Directory est verrouillé ? Dans ADUC, accédez aux propriétés de l’utilisateur, puis à l’onglet Compte. Vous verrez le message suivant si un compte est verrouillé :

- Déverrouiller le compte. Ce compte est actuellement verrouillé sur ce contrôleur de domaine Active Directory.

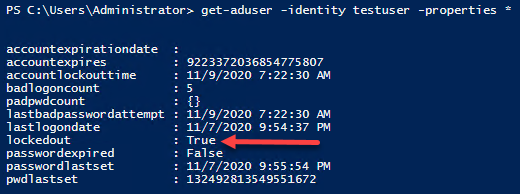

Les administrateurs peuvent également utiliser PowerShell pour interroger un compte Active Directory et vérifier son statut. Vous pouvez utiliser ce qui suit sur un contrôleur de domaine pour vérifier les propriétés d’un compte d’utilisateur.

Import-Module ActiveDirectory

get-aduser -identity testuser -properties * | select accountexpirationdate, accountexpires, accountlockouttime, badlogoncount, padpwdcount, lastbadpasswordattempt, lastlogondate, lockedout, passwordexpired, passwordlastset, pwdlastset | format-list

Déverrouillage des comptes utilisateurs Active Directory

Le processus de déverrouillage d’un compte est simple. Par défaut, un compte peut être déverrouillé de deux façons. Il s’agit soit de l’intervention de l’administrateur, soit de l’attente de l’expiration de la durée de verrouillage du compte.

Un administrateur peut déverrouiller le compte utilisateur en utilisant soit l’interface graphique ADUC, soit PowerShell. Examinons brièvement les deux méthodes.

En utilisant le snap-in ADUC, un administrateur peut cocher la case à côté de la case Déverrouiller le compte. Ce compte est actuellement verrouillé sur ce contrôleur de domaine Active Directory.

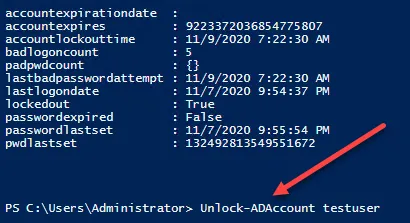

Cette opération est également facile à réaliser à l’aide de PowerShell. Les administrateurs peuvent utiliser la cmdlet PowerShell suivante .

Unlock-ADAccount <username>

Déblocage des comptes en libre-service

Dans la mesure où de nombreuses organisations prennent en charge des employés à distance, les flux de travail en libre-service pour les utilisateurs finaux sont extrêmement bénéfiques. Les solutions en libre-service font gagner du temps et de l’argent au service informatique en réduisant le nombre de tickets d’assistance et en incitant les utilisateurs à prendre en charge la sécurité et la mise à jour de leurs mots de passe. Le travail à distance peut, depuis quelque temps, accroître le problème des justificatifs d’identité mis en cache, ce qui signifie davantage de blocages et d’appels au service d’assistance. Des options de self-service fiables réduiront la charge de travail de votre service d’assistance.

Specops uReset est une excellente option de self-service qui permet aux utilisateurs finaux d’effectuer des tâches quotidiennes liées à la gestion des mots de passe et des comptes dans Active Directory.

Specops uReset est une solution en libre-service qui permet aux utilisateurs de réinitialiser en toute sécurité leurs mots de passe Active Directory. Les utilisateurs finaux peuvent lancer le processus de réinitialisation des mots de passe à partir de n’importe quel navigateur, de leur appareil mobile ou directement à partir de l’écran de connexion Windows sur leurs postes de travail. Specops uReset peut avertir un utilisateur final lorsqu’il est bloqué et l’aider à débloquer le compte sans intervention manuelle de l’administrateur, ce qui vous permet d’économiser un maximum de temps et de tickets. Avec une solution en libre-service comme Specops uReset, vous n’avez pas à identifier ou à résoudre un compte verrouillé, l’utilisateur peut le faire lui-même.

Des fonctions de sécurité telles que l’authentification multifactorielle et le géoblocage garantissent que la solution de réinitialisation de mot de passe Specops uReset est compatible avec le haut niveau de sécurité que vous attendez de vos systèmes d’administration.

Vous pouvez en savoir plus sur Specops uReset, et l’essayer gratuitement.

Dernière mise à jour le 31/12/2025