NEU: Specops Service Desk für die Cloud (Entra ID)

Table of Contents

Die „Scattered Spider“-Gruppe (alias UNC3944) hat wiederholt demonstriert, dass der Servicedesk ein vorrangiges Social-Engineering-Ziel darstellt. Ihr Modus Operandi ist es, Mitarbeiter des Servicedesks anzurufen und sie dazu zu verleiten, Passwörter zurückzusetzen und damit MFA zu umgehen. Von da an haben Cyberangreifer einen Fuß in der Tür Ihrer Organisation und können ihre Systemberechtigungen hochschrauben, sensible Daten stehlen oder einen Ransomware-As-A-Service-Anbieter wie DragonForce einsetzen.

Allein in den letzten paar Monaten waren namhafte Handelskonzerne in Großbritannien wie Marks & Spencer und Co-op Ziele von Angreifern, die die schwachen Passwort-Rücksetzungsprozesse an deren IT-Helpdesks ausnutzten. Im Falle von M&S führte dies zu Ausfällen, die den gesamten Geschäftsbetrieb lahmlegten, nachdem Hacker mit Erfolg Social-Engineering dazu genutzt hatten, Mitarbeiter am IT-Helpdesk dazu zu überlisten, unautorisierte Rücksetzungen auszuführen und Zugangsberechtigungen auszugeben. Dies führte zu einem auf 402 Millionen USD geschätzten Gewinneinbruch für M&S.

Das National Cyber Security Centre Großbritanniens hat Organisationen ausdrücklich zur Überprüfung und Aufrüstung ihrer Standardabläufe bei Passwort-Rücksetzungen gedrängt, damit Manipulationen im Stile von Scattered Spider vereitelt werden, bevor sie sich zu ausgewachsenen Ransomware- oder Erpressungsfällen ausweiten können.

Social-Engineering am Serviceschalter ist allerdings nicht auf das Vereinigte Königreich beschränkt Diese Angriffe sind ein Déjà-vu des schweren Sicherheitslecks bei MGM Resorts spät im Jahr 2023, als Hacker ebenfalls einen telefonischen Anruf beim Servicedesk nutzten, um sich einen Eintrittspunkt ins System zu verschaffen. Diese Frage muss sich jede Organisation stellen: Kann unser Servicedesk zweifelsfrei feststellen, dass das Gegenüber wirklich ist, wer es zu sein vorgibt, bevor sie ein neues Passwort ausgeben?

Warum sollten Organisationen, die ausschließlich in der Cloud operieren, Specops Secure Service Desk nutzen?

Wichtig anzumerken ist, dass die Verifizierung von Entra-ID-only-Nutzern bei Anrufen am Servicedesk aktuell kein Standard im Angebot von Microsoft ist. Dasselbe gilt für On-Premise-Active Directory und hybride Nutzung. Um einen Benutzer durch das Kundenserviceteam zweifelsfrei verifizieren zu können, benötigen Sie ein Werkzeug wie Secure Service Desk, das sich in eine Vielzahl von Identifikationsdiensten und anderen Servicedesk-Systemen wie Service Now und Jira integrieren lässt.

Specops Secure Service Desk ist jetzt erhältlich für Kunden, die in der Welt von Entra ID beheimatet sind (oder planen, bald auf ein cloud-basiertes System umzuschalten). Die Verifizierung von Anrufern am Servicedesk ist ebenso unerlässlich für Kunden, die nur in der Cloud operieren, wie für ein On-Premise-Active Directory. Ihre Mitarbeiter am Servicedesk benötigen zuverlässige Werkzeuge zur Verifizierung der ID von Anrufern und das aus den folgenden Gründen:

- Arbeitsbedingungen wie Home Office und Mischformen treiben das Anrufaufkommen in die Höhe. Wenn Benutzer bei Problemen nach wie vor den Servicedesk anrufen, sind die Mitarbeiter dort dem Risiko von Social-Engineering ausgesetzt.

- Benutzer nehmen die digitale Transformation schneller an als sie in ihrer Benutzung versiert sind. Der Kampf gegen hochentwickeltes Social-Engineering verlangt viel von Mitarbeitern am Servicedesk, wenn sie nicht durch die richtigen Maßnahmen unterstützt werden.

- Cyberangreifer wissen, dass es leichter ist, den Servicedesk zu attackieren, als starke Passwörter zu knacken oder MFA zu umgehen – dieser Angriffspfad wird nie ganz verschwinden.

- Benutzerverifizierung muss infolge der technologischen Fortschritte im Zusammenhang mit KI-Vishing besser werden als bloße Stimmerkennung. Cyberangreifer können heute KI als Werkzeug nutzen, um die Stimmen der Menschen in Ihrer Organisation akkurat nachzuahmen.

- Deepfakes und das Ausspähen der sozialen Medien können konventionelle Methoden der Verifizierung an ihre Grenzen führen. Die Frage nach dem Geburtstag oder dem Namen eines Managers wird gegen raffinierte Bedrohungsakteure wie Scattered Spider nicht ausreichen.

Was ist das Neuartige an der Funktionsweise von Secure Service Desk?

Specops Secure Service Desk funktioniert so wie schon immer – mit dem Unterschied, dass Organisationen, die Entra ID alleinstehend nutzen, jetzt auch von seinen Vorteilen profitieren können. Kunden können ihre Servicedesk-Sicherheit mit stärkeren Authentifizierungsmethoden erhöhen, die das Risiko des Identitätsdiebstahls eines Benutzers minimieren. Optionen für die ID-Verifizierung reichen von Verifizierungscodes via Handy oder E-Mail bis zu kommerziellen Authentifizierungsdiensten wie z. B. Duo Security, Okta, Symantec VIP, PingID und YubiKey.

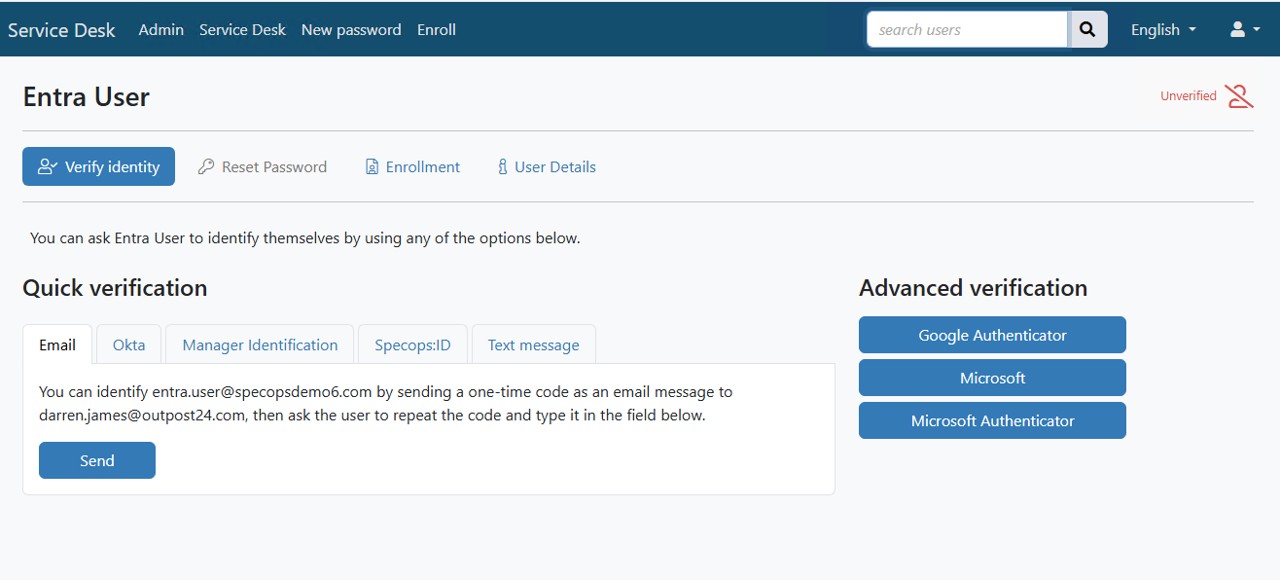

Diese Authentifizierungsoptionen sind mit einer technischen Durchsetzung der ID-Verifizierung gepaart, die Mitarbeiter am Servicedesk daran hindert, die Anfrage des Anrufers weiter zu bearbeiten, bis die Authentifizierung über die Plattform abgeschlossen ist. Ein typischer Prozess mit Secure Service Desk sähe so aus:

- Angenommen, ein Benutzer vergisst sein Passwort und ruft beim Servicedesk an, um ein Ersatzpasswort zu erhalten.

- Bevor der Mitarbeiter am Servicedesk das Passwort zurücksetzen kann, muss er den Benutzer über Secure Service Desk verifizieren.

- Der Mitarbeiter sendet eine Push-Benachrichtigung an die Authentifizierungs-App des Nutzers (Specops ID, Duo, Okta verify usw.). Es könnte auch ein Einmal-Code gesendet werden, aber Authentifizierungs-Apps sind die sicherere Option, die wir empfehlen würden.

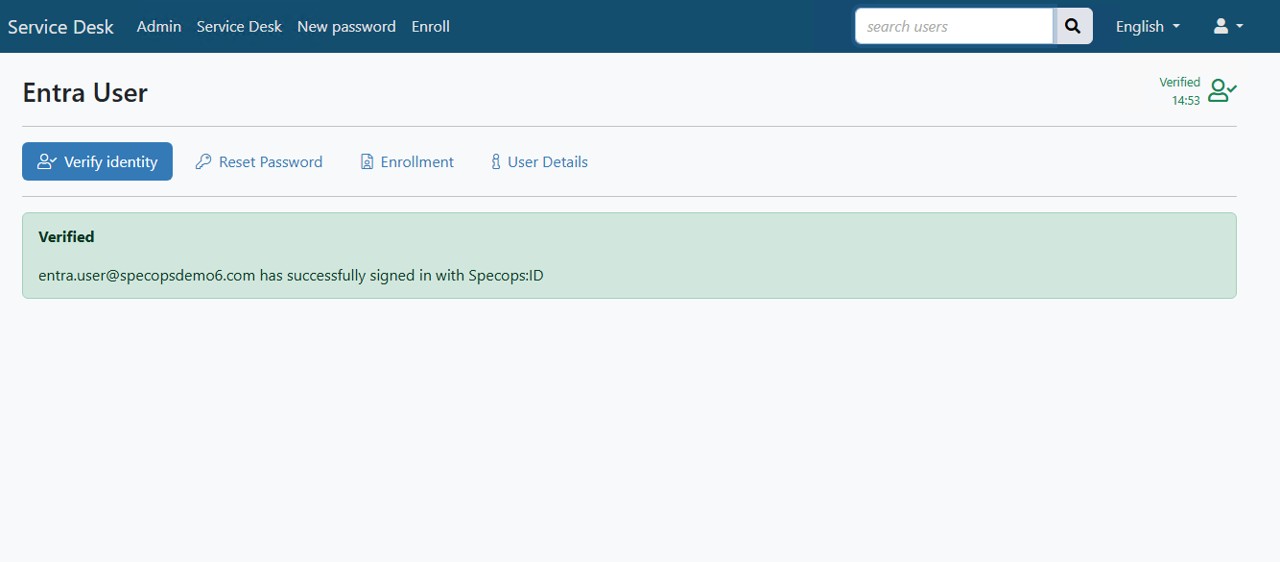

- Der Benutzer erhält eine Push-Benachrichtigung auf sein Telefon und authentifiziert sich mit der Einwilligung in die Verifizierungsanfrage.

- Der Mitarbeiter am Servicedesk sieht nun, dass der Benutzer verifiziert ist, und kann mit der Passwort-Rücksetzung fortfahren.

Servicedesks sollten eine Hilfestellung für Angestellte sein und Mitarbeiter am Servicedesk daher in die Lage versetzt werden, ihre Arbeit zu erledigen, ohne unter der Bedrohung durch Social-Engineering zu stehen. Die Kombination mit den richtigen Werkzeugen von Drittanbietern kann gewährleisten, dass Ihr Servicedesk nicht zum schwachen Glied in der Abwehr gegen Cyberattacken wird. Sie sind interessiert an einem Einblick, wie Secure Service Desk in Ihre Organisation passen könnte? Buchen Sie Ihre Demo- oder Testversion noch heute.

Zuletzt aktualisiert am 14/11/2025