Was genau ist ein Active Directory, warum ist dessen Sicherheit so entscheidend und welche Methoden gibt es für die Sicherheit? Jetzt mehr erfahren! Mehr lesen

Blog

[Neue Analyse] Schützen längere Passwörter besser vor Cyberangriffen?

Die Specops Breached Password Protection Database übersteigt nun mehr als 4 Milliarden einzigartige kompromittierte Passwörter. Wir teilen einige neue Erkenntnisse des Specops-Expertenteams über die Länge von Passwörtern und wie sie von Angreifern immer noch umgangen werden können. Mehr lesen

MGM Resorts-Hack: Wie Angreifer dank Social Engineering den Jackpot knacken

Erfahren Sie, wie die Hackergruppe Scattered Spider Social Engineering einsetzte, um einen Service-Desk-Mitarbeiter dazu zu bringen, Zugang für einen Ransomware-Angriff zu gewähren. Mehr lesen

Kontinuierliche Scans nach kompromittierten Passwörter mit Specops Password Policy

Schützen Sie sich dauerhaft vor der Gefahr durch die mehrfache Verwendung von Passwörtern über mehrere Acounts hinweg, indem Sie einen regelmäßigen Abgleich mit unserer täglich aktualisierten Breached Password Protection Datenbank durchführen. Mehr lesen

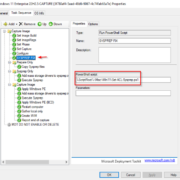

So aktivieren Sie Azure AD Password Protection in einer hybriden Umgebung

Mit Azure AD Password Protection können Unternehmen eine zusätzliche Sicherheitsstufe für die Passwörter der Benutzerkonten schaffen. Wir zeigen, wie das in Hybriden Umgebungen möglich ist. Mehr lesen

Was ist Active Directory? Funktionen und Vorteile für die Benutzerverwaltung

Das Active Directory ist eine tragende Säule in der IT-Administration und Netzwerksicherheit. Was es damit auf sich hat, erfahren Sie hier! Mehr lesen

Active Directory einrichten: Schritt-für-Schritt-Anleitung für eine erfolgreiche Implementierung

Wenn Sie sich fragen, wie Sie das Active Directory einrichten oder welche Bedeutung es für Ihr Unternehmen hat, dann sind Sie hier genau richtig! Mehr lesen

Passwort-Entropie als Maß für die Passwortsicherheit von Passwörtern und Passphrasen

Was ist Passwort-Entropie und wie beeinflusst diese die Passwortsicherheit? Wir klären dieses Konzept im Blogbeitrag. Mehr lesen

Muster bei der Erstellung von Kennwörtern sind gefährlich und lassen sich vermeiden

Ein ähnlicher Aufbau unserer Kennwörter für verschiedene Dienste nach dem gleichen Muster kann gefährlich sein. Doch wie kann ich meine Kennwörter sicher erstellen und sie mir weiterhin merken? Mehr lesen

So prüfen Sie, ob ein AD-Konto gesperrt ist

Wie können Administratoren überprüfen, ob ein Active Directory-Konto gesperrt ist und es bei Bedarf entsperren? Mehr im Blogpost. Mehr lesen