Marcus ist ein Cybersicherheitsspezialist bei Specops mit Sitz im Vereinigten Königreich und verfügt über mehr als 8 Jahre Erfahrung in der Technologie- und Cybersicherheitsbranche. Er schreibt über Authentifizierung, Passwortsicherheit, Passwortverwaltung und Compliance.

Articles written by Marcus White

-

Juli

22

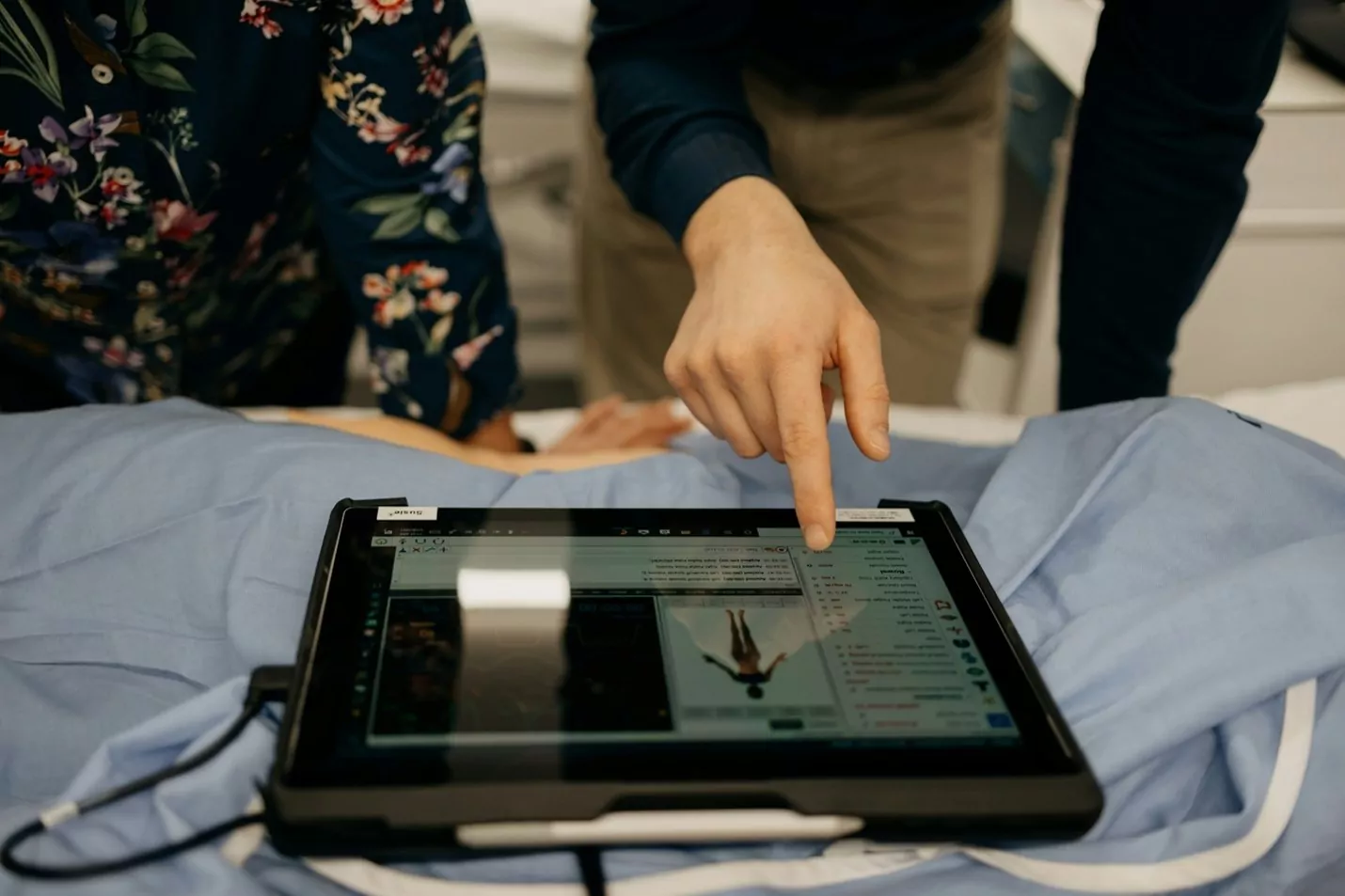

Navigieren durch die HIPAA-Anforderungen an die Cybersicherheit: Ein Leitfaden für Gesundheitsdienstleister

Gesundheitsdaten sind ein Hauptziel für Hacker. Sie enthalten oft personenbezogene Daten (PII), Krankenakten, Versicherungsdaten und Finanzinformationen, die für Identitätsdiebstahl, Versicherungsbetrug und andere böswillige Aktivitäten verwendet werden können. Der hohe Wert dieser Daten in Untergrundforen macht Gesundheitsorganisationen zu häufigen Zielen für…

Read More -

Juli

20

HIBP fügt 284 Millionen durch Malware gestohlene Konten hinzu: Erkenntnisse zu Telegram & Infostealern

Gestohlene Anmeldeinformationen sind auf Untergrund-Marktplätzen sehr gefragt. Eine Datenbank mit gestohlenen Anmeldeinformationen ist wie eine riesige Kiste mit Schlüsseln für einen Hacker. Mit der richtigen Software können sie diese Schlüssel schnell gegen Benutzerkonten ausprobieren, in der Hoffnung, dass einer passt…

Read More -

Juli

20

Wie cyberrealistisch ist der Zero-Day-Thriller von Netflix?

Die Vorstellung, dass ein ganzes Land durch einen Cyberangriff lahmgelegt wird, ist beängstigend. In Netflix' neuestem Thriller 'Zero Day' ist dies die Realität, mit der ein ehemaliger Präsident konfrontiert wird (gespielt von Robert de Niro). Um herauszufinden, wie realistisch Zero…

Read More -

Juli

20

Botnet zielt mit Password-Spraying-Angriff auf Microsoft-Konten ab

Ein riesiges Botnet (Netzwerk privater Computer, die mit Malware infiziert sind) mit 130.000 Geräten hat es auf Microsoft 365-Dienstkonten auf der ganzen Welt abgesehen. Das Botnet, das zuerst von SecurityScorecard entdeckt wurde, scheint in einen massiven Password-Spraying-Angriff verwickelt zu sein.…

Read More -

Juli

20

HIPAA-Passwortanforderungen: Best Practices für die Compliance

Die digitale Transformation des Gesundheitswesens hat viele Vorteile gebracht, aber auch neue Herausforderungen beim Schutz von Patientendaten mit sich gebracht. Der Health Insurance Portability and Accountability Act (HIPAA) spielt eine entscheidende Rolle, um sicherzustellen, dass medizinische Daten sicher bleiben. Einer…

Read More -

Juli

20

ALIEN TXTBASE Data-Dump-Analyse: gefährlich oder wertlos?

Specops-Forscher haben sich eingehend mit dem ALIEN TXTBASE-Data-Dump beschäftigt, der kürzlich von Troy Hunt in das HaveIBeenPwned (HIBP)-Dataset integriert wurde. Nach einer Analyse der über 200 Millionen Passwörter in diesem Dataset schätzen wir, dass etwa 20 Millionen für die Specops…

Read More -

Juli

20

Post-Quanten-Kryptographie: Passwortsicherheit im Quantenzeitalter

Die Quantenmechanik ist die Lehre der Physik auf der Ebene von unglaublich kleinen Dingen – kleiner als Atome. Jeder, der sich mit Theorien wie dem Welle-Teilchen-Dualismus und der Verschränkung beschäftigt hat, weiß, dass die Dinge sehr schnell verwirrend (und seltsam)…

Read More -

Juli

20

NYDFS-Cybersicherheitsverordnung: Aktuelle Compliance-Anleitung

Im Finanzsektor steht im Bereich Cybersicherheit viel auf dem Spiel. Finanzorganisationen speichern eine Menge sensibler Kundendaten, darunter Anmeldedaten, personenbezogene Daten (PII) und Bankdaten. Das New York State Department of Financial Services (NYDFS) hat daher eine proaktive Haltung eingenommen, um sensible…

Read More -

März

25

MFA alleine reicht nicht aus: Schützen Sie Ihre Passwörter und Anmeldedaten

Jedes nur durch Benutzername und Passwort gesicherte System ist einem erhöhten Risiko ausgesetzt. Laut Forschungsergebnissen von Microsoft lassen sich schätzungsweise mehr als 99 % der Kontoübernahmeangriffe stoppen, wenn der Endbenutzer die Multi-Faktor-Authentifizierung (MFA) aktiviert hat. Die MFA wird im Wesentlichen…

Read More -

März

18

[Neue Analyse] Die häufigsten Passwörter bei Angriffen auf RDP-Ports

Das Forschungsteam von Specops hat 15 Millionen Passwörter analysiert, die bei den jüngsten Angriffen auf RDP-Ports verwendet werden. Hierbei konnten wir die zehn häufigsten Passwörter ermitteln, die wir dann hinsichtlich der gängigsten Komplexitätsregeln und Passwortlängen näher untersucht haben. Die Ergebnisse…

Read More