Présentation de Specops Service Desk pour le Cloud (Entra ID)

Table of Contents

Votre helpdesk est devenu une cible privilégiée des attaques d’ingénierie sociale. Face à des campagnes de plus en plus sophistiquées, il est aujourd’hui crucial de doter les équipes de support en première ligne d’outils efficaces pour vérifier l’identité de chaque interlocuteur et éviter que des menaces potentielles ne se transforment en failles de sécurité. C’est pourquoi nous sommes heureux d’annoncer que Specops Secure Service Desk offre désormais une compatibilité complète avec Entra ID. Grâce à cette évolution, Specops peut désormais accompagner toutes les organisations, (qu’elles soient en environnement local, hybride ou entièrement basé sur Entra ID), dans la sécurisation de leur helpdesk contre les risques liés à l’ingénierie sociale.

Les helpdesks de plus en plus pris pour cible

Le groupe de cybercriminels “Scattered Spider” (aussi connu sous le nom d’UNC3944) a démontré à plusieurs reprises que les helpdesks constituent une cible privilégiée pour les attaques d’ingénierie sociale. Leur méthode : contacter les agents du helpdesk et les inciter à réinitialiser des mots de passe tout en contournant les mécanismes d’authentification (MFA). Une fois cet accès obtenu, les hackers disposent d’un point d’entrée dans l’organisation, leur permettant d’augmenter leurs droits d’accès, de dérober des données sensibles, ou encore de lancer des attaques via des prestataires de ransomware comme DragonForce.

Ces derniers mois, plusieurs enseignes britanniques de renom, comme Marks & Spencer ou la Co-op, ont été la cible de cyberattaques exploitant les failles dans les procédures de réinitialisation de mots de passe au sein de leurs helpdesks informatiques. Dans le cas de M&S, des hackers ont réussi, via des techniques d’ingénierie sociale, à convaincre les agents du helpdesk de procéder à des réinitialisations non autorisées et à accorder des accès illicites. Résultat : des interruptions majeures de service et une perte estimée à 402 millions de dollars pour M&S.

Le Centre National de Cybersécurité britannique (NCSC) a exhorté les organisations à réexaminer et renforcer leurs procédures de réinitialisation de mots de passe au helpdesk afin de déjouer les manipulations de type “Scattered Spider” avant qu’elles ne dégénèrent en attaques de ransomware ou tentatives d’extorsion à grande échelle. Mais l’ingénierie sociale visant les helpdesks ne se limite pas au Royaume-Uni. Ces attaques font écho à l’incident majeur subi par MGM Resorts fin 2023 : les hackers se sont contentés d’un simple appel au helpdesk pour obtenir leur porte d’entrée initiale. Chaque organisation devrait se poser la question : notre helpdesk est-il vraiment en mesure de vérifier qu’un utilisateur est bien celui qu’il prétend être avant de lui communiquer un nouveau mot de passe ?

Pourquoi les organisations utilisant exclusivement le cloud devraient-elles utiliser Specops Secure Service Desk ?

Il est important de noter qu’actuellement, Microsoft ne propose pas de méthode standard pour vérifier l’identité des utilisateurs Entra ID lorsqu’ils appellent le helpdesk. Cela s’applique également aux clients qui utilisent une infrastructure hybride ou entièrement locale. Pour vérifier en toute sécurité l’identité d’un utilisateur lorsqu’il contacte l’équipe support, vous devez utiliser un outil comme Specops Secure Service Desk, qui s’intègre à de nombreux services d’identités ainsi qu’à des systèmes d’assistance comme ServiceNow ou Jira.

Specops Secure Service Desk est désormais disponible pour les clients utilisant exclusivement Entra ID (ou prévoyant de migrer prochainement vers le cloud). Vérifier l’identité des personnes qui contactent le helpdesk est tout aussi essentiel pour les clients qui utilisent seulement le cloud que pour les organisations sur site. Vos agents du helpdesk doivent pouvoir s’appuyer sur des outils fiables pour authentifier les utilisateurs qui les contactent, et ce, pour plusieurs raisons essentielles :

- Le télétravail et le travail hybride entraînent une augmentation du volume d’appels. Si les utilisateurs continuent de contacter le helpdesk en cas de problème, les agents sont exposés à un risque accru d’attaques par ingénierie sociale.

- L’adoption rapide des technologies de transformation numérique dépasse le rythme de formation des utilisateurs. Lutter contre des techniques d’ingénierie sociale sophistiquées représente un véritable défi pour les agents du helpdesk, surtout s’ils ne disposent pas de bons outils.

- Les cybercriminels savent qu’il est plus facile de cibler le helpdesk que de cracker des mots de passe complexes ou de contourner la MFA. Cette méthode d’attaque n’est pas près de disparaître.

- Les méthodes de vérification d’identité doivent aller au-delà de la simple reconnaissance vocale. Grâce aux progrès technologiques utilisés pour le vishing par IA, les cybercriminels peuvent désormais utiliser des outils d’IA pour imiter avec précision la voix de membres de votre organisation.

- Les deepfakes et la collecte d’informations via les réseaux sociaux rendent les méthodes de vérification traditionnelles inefficaces. Demander une date de naissance ou le nom d’un responsable ne suffit plus face à des groupes comme Scattered Spider.

Quelles sont les nouveautés concernant le fonctionnement Specops Secure Service Desk ?

Specops Secure Service Desk fonctionne toujours de la même manière : la seule nouveauté, c’est que les organisations utilisant exclusivement Entra ID peuvent désormais en bénéficier. Les clients peuvent renforcer la sécurité de leur helpdesk grâce à des méthodes d’authentification plus robustes, réduisant considérablement les risques d’usurpation d’identité. Les options de vérification d’identité vont des codes envoyés par SMS ou par e-mail aux services d’authentification commerciaux comme Duo Security, Okta, Symantec VIP, PingID et YubiKey.

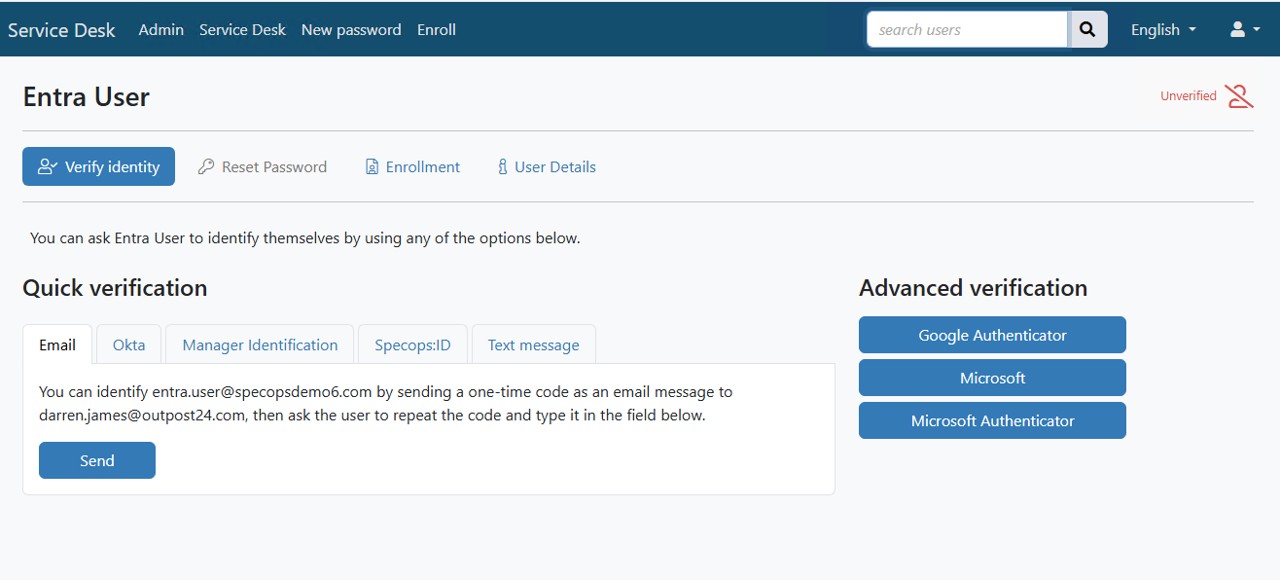

Ces options d’authentification sont associées à une vérification technique de l’identité qui empêche les agents de poursuivre la demande de l’interlocuteur tant que l’authentification via la plateforme n’a pas été validée. Voici à quoi ressemblerait le workflow type de Secure Service Desk :

- L’utilisateur a oublié son mot de passe et contacte le helpdesk pour le remplacer.

- Avant que les agents ne puissent procéder à la réinitialisation, ils doivent vérifier l’identité de l’utilisateur via Specops Secure Service Desk.

- L’agent envoie une notification push à l’application d’authentification de l’utilisateur (Specops ID, Duo, Okta verify etc.). Un code à usage unique peut également être envoyé, mais les applications d’authentification sont l’option la plus sécurisée que nous recommandons.

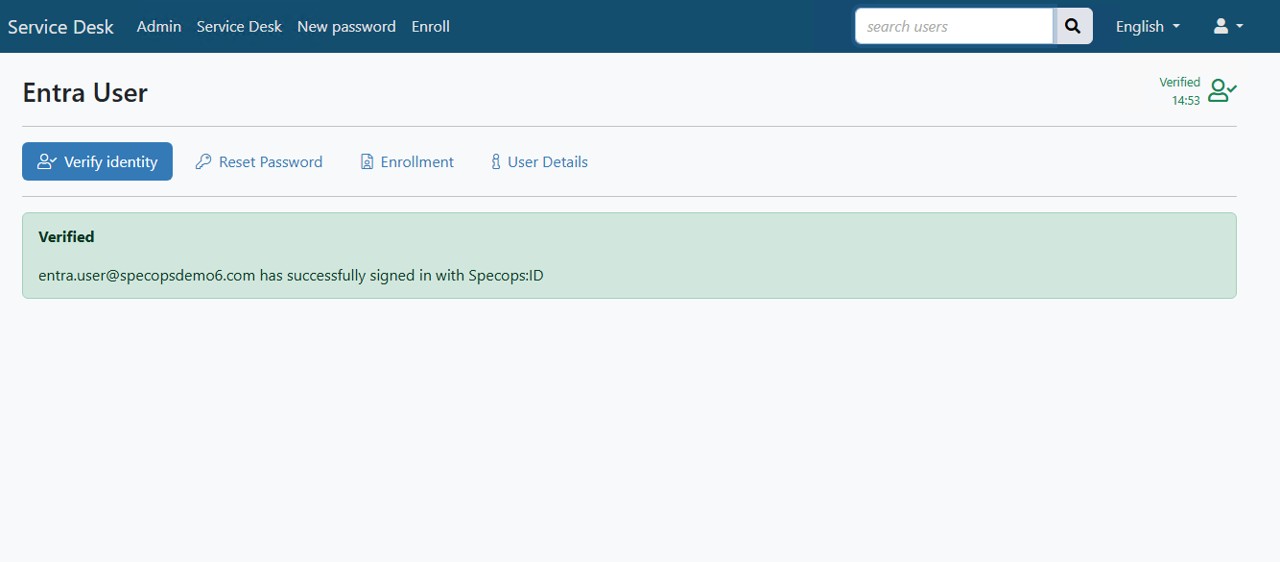

- L’utilisateur reçoit une notification push sur son téléphone et confirme son identité en approuvant la demande de vérification.

- L’agent du helpdesk voit alors que l’utilisateur a été vérifié et peut procéder à la réinitialisation du mot de passe.

Le helpdesk doit être une source d’assistance pour les employés et ses agents doivent pouvoir travailler sereinement, sans craindre les attaques d’ingénierie sociale. En intégrant les bons outils tiers, vous pouvez faire en sorte que votre helpdesk ne soit plus le maillon faible de la sécurité de votre organisation. Vous souhaitez découvrir comment Specops Secure Service Desk peut s’intégrer à votre environnement ? Réservez une démonstration ou un essai dès aujourd’hui.

Dernière mise à jour le 14/11/2025